Una patch straordinaria ha risolto una falla di sicurezza nel servizio di aggiornamento dei server Windows (WSUS), ma a quanto pare, ha causato l’interruzione dell’applicazione di hotpatch su determinati server Windows 2025.

Ricordiamo che Microsoft Hotpatch è una tecnologia sviluppata da Microsoft che consente di applicare aggiornamenti di sicurezza alle macchine Windows senza richiedere un riavvio del sistema. È stata introdotta inizialmente per Windows Server Azure Edition, ma Microsoft sta progressivamente estendendola ad altre versioni di Windows, incluse quelle desktop (in fase sperimentale).

La Cybersecurity and Infrastructure Security Agency (CISA) ha disposto che le agenzie governative degli Stati Uniti proteggessero i loro sistemi, dopo aver incluso tale vulnerabilità nel proprio catalogo KEV.

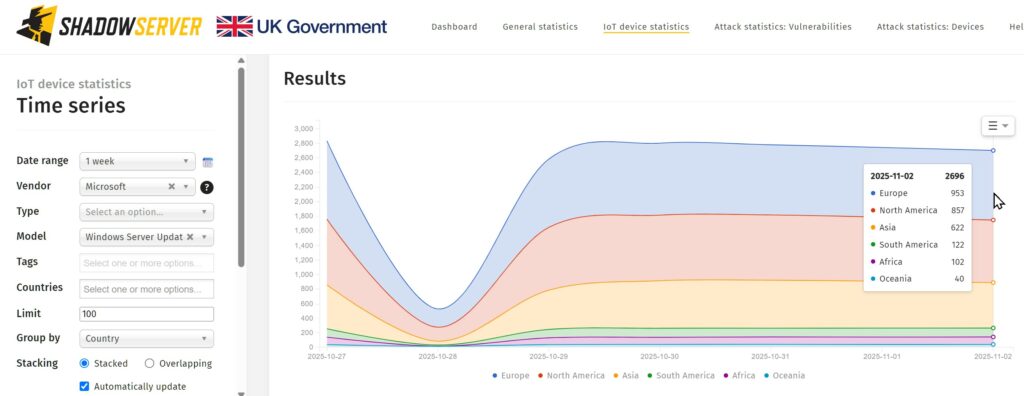

Attualmente, il gruppo di monitoraggio Internet Shadowserver sta seguendo oltre 2.600 istanze online di WSUS che utilizzano le porte predefinite (8530/8531), tuttavia non ha reso noto il numero di quelle già protette.

Purtroppo, l’aggiornamento di emergenza sta causando questo problema, e questo emerge dopo che diverse aziende di sicurezza informatica hanno confermato che la falla di gravità critica CVE-2025-59287 consentiva la Remote Code Executio (RCE) e che gli exploit sono online.

“Un numero molto limitato di macchine registrate per Hotpatch ha ricevuto l’aggiornamento prima che il problema venisse risolto. L’aggiornamento è ora disponibile solo per le macchine che non sono registrate per ricevere gli aggiornamenti Hotpatch”, afferma Microsoft . “Questo problema riguarda solo i dispositivi Windows Server 2025 e le macchine virtuali (VM) registrate per ricevere gli aggiornamenti Hotpatch.”

Microsoft ha interrotto la distribuzione dell’aggiornamento KB5070881 per i dispositivi Windows Server 2022 registrati con Hotpatch. Gli utenti che hanno già installato l’aggiornamento non saranno più coperti dagli aggiornamenti Hotpatch previsti per novembre e dicembre.

Gli amministratori che hanno fatto il download dell’aggiornamento affetto da bug, ma non lo hanno ancora distribuito, hanno la possibilità di risolvere il problema installando l’aggiornamento di sicurezza KB5070893.

Questo aggiornamento, rilasciato un giorno dopo KB5070881, è stato appositamente creato per risolvere la vulnerabilità CVE-2025-59287 senza influire sull’hotpatching. Per procedere, occorre accedere a Impostazioni, quindi a Windows Update e selezionare l’opzione Sospendi aggiornamenti. A questo punto, gli amministratori devono riabilitare gli aggiornamenti e cercare manualmente gli aggiornamenti disponibili per ottenere quello corretto.