Gli esperti di Kaspersky Lab hanno parlato di una complessa campagna del gruppo di hacker nordcoreano Lazarus. Per attaccare gli utenti di tutto il mondo, gli aggressori hanno creato un sito Web dannoso per un gioco di carri armati DeFi, in cui sarebbe stato possibile ricevere premi in criptovaluta. Con il suo aiuto gli hacker hanno sfruttato una vulnerabilità zero-day del browser Google Chrome (CVE-2024-4947).

I ricercatori affermano di aver scoperto nel maggio 2024 una nuova variante della backdoor Manuscrypt sulla macchina di uno dei clienti in Russia. L’azienda ricorda che Manuscrypt è una backdoor perfettamente funzionante che Lazarus utilizza almeno dal 2013. È stato utilizzato in più di 50 campagne uniche rivolte ad agenzie governative, dipartimenti diplomatici, istituzioni finanziarie, appaltatori della difesa, industria delle criptovalute, società IT e di telecomunicazioni, sviluppatori di giochi, media, casinò, università, ricercatori sulla sicurezza informatica e così via.

Poiché Lazarus attacca raramente le persone, ciò ha suscitato l’interesse degli specialisti e hanno deciso di studiare questo caso più da vicino. Si è scoperto che l’infezione è stata preceduta da un attacco a una vulnerabilità 0 day nel browser Chrome.

Dall’indagine è emerso che lo sfruttamento della vulnerabilità aveva origine nel sito detankzone[.]com (attualmente bloccato), che pubblicizzava un gioco MOBA di carri armati basato su NFT chiamato DeTankZone.

Il sito offriva agli utenti di scaricare una versione di prova del gioco, basata sul modello Play-To-Earn. L’essenza del gioco era combattere su carri armati NFT virtuali con rivali in tutto il mondo, per i quali si supponeva si potessero ricevere ricompense in criptovaluta. Va notato che il gioco poteva effettivamente essere avviato, ma non funzionava nulla dopo la schermata di accesso/registrazione, poiché l’infrastruttura interna era disabilitata.

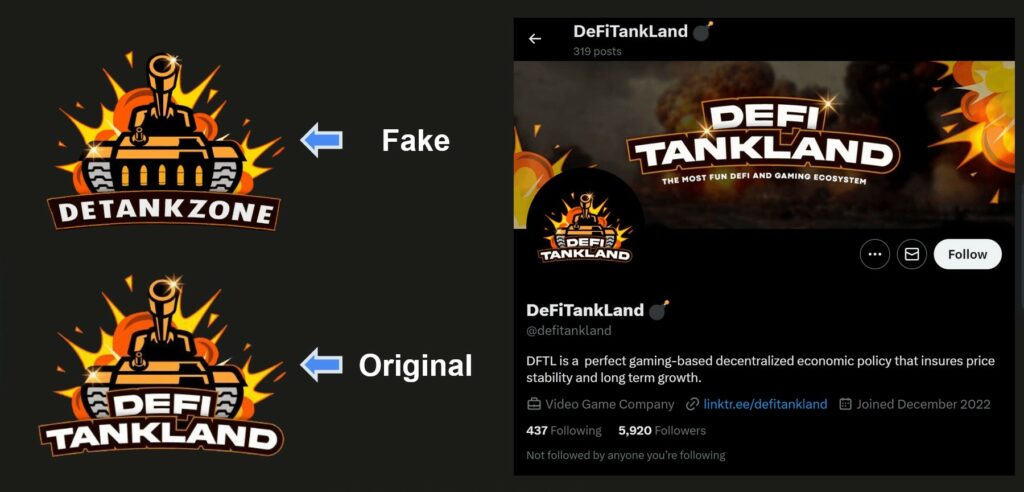

È interessante notare che i ricercatori alla fine hanno trovato un gioco reale (DeFiTankLand), che apparentemente serviva da prototipo per la versione dannosa. Gli hacker ne hanno ripetuto quasi completamente il design: le uniche differenze erano la posizione del logo e la qualità inferiore del design visivo. Si presume che come base sia stato utilizzato il codice sorgente rubato e che gli aggressori si siano limitati a sostituire i loghi e a rimuovere tutti i riferimenti al gioco reale.

Inoltre, subito dopo che gli hacker hanno lanciato una campagna per promuovere il loro gioco, gli sviluppatori del prototipo reale hanno annunciato che dal loro portafoglio erano stati rubati 20.000 dollari in criptovaluta. E sebbene gli sviluppatori abbiano incolpato un insider per l’incidente, i ricercatori ritengono che l’attacco potrebbe essere stato opera di Lazarus. E prima di rubare la criptovaluta, gli hacker hanno rubato il codice sorgente del gioco.

I membri di Lazarus hanno trascorso diversi mesi pubblicizzando DeTankZone sui social network, incluso X, tramite e-mail di phishing e da account LinkedIn premium, utilizzati per attaccare direttamente utenti specifici. Gli aggressori hanno anche cercato di attirare influencer di criptovalute per pubblicizzare il gioco, per poi tentare di attaccare anche i loro account.

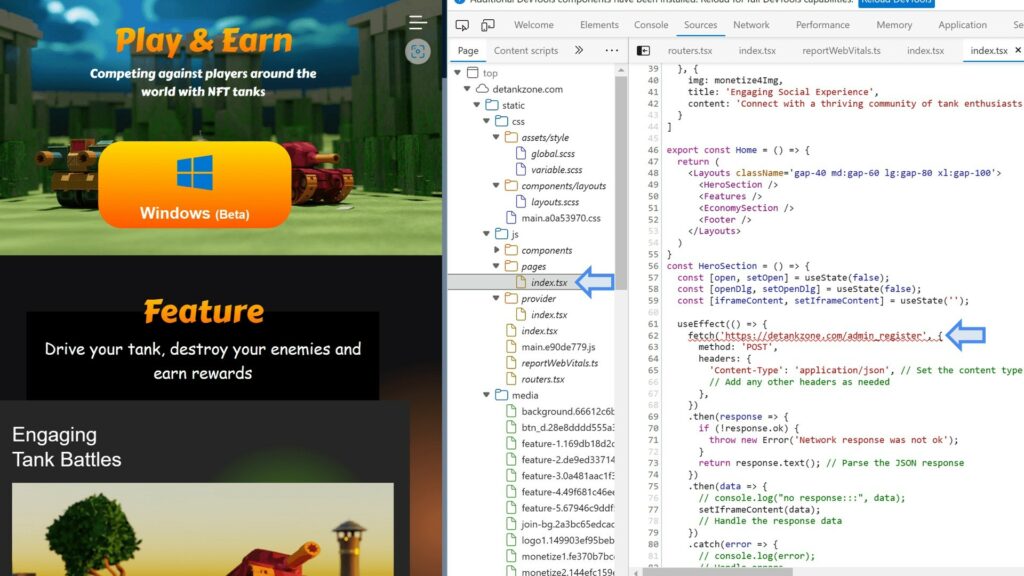

Ma il gioco era solo una copertura e non era di per sé dannoso. Infatti, il sito web di DeTankZone conteneva uno script nascosto (index.tsx) che permetteva di scaricare ed eseguire l’exploit di Chrome. L’exploit conteneva codice per due vulnerabilità: la prima viene utilizzata per leggere e scrivere nella memoria del processo Chrome utilizzando JavaScript e la seconda viene utilizzata per bypassare la sandbox V8.

Gli esperti scrivono che una delle vulnerabilità era 0-day CVE-2024-4947, che è un errore di mancata corrispondenza tra i tipi di dati utilizzati nel motore V8 di Google basato su JavaScript e WebAssembly open source. Tale falla ha permesso di ottenere il controllo sul dispositivo della vittima: eseguire codice arbitrario, aggirare le funzioni di sicurezza e svolgere attività dannose.

Dopo che Kaspersky Lab ha segnalato la vulnerabilità ai rappresentanti di Google, il problema è stato risolto nel maggio 2024.

Va notato che per infettare un dispositivo era sufficiente accedere al sito Web, non era necessario avviare e lanciare il gioco stesso; Gli aggressori hanno utilizzato un’altra vulnerabilità per aggirare la sandbox V8 in Google Chrome. Secondo i ricercatori, questo problema ( 330404819 ) è stato scoperto e risolto nel marzo 2024.

Lo shellcode, utilizzato poi da Lazarus, fungeva da strumento di ricognizione, aiutando gli hacker a determinare il valore della macchina hackerata e a decidere se continuare ulteriormente l’attacco. Il codice raccoglieva informazioni su processore, BIOS e sistema operativo, eseguiva controlli antivirus e anti-debug e inviava i dati raccolti al server di controllo degli aggressori. Non è stato possibile studiare le prossime mosse degli hacker, poiché al momento dell’analisi Lazarus aveva già rimosso l’exploit dal sito esca.