Un nuovo malware chiamato LightPerlGirl ha attirato l’attenzione degli esperti di sicurezza informatica per il suo insolito e pericoloso schema di penetrazione dei dispositivi. L’attacco si basa sulla tecnica ClickFix : una finta finestra pop-up CAPTCHA che avvia una complessa sequenza di azioni utilizzando PowerShell e metodi che consentono al codice dannoso di nascondersi completamente dalle soluzioni di sicurezza.

Il nome del malware trae ispirazione dalla riga interna del copyright: “Copyright (c) LightPerlGirl 2025“. La campagna di distribuzione del malware è stata notata per la prima volta dai ricercatori di Todyl dopo aver rilevato script PowerShell anomali su un dispositivo client. Questo è diventato il punto di partenza per indagare su un complesso schema di infezione a più fasi in grado di bypassare i meccanismi di difesa tradizionali.

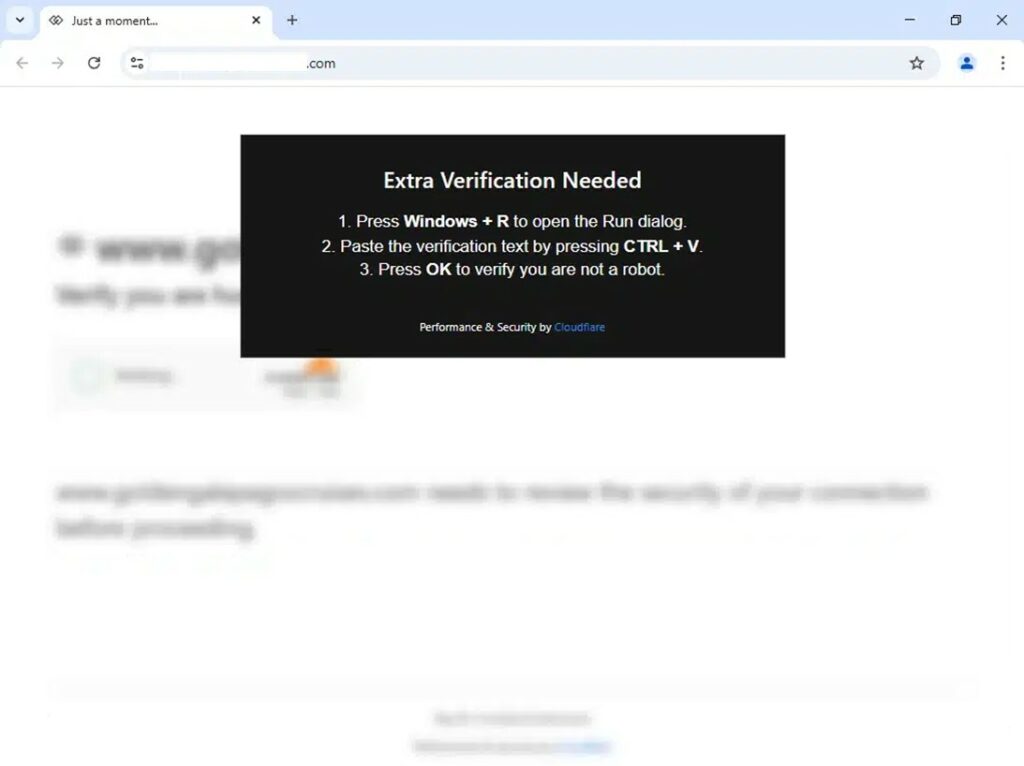

L’infezione inizia visitando un sito compromesso, il più delle volte sulla piattaforma WordPress, come una risorsa di viaggio. Le pagine ospitano codice JavaScript dannoso, mascherato da controllo di sicurezza di provider noti come Cloudflare. Lo script richiama una finestra con un CAPTCHA falso che, interagendo con esso, richiede all’utente di avviarlo tramite la funzione Esegui di Windows, essenzialmente la prima fase dell’attacco.

Questo comando contatta il server C&C all’indirizzo “cmbkz8kz1000108k2carjewzf[.]info”, da cui viene scaricato il seguente script di PowerShell. Viene eseguito interamente in memoria e include tre moduli: HelpIO, Urex ed ExWpL. Ognuno di essi esegue attività specifiche volte a proteggere il malware nel sistema e a renderlo invisibile.

Il modulo HelpIO richiede i diritti amministrativi tramite la finestra UAC standard e aggiunge quindi un’eccezione a Windows Defender per la directory “C:\Windows\Temp”. Ciò consente il salvataggio dei componenti successivi senza generare allarmi nei programmi antivirus. Urex garantisce quindi una presenza persistente nel sistema scaricando un file bat chiamato “LixPay.bat” e posizionandolo nella directory Temp esclusa. Crea inoltre un collegamento all’avvio in modo che venga eseguito a ogni avvio del sistema.

L’elemento più complesso, ExWpL, non utilizza affatto il file system. Decrittografa un assembly .NET codificato in base64 e lo esegue direttamente in memoria utilizzando il metodo System.Reflection.Assembly.Load(). Questo approccio evita qualsiasi interazione con il disco, il che complica notevolmente il rilevamento.

Dopo aver completato tutte le fasi, il malware mantiene una connessione stabile con il server di comando e controllo, consentendo agli aggressori di eseguire comandi in tempo reale e di scaricare nuovi componenti senza lasciare tracce nel file system.

Secondo Todyl, il fattore critico dell’infezione è stata la mancanza di sistemi di protezione degli endpoint sul dispositivo attaccato, che ha consentito l’esecuzione dello script iniziale. Tuttavia, il team dell’azienda è riuscito a isolare l’host infetto utilizzando il proprio SIEM e l’analisi dei log degli script di PowerShell.

La chiave dell’attacco è il coinvolgimento dell’utente. Tutto inizia con un singolo clic su un CAPTCHA “sicuro” che esegue effettivamente il codice. Todyl sottolinea che nessun controllo di sicurezza dovrebbe richiedere l’inserimento manuale di comandi. Inoltre, si raccomanda di installare urgentemente strumenti di protezione completa degli endpoint e di utilizzare gli indicatori di compromissione forniti nel report per condurre un’analisi dell’infrastruttura.

LightPerlGirl è un esempio di come l’elegante ingegneria sociale e la sofisticatezza tecnica si fondano per creare una minaccia che non può essere ignorata.