Bangkok Airways ha rivelato di essere stata vittima di un attacco informatico della cyber gang ransomware LockBit il 23 agosto, che ha portato alla pubblicazione di dati rubati.

L’annuncio di Bangkok Airways in merito è arrivato giovedì scorso, un giorno dopo che LockBit ha pubblicato un messaggio sul suo portale dark web minacciando la compagnia aerea di pagare il riscatto o subire una fuga di dati.

Annuncio sul sito della Bangkok Airways

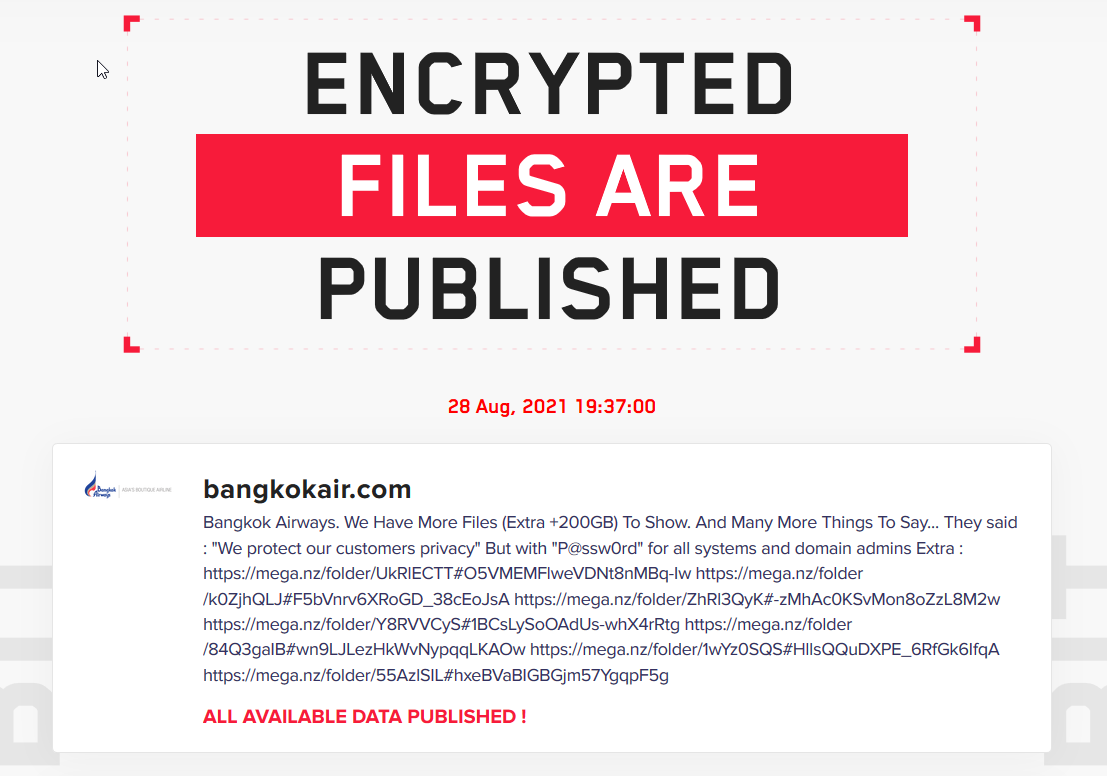

Alla compagnia aerea sono stati concessi cinque giorni per effettuare il pagamento, cosa che non è stata fatta. LockBit ha risposto pubblicando il lotto dei dati esfiltrati. La quantità di dati sottratti dalla compagnia sono stati valutati tra i 103 GB e i 200 GB.

I dati contenevano principalmente documenti relativi all’attività, ma nel mix c’erano alcuni dati personali dei passeggeri. I dati personali possono aver incluso nomi, nazionalità, sesso, numero di telefono, e-mail, indirizzo, informazioni sul passaporto, cronologia dei viaggi, numeri parziali di carta di credito e persino preferenze sui pasti.

Schermata del rilascio dei file da parte della cyber gang LockBit

Il vettore regionale thailandese ha affermato che nessun sistema di sicurezza operativo o aeronautico è stato colpito.

La compagnia aerea ha detto che sta indagando sull’incidente e ha informato le forze dell’ordine e i clienti. A quest’ultimo gruppo è stato consigliato di fare attenzione ai truffatori, in particolare a chiunque si spacci per Bangkok Airways e chieda informazioni come i dettagli della carta di credito.

“Per le misure di prevenzione primaria, la compagnia consiglia vivamente ai passeggeri di contattare la propria banca o il fornitore della carta di credito e seguire i loro consigli e modificare le password compromesse il prima possibile”

si legge nella dichiarazione della compagnia.

LockBit si rivolge principalmente ad organizzazioni come aziende e governi che dopo un attacco ransomware, non potranno far altro che pagare il riscatto.

All’inizio di questo mese la banda criminale ha colpito anche il gigante Accenture. Sembrerebbe che i criminali informatici abbiano chiesto 50 milioni di dollari in criptovaluta alla multinazionale di consulenza. La scadenza è stata continuamente spostata in avanti fino a quando Accenture ha concluso che i dati rubati non erano significativi.

Un altro obiettivo di LockBit è stato l’operatore ferroviario britannico Merseyrail, vittima nell’aprile 2021. I treni hanno continuato a funzionare in orario, ma i criminali hanno ottenuto il diritto di vantarsi dopo aver riferito di aver sfruttato l’account Office 365 di un direttore dell’azienda e averlo utilizzato per inviare e-mail a dipendenti e giornalisti sul loro successo.

Fonte

https://www.bangkokair.com/press-release/view/clarifies-the-incident-of-a-cybersecurity-attack

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…