Il panorama del ransomware continua a essere caratterizzato da dinamiche di adattamento e resilienza. Anche quando un’operazione internazionale sembra decretare la fine di un gruppo criminale, l’esperienza ci mostra che la scomparsa è spesso solo temporanea.

È questo il caso di LockBit, una delle gang più prolifiche e strutturate dell’ultimo quinquennio, la cui parabola sembrava essersi chiusa con l’operazione Cronos del febbraio 2024. Oggi, tuttavia, nuove evidenze provenienti dal dark web stanno alimentando l’ipotesi di un ritorno sotto una nuova veste: LockBit 5.0.

LockBit ha rappresentato negli anni un modello di riferimento per l’ecosistema criminale, grazie al suo approccio Ransomware-as-a-Service (RaaS), alla struttura capillare di affiliati e a una costante innovazione nelle tecniche di cifratura e propagazione. L’introduzione dei data leak site (DLS) come strumento di pressione ha reso LockBit una vera e propria icona del cybercrime.

Con l’operazione Cronos, culminata nel sequestro di numerose infrastrutture e nella compromissione dei pannelli affiliati, il gruppo sembrava destinato a un declino definitivo. Tuttavia, come già analizzato nel precedente articolo, tracce residue di attività e segnali sparsi sul dark web lasciavano presagire una possibile riorganizzazione.

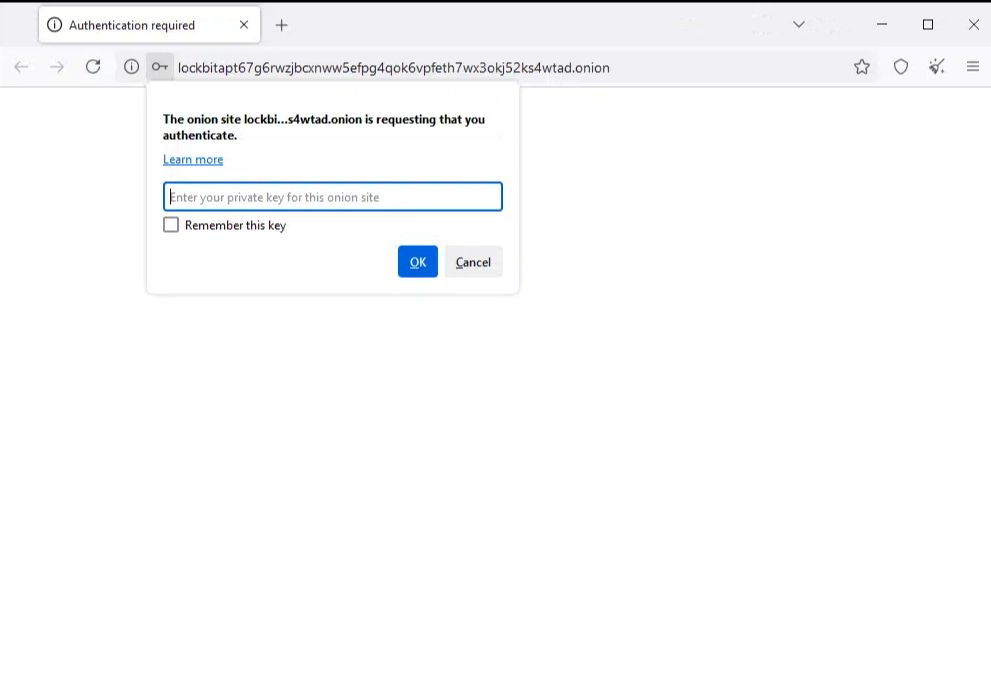

Nelle ultime ore è emersa un’immagine che sembra confermare questa ipotesi: una schermata di autenticazione relativa a un nuovo DLS legato al brand LockBit. A differenza dei portali tradizionali, liberamente consultabili per massimizzare l’effetto coercitivo sulle vittime, questa nuova infrastruttura richiede l’inserimento di una chiave privata per poter accedere ai contenuti.

Questa scelta introduce elementi di novità e apre a scenari interpretativi differenti:

La ricomparsa di LockBit deve essere letta nel contesto di un’evoluzione più ampia. Diversi gruppi ransomware stanno infatti sperimentando nuove tecniche di attacco, integrando automazione, moduli di evasione avanzata e strategie di doppia estorsione più aggressive.

In questo quadro, il dibattito sull’impiego dell’intelligenza artificiale come fattore dirompente è sempre più centrale. Come sottolineato anche nel post di Anastasia Sentsova, la possibilità che in futuro si affermino campagne di AI-orchestrated ransomware apre a scenari in cui targeting, movimento laterale e negoziazione potrebbero essere ottimizzati in tempo reale. In questo senso, la potenziale rinascita di LockBit 5.0 potrebbe segnare l’inizio di una nuova fase sperimentale.

La schermata di login trapelata dal nuovo DLS, con la richiesta di una chiave privata, non rappresenta soltanto un dettaglio tecnico, ma un indizio capace di alimentare una serie di domande aperte:

Al momento, non vi sono risposte definitive. Tuttavia, un elemento è certo: il vuoto lasciato da LockBit nel panorama del ransomware è troppo grande perché rimanga tale a lungo. Se LockBit 5.0 dovesse confermarsi come realtà, il settore potrebbe trovarsi di fronte a un nuovo punto di svolta, con impatti significativi su tattiche, tecniche e procedure del cybercrime internazionale.