Qualche giorno fa sul blog della ransomware gang LockBit viene pubblicata una rivendicazione piuttosto preoccupante: attacco all’Agenzia delle Entrate, con tanto di pubblicazione dei dati dopo due giorni.

La notizia, per quanto preoccupante, viene presa con le dovute cautele: non sono stati pubblicati samples a dimostrazione dell’attacco e il silenzio delle istituzioni e dei media intorno a quello che sarebbe stato, se confermato, un attacco dalle conseguenze catastrofiche, consigliava prudenza.

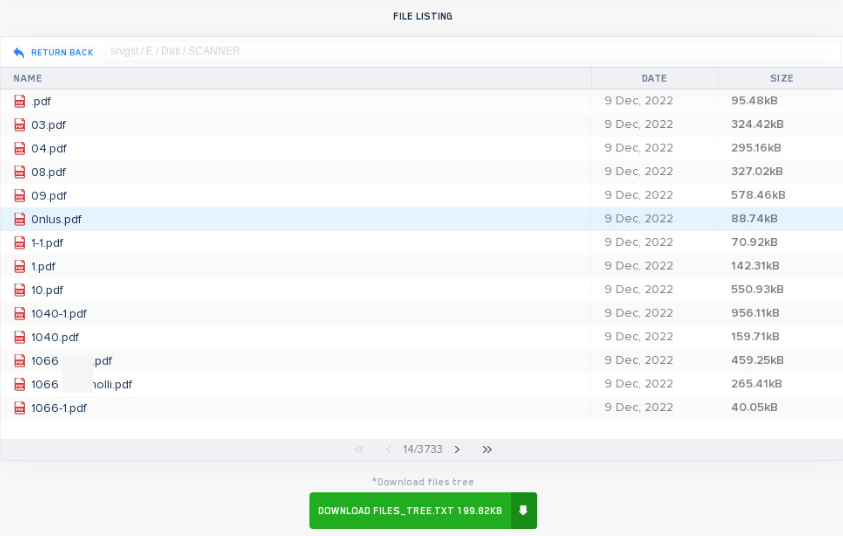

E’ bastato attendere poco, neanche 48 ore, perché la pubblicazione dei dati sottratti dalla presunta “Agenzia delle Entrate” ha in qualche modo confermato i sospetti: i documenti esfiltrati non sembrano proprio originati dall’Ente Pubblico che gestisce la fiscalità italiana quanto da uno studio di commercialisti veronese.

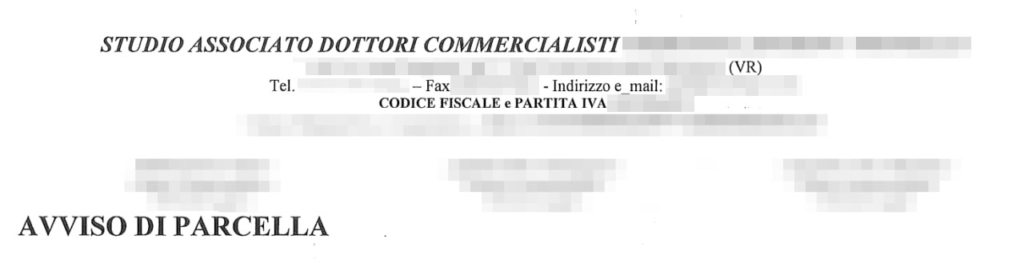

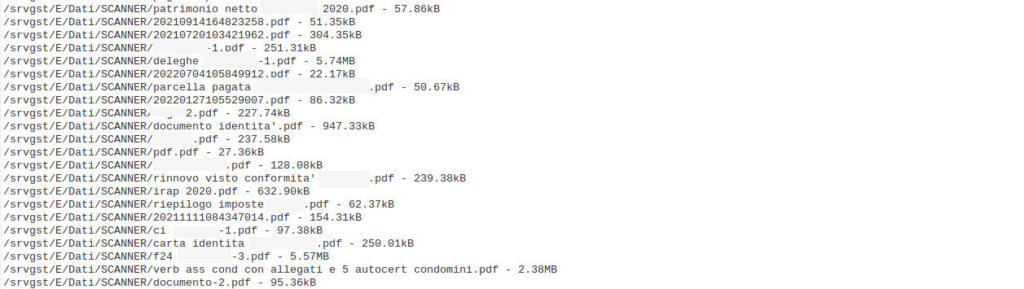

Se è pur vero che il bislacco e complesso funzionamento della tassazione italica richiede di avvalersi di una figura di professionisti dedicata –i commercialisti– non molto comprensibile all’estero (questo potrebbe aver tratto in inganno la ransomware gang), bastava rendersi conto che gran parte dei documenti ha una intestazione ben evidente e che, certamente, una esfiltrazione dai server dell’AdE avrebbe permesso di entrare in possesso di ben altra mole di dati, non di soli 3700 files dentro una cartella dal nome piuttosto eloquente: “SCANNER“.

Qualcuno (sicuramente i funzionari e il reparto IT dell’Agenzia delle Entrate) avrà tirato un sospiro di sollievo.

Un po’ meno coloro che, senza volerlo e probabilmente senza neppure immaginarlo, si sono trovati i propri documenti anche riservati (basta scorrere l’elenco dei files esfiltrati per avere, già nel nome del file, informazioni personali) alla mercé di chiunque.

Infatti, sono finiti online, sul blog di Lockbit, informazioni relative ai clienti dello studio associato dei dottori commercialisti colpito dal ransomware.

Sono i clienti, in questo caso, le prime vittime dell’attacco, inconsapevolmente: chi di loro avrebbe mai immaginato che fornendo i loro documenti al commercialista se lo sarebbero ritrovato, come conseguenza di un attacco, pubblicato sul dark web? Parliamo di fatture, documenti relativi a pratiche fiscali, notule, bilanci…

Il Regolamento Europeo 2016/679 “GDPR” pone in capo al Titolare precisi obblighi in merito alla protezione dei dati personali degli interessati, ovvero di tutti coloro che affidano le loro informazioni riservate per un qualsiasi motivo, come l’erogazione di un servizio. Ed è cura del Titolare adottare tutte le misure tecniche e organizzative necessarie a garantirne la protezione da occhi indiscreti.

Difficile, per un utente, valutare se il professionista a cui affida i suoi dati se ne prende cura in modo adeguato. Generalmente, purtroppo, la scarsa affidabilità si palesa solo a frittata fatta, quando i dati sono stati pubblicati e non c’è modo per arrestarne o controllarne la diffusione. Dati che hanno un valore economico e possono essere usati per furti d’identità, campagne di spear phishing o chissà quale altra attività criminale.

Anche se il Garante della Privacy, con tutta probabilità, avvierà una istruttoria per verificare se il Titolare dei dati adottasse davvero tutte le misure tecniche e organizzative necessarie alla tutela dei dati, i clienti hanno ormai subito un danno difficilmente riparabile.

Certo, la ransomware gang Lockbit è comporta da criminali senza scrupoli, che si intrufolano nei sistemi (poco protetti) delle vittime per rubare i dati e chiedere il riscatto. Ma, per contro, le vittime avevano adottato adeguate misure di protezione? O, forse, c’è ancora una certa leggerezza, soprattutto nell’ampio sottobosco italiano delle PMI, nella gestione dei dati informatici? Con la scusante (vera o presunta) delle “poche risorse disponibili per la cybersecurity“, stanno giocando alla roulette russa con i nostri dati.

Forse è il caso di iniziare a chieder conto a coloro a cui affidiamo i nostri dati. Chiedergli se sono custoditi con cura, in sicurezza e con le misure di protezione adeguate. Altrimenti, beh, forse meglio cambiare professionista.