La banda di ransomware LockBit ha creato per la prima volta dei ransomware che colpiscono i dispositivi Mac di Apple, diventando probabilmente la prima operazione ransomware a prendere di mira specificamente macOS.

I nuovi ransomware sono stati scoperti dal ricercatore di sicurezza informatica MalwareHunterTeam che ha trovato un archivio ZIP su VirusTotal che conteneva un elenco dei ransomware messi a disposizione dall’operazione LocKbit.

"locker_Apple_M1_64": 3e4bbd21756ae30c24ff7d6942656be024139f8180b7bddd4e5c62a9dfbd8c79

As much as I can tell, this is the first Apple's Mac devices targeting build of LockBit ransomware sample seen…

Also is this a first for the "big name" gangs?

🤔@patrickwardle

cc @cyb3rops pic.twitter.com/SMuN3Rmodl— MalwareHunterTeam (@malwrhunterteam) April 15, 2023Advertising

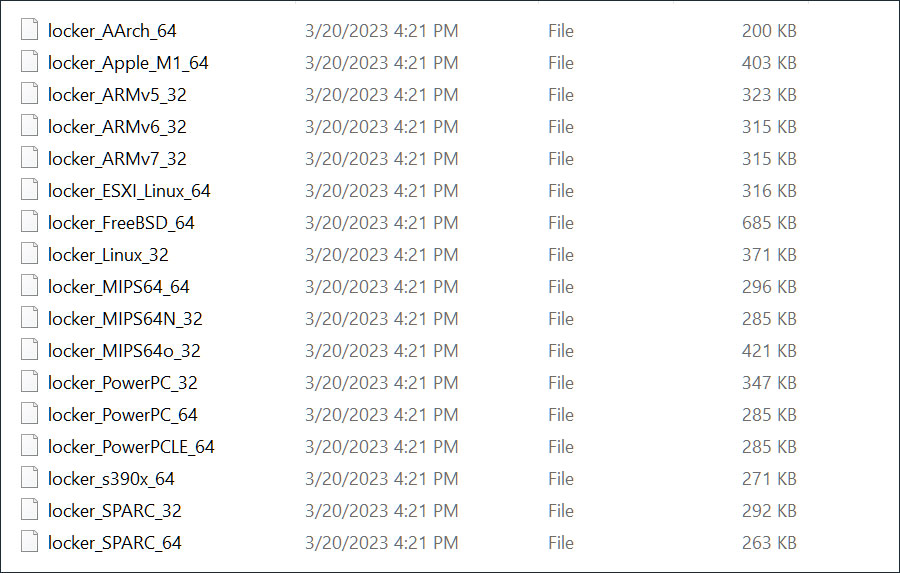

Storicamente, LockBit utilizza ransomware progettati per attacchi su server Windows, Linux e VMware ESXi. Tuttavia, come mostrato di seguito, questo archivio di VirusTotal conteneva anche dei ransomware precedentemente sconosciuti per CPU macOS, ARM, FreeBSD, MIPS e SPARC.

Questi malware includono anche uno chiamato ‘locker_Apple_M1_64’ che prende di mira i Mac più recenti in esecuzione su Apple Silicon. L’archivio contiene anche kit per CPU PowerPC, utilizzati dai vecchi Mac.

Ulteriori ricerche svolte dal ricercatore di sicurezza informatica Florian Roth hanno trovato un ransomware per Apple M1 caricato su VirusTotal nel dicembre 2022, indicando che questi campioni circolavano da tempo.

I ricercatori di BleepingComputer hanno analizzato le stringhe nel ransomware LockBit per Apple M1 e hanno trovato delle inconsistenze, indicando che probabilmente sono stati fatti degli errori nella scrittura del codice sorgente.

Ad esempio, ci sono numerosi riferimenti a VMware ESXi, che è fuori luogo in un ransomware per Apple M1, poiché VMare ha annunciato che non avrebbe supportato l’architettura per quella specifica CPU.

Inoltre, il programma di crittografia contiene un elenco di sessantacinque estensioni di file e nomi di file che verranno esclusi dalla crittografia, essendo tutte estensioni di file e cartelle di Windows.

La buona notizia è che questi ransomware probabilmente non sono pronti per essere utilizzati in attacchi reali contro dispositivi macOS. Il ricercatore di Cisco Talos, Azim Khodjibaev, ha dichiarato a BleepingComputer che, in base alla loro ricerca, i ransomware erano intesi come malware di test e non sono mai stati pensati per essere utilizzati in attacchi informatici.