Il progetto LTESniffer , sviluppato dal Korea Institute of Advanced Technology (KAIST), consente di intercettare e analizzare passivamente il traffico nelle reti 4G LTE. Per lavorare con esso, sono necessarie apparecchiature di comunicazione speciali e un potente computer. Il progetto è pubblicato su GitHub ed è disponibile per uso gratuito.

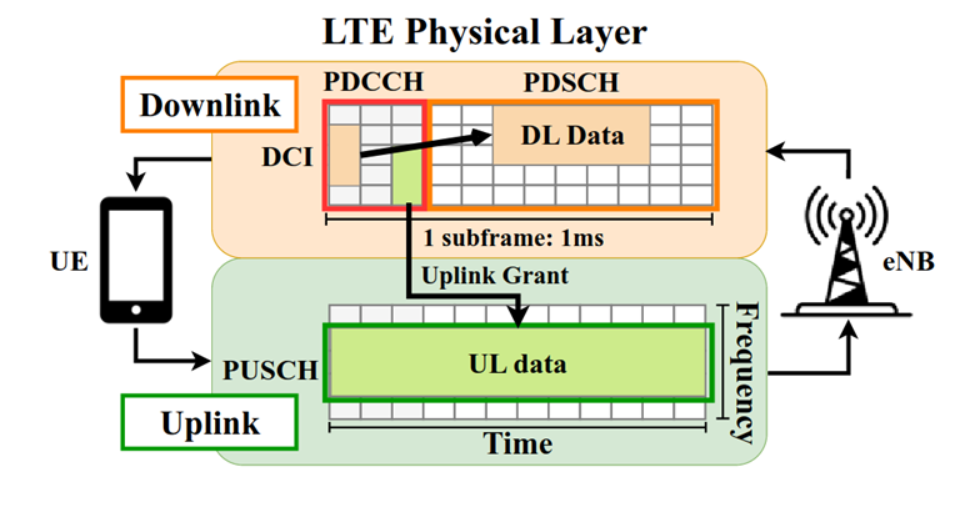

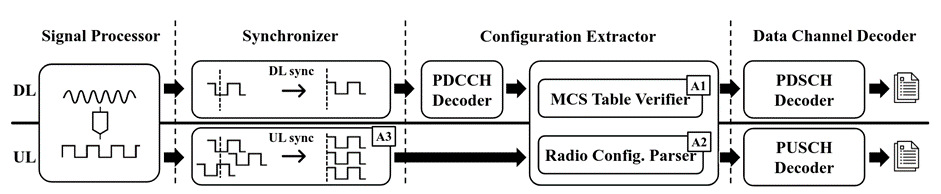

LTESniffer decodifica i canali fisici PDCCH (Physical Downlink Control Channel), PDSCH (Physical Downlink Shared Channel) e PUSCH (Physical Uplink Shared Channel), che trasmettono informazioni di servizio sulla connessione tra la stazione base e il telefono cellulare nelle reti 4G LTE.

Da questi canali, LTESniffer estrae i dati DCI (Downlink Control Information) e RNTI (Radio Network Temporary Identifier), che contengono i parametri di trasmissione dei dati.

LTESniffer non è in grado di decrittografare i dati crittografati trasmessi tra il telefono e la stazione base.

LTESniffer dà accesso solo alle informazioni sulla sessione pubblica come messaggi broadcast o messaggi di connessione iniziale.

Pertanto, la tecnologia ti consente di scoprire chi, quando ea chi ha chiamato.

Per utilizzare LTESniffer, è necessario utilizzare dispositivi di comunicazione aggiuntivi e un computer ad alte prestazioni. Ad esempio, per elaborare il traffico da una stazione base con 150 utenti attivi, è necessario un computer con processore Intel i7 e almeno 16 GB di RAM.

Per intercettare il traffico dalla stazione base al telefono è sufficiente un ricetrasmettitore di tipo USRP B210 con due antenne (circa 2,1mila dollari).

Per intercettare il traffico dal telefono alla stazione base, è necessario un sistema più complesso come l’USRP X310 con due transceiver aggiuntivi (circa 11.000 dollari). Ciò è necessario per un’accurata sincronizzazione dell’ora e la ricezione simultanea di segnali a frequenze diverse.

Caratteristiche principali del progetto LTESniffer: