Meta, che possiede le piattaforme Facebook, Instagram e WhatsApp, è il secondo più grande motore di traffico Internet nel mondo. Gli utenti dei suoi servizi creano il 10% del traffico Internet fisso e il 22% di quello mobile. Gli investimenti dell’azienda nell’intelligenza artificiale probabilmente aumenteranno questi numeri. Per garantire un’infrastruttura stabile, Meta prevede di realizzare un cavo sottomarino lungo oltre 40mila chilometri, che sarà interamente di proprietà della società.

Fonti vicine all’azienda hanno confermato i piani di costruzione. Il costo totale del progetto potrebbe superare i 10 miliardi di dollari. Questo cavo sarà il primo progetto di comunicazione sottomarina completamente proprietario di Meta. Il budget iniziale è di 2 miliardi di dollari, ma si prevede che aumenterà in modo significativo nel corso del progetto, il cui completamento richiederà diversi anni.

La realizzazione fisica del progetto non è ancora iniziata. Meta prevede di pubblicare i dettagli sul percorso, sulla capacità e sugli obiettivi di costruzione del cavo all’inizio del 2025.

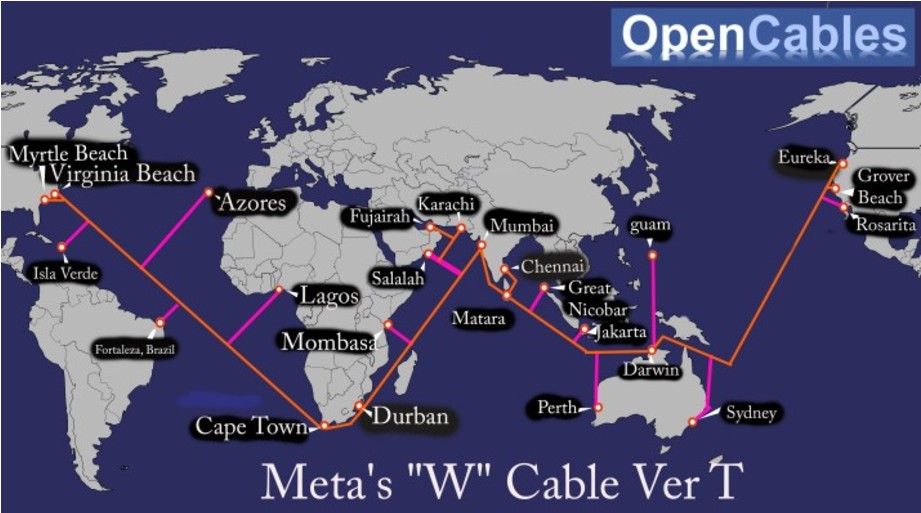

Il percorso previsto del cavo prevede il collegamento della costa orientale degli Stati Uniti all’India attraverso il Sud Africa, e poi della costa occidentale degli Stati Uniti all’India attraverso l’Australia. Questo creerà una forma a “W” per il cavo. Il progetto è in fase di sviluppo nella divisione dell’azienda in Sud Africa.

I progetti infrastrutturali di Meta sono guidati da Santosh Janardhan, responsabile globale delle infrastrutture dell’azienda e co-responsabile dell’ingegneria. Le divisioni di ingegneria delle infrastrutture di Meta sono dislocate in tutto il mondo.

I cavi sottomarini in fibra ottica fanno parte dell’infrastruttura delle comunicazioni da 40 anni. Tuttavia, in questo caso, il fatto importante è chi finanzia e possiede interamente il progetto. Meta intende investire e possedere il cavo stesso, riflettendo una tendenza globale: il ruolo dei consorzi di operatori di telecomunicazioni sta diminuendo e le grandi aziende tecnologiche stanno assumendo sempre più il controllo di tali reti.

Per Meta, il coinvolgimento in progetti di cavi sottomarini non è una novità. Secondo Telegeography l’azienda è già proprietaria di 16 reti, tra cui il cavo 2Africa, che copre l’intero continente africano. Al progetto 2Africa partecipano anche operatori di telecomunicazioni come Orange, Vodafone, China Mobile e Bayobab/MTN. Tuttavia, il progetto attuale sarà il primo ad essere interamente di proprietà di Meta. Ciò metterà l’azienda nella stessa categoria di Google.

Google, secondo Telegeography, è coinvolta in 33 tratte di cavi sottomarini, comprese diverse reti regionali, di cui è l’unico proprietario. Anche Amazon e Microsoft investono in progetti simili, ma non possiedono ancora alcuna tratta interamente.

L’installazione di cavi in fibra ottica sottomarini è un processo complesso limitato dal numero di specialisti e risorse disponibili. Aziende come SubCom sono già impegnate a soddisfare gli ordini di grandi clienti, incluso Google. La costruzione può essere effettuata in segmenti, il che allungherà i tempi di implementazione.

Il cavo fornirà a Meta un canale di trasmissione dati indipendente in tutto il mondo. La piena proprietà del cavo fornirà all’azienda l’accesso prioritario alla larghezza di banda per le sue piattaforme.