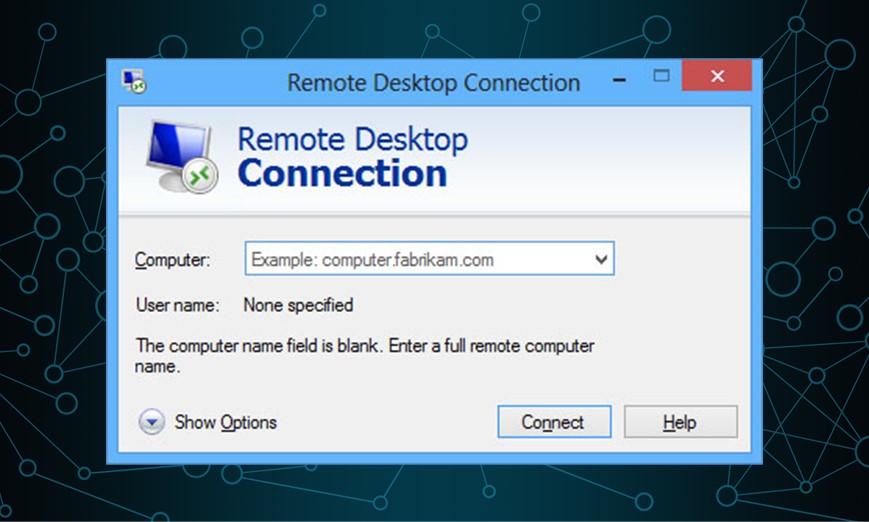

Questa settimana, i ricercatori di CyberArk hanno condiviso informazioni tecniche su una vulnerabilità denominata RDP (Remote Desktop Protocol) su Windows, per la quale Microsoft ha dovuto rilasciare due patch.

La vulnerabilità RCE CVE-2022-21893 è stata risolta a gennaio 2022, ma il vettore di attacco non è stato corretto completamente. Infatti ad aprile 2022 Microsoft ha dovuto rimetterci le mani con il nuovo bug CVE-2022-24533 .

CVE-2022-21893 è una vulnerabilità che potrebbe consentire a un utente senza privilegi tramite RDP di accedere al file system dei dispositivi degli utenti connessi.

La vulnerabilità consente a un utente malintenzionato di visualizzare e modificare il contenuto degli appunti, i file inviati e i PIN delle smart card. Un utente malintenzionato può impersonare un utente connesso e ottenere l’accesso ai dispositivi collegati della vittima (dispositivi USB, dischi rigidi, ecc.).

“Ciò può portare a perdite di dati sensibili, spostamenti laterali ed escalation dei privilegi “

ha osservato CyberArk.

Secondo i ricercatori, la vulnerabilità esiste a causa della gestione impropria delle autorizzazioni RDS named pipe, che consente a un utente con privilegi normali di “dirottare i canali virtuali RDP in altre sessioni connesse”.

“Una named pipe ha consentito a ciascun utente del sistema di creare ulteriori pipe server con lo stesso nome“

ha spiegato CyberArk.

Microsoft ha modificato le autorizzazioni e ha impedito all’utente di creare server delle pipe denominati. Tuttavia, ciò non ha rimosso la capacità dell’utente di impostare le autorizzazioni per le istanze successive.

Dopo la correzione di aprile, viene generato un nuovo GUID (Globally Unique Identifier) per i nuovi canali che impedisce a un utente malintenzionato di prevedere il nome del canale successivo.

Al momento non ci sono vulnerabilità e gli utenti sono al sicuro. Gli esperti hanno consigliato di aggiornare il servizio all’ultima versione per garantire la protezione dei dati.