Un bug recentemente individuato nei Windows Deployment Services (WDS) di Microsoft consente a un attaccante di mandare in blocco i server da remoto, senza bisogno di autenticazione né interazione da parte dell’utente. La falla risiede nel servizio TFTP, che utilizza il protocollo UDP, ed è talmente semplice da sfruttare che anche un cybercriminale poco esperto potrebbe compromettere in pochi minuti l’intera infrastruttura di distribuzione dei sistemi operativi aziendali.

Windows Deployment Services è ampiamente utilizzato nelle reti aziendali, nei data center e negli istituti scolastici per semplificare le distribuzioni dei sistemi operativi, il che rende questa vulnerabilità particolarmente preoccupante per gli amministratori IT.

L’attacco si basa sull’invio di traffico di rete falsificato e non autenticato, rendendolo particolarmente insidioso e difficile da intercettare con le tradizionali soluzioni di sicurezza. La falla, che non richiede alcuna autenticazione o interazione da parte dell’utente (0 clic), consente agli aggressori di esaurire da remoto la memoria di sistema sfruttando una debolezza di progettazione nel modo in cui WDS gestisce le sessioni TFTP basate su UDP sulla porta 69.

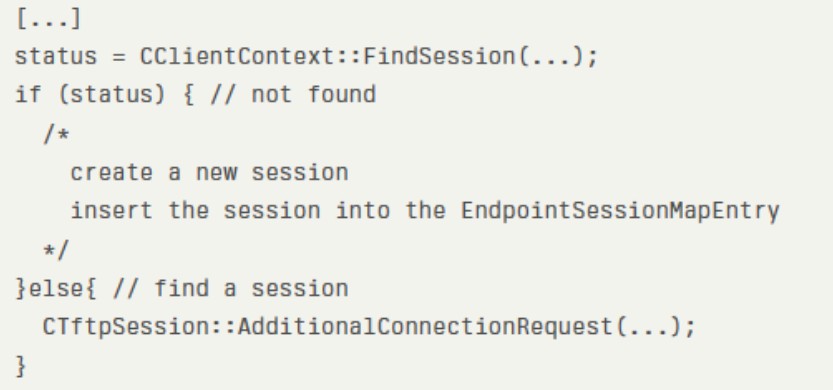

“Il problema principale è che EndpointSessionMapEntry non impone alcun limite al numero di sessioni. Di conseguenza, un aggressore può falsificare indirizzi IP e numeri di porta dei client, creando ripetutamente nuove sessioni fino all’esaurimento delle risorse di sistema”, spiega il ricercatore di sicurezza Zhiniang Peng nella sua analisi. La vulnerabilità deriva dal servizio WDS TFTP, che crea un oggetto CTftpSession ogni volta che viene ricevuta una richiesta di connessione.

La funzione wdstftp!CClientContext::OnConnectionRequest gestisce questo processo, come mostrato in questo frammento di codice:

Poiché i server UDP non sono in grado di verificare le origini dei pacchetti, gli aggressori possono falsificare i pacchetti con indirizzi e porte di origine casuali, costringendo il server ad allocare oggetti di sessione eccessivi nella memoria senza limitazioni.

In un ambiente di test che eseguiva Windows Server Insider Preview con 8 GB di RAM, Peng ha dimostrato che inviando continuamente pacchetti UDP falsificati alla porta 69, il consumo di memoria aumentava rapidamente fino a 15 GB in soli 7 minuti, causando l’arresto anomalo dell’intero sistema.

La tecnica di attacco è sorprendentemente semplice da implementare: richiede solo uno scripting di base su una macchina Linux per generare i pacchetti falsificati.

Questa vulnerabilità rappresenta una minaccia significativa per le organizzazioni che si affidano a WDS per la distribuzione di sistemi operativi basati sulla rete, poiché consente agli aggressori di interrompere completamente i servizi di avvio PXE in un’azienda senza richiedere alcuna autenticazione o accesso privilegiato.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…