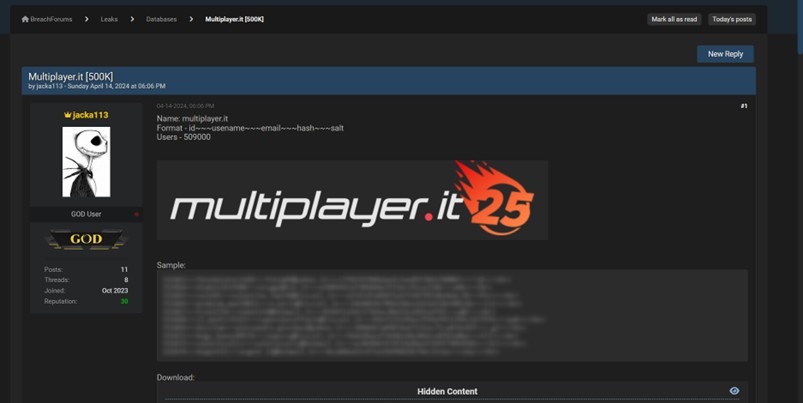

Il 14 aprile 2024, un attore di minacce noto con il nickname jacka113 ha rilasciato un database che sosteneva appartenere al sito Multiplayer.it.

Da quanto riportato dal criminale informatico, la violazione aveva compromesso i dati di 509.000 utenti, sollevando preoccupazioni significative sulla sicurezza informatica e sulla protezione dei dati personali.

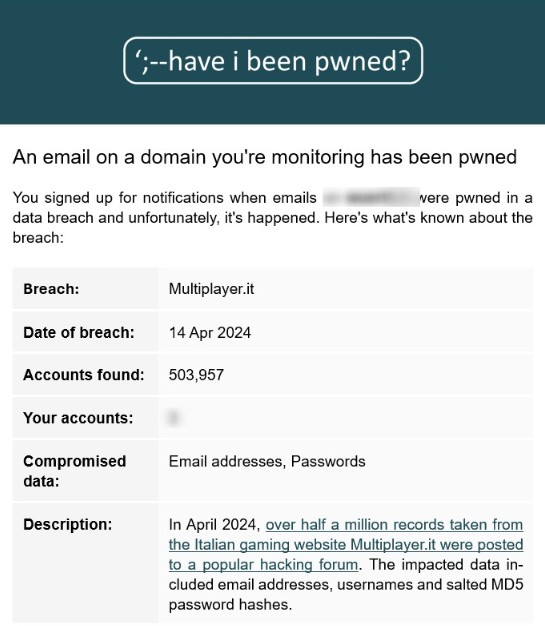

Oggi il servizio “Have i been pwned” riporta l’addizione del breach di multiplayer.it all’interno del suo database dove riporta che le informazioni compromesse sono email, indirizzo e password.

Secondo quanto riportato da jacka113 sul forum BreachForums, i dati compromessi includono:

Nel post del forum, jacka113 ha fornito un campione dei dati compromessi per dimostrare la veridicità delle sue affermazioni.

Se confermata, questa violazione rappresenterebbe una grave minaccia per la sicurezza dei dati personali degli utenti di Multiplayer.it. Gli utenti interessati potrebbero essere esposti a una serie di rischi, tra cui:

In attesa di una conferma ufficiale da parte di Multiplayer.it, è consigliabile che gli utenti adottino misure preventive per proteggere i propri dati:

La presunta violazione del database di Multiplayer.it da parte di jacka113 rappresenta una potenziale minaccia significativa per la sicurezza dei dati di 509.000 utenti. Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.