Musk ha presentato un’offerta alla Securities and Exchange per acquisire Twitter nell’aprile di quest’anno. Dopo che le società hanno accettato di portare avanti un accordo take-private, Musk ha affermato che stava terminando la sua acquisizione e ha accusato Twitter di presentare numeri falsi, anche nei suoi documenti SEC, relativi alla quantità di utenti attivi giornalieri monetizzabili e al numero di account spam e bot sul social network.

Twitter ha quindi citato in giudizio Musk in un tribunale della cancelleria del Delaware per garantire che l’accordo andasse a buon fine come promesso, e Musk ha presentato domande riconvenzionali e una controquerela il 29 luglio.

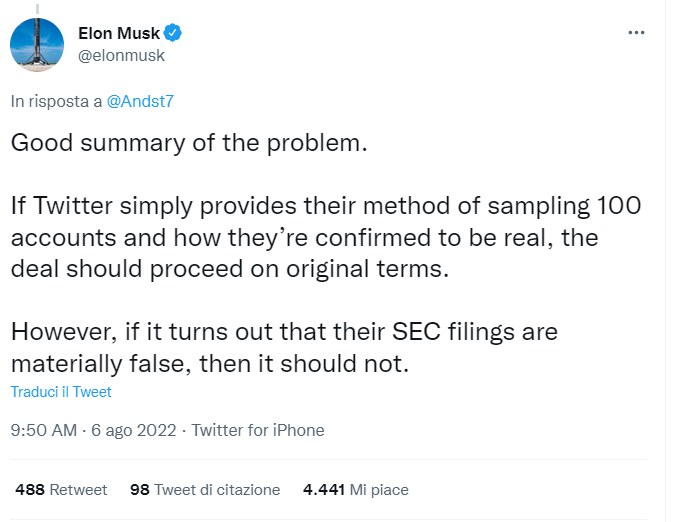

In una serie di tweet Musk pubblicarti sabato 6 agosto, Musk ha interagito con un fan che aveva riassunto le sue accuse su Twitter.

Il CEO di Tesla e SpaceX ha scritto :

“Buon riassunto del problema. Se Twitter fornisce semplicemente il metodo con cui campiona 100 account e come viene confermato che sono reali, l’accordo dovrebbe procedere secondo i termini originali. Tuttavia, se si scopre che i loro documenti SEC sono materialmente falsi, allora non dovrebbe”.

Twitter sta attualmente facendo causa a Musk per un’acquisizione cancellata da 44 miliardi di dollari.

Musk ha accusato Twitter di aver travisato la dimensione della sua base di utenti al fine di distorcerne il valore e ha citato il problema degli account falsi come il motivo principale per ritirare la sua offerta di acquisto dell’azienda.

Ricordiamo che all’inizio di luglio l’uomo d’affari ha rifiutato l’accordo, quindi la società lo ha citato in giudizio. Ma il fondatore di Tesla ha deciso di presentare una domanda riconvenzionale contro Twitter.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…