Secondo un nuovo rapporto della società di sicurezza informatica ESET, Il gruppo sponsorizzato dal governo Iraniano chiamato OilRig ha distribuito 3 diversi downloader di malware nel corso del 2022 per fornire accesso continuo alle organizzazioni in Israele.

Gli strumenti implementati si chiamano ODAgent, OilCheck e OilBooster.

Inoltre, il gruppo ha utilizzato una versione aggiornata del loader denominata SampleCheck5000 (SC5k).

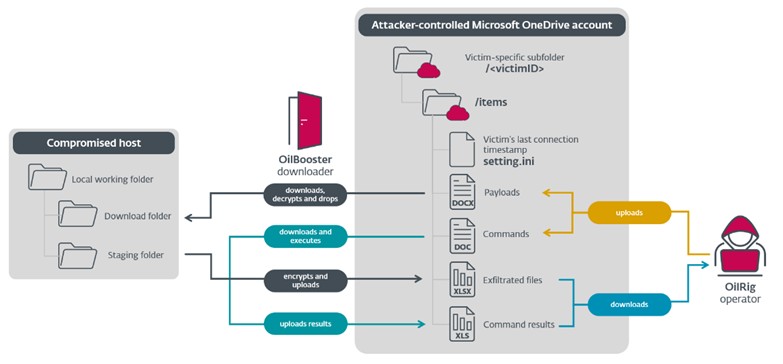

I downloader si distinguono per l’utilizzo dei servizi cloud Microsoft per la comunicazione tra server di Command and Control, C2 e il trasferimento di dati, incluso Microsoft API Graph per OneDrive e Outlook, nonché API Microsoft Exchange Web Services (EWS).

Questa tattica consente di nascondere l’infrastruttura dell’aggressore mascherandola da normale traffico di rete.

Gli obiettivi includono organizzazioni sanitarie, un’azienda manifatturiera e un ente governativo locale. Tutti quanti sono stati precedentemente attaccati da OilRig. Non sono ancora noti i dettagli su come esattamente gli obiettivi siano stati compromessi, né è chiaro se gli aggressori siano stati in grado di mantenere una presenza nelle reti per distribuire downloader in vari momenti nel 2022.

Gli strumenti sono simili anche alla backdoor PowerExchange del gruppo nell’utilizzo della posta elettronica per trasmettere dati, sebbene nel caso di PowerExchange i dati vengano inviati all’indirizzo email dell’aggressore utilizzando il server di posta elettronica dell’organizzazione interessata.

In ogni caso, i downloader utilizzano un account condiviso (posta o cloud storage) gestito da OilRig per scambiare messaggi con gli operatori OilRig, con lo stesso account tipicamente utilizzato da più vittime. I downloader accedono a questo account per scaricare comandi e payload aggiuntivi e per inviare risultati dei comandi e file preparati.