Gli specialisti di Guardio Labs segnalano una campagna su larga scala per distribuire l’infostealer Lumma, che utilizza CAPTCHA falsi. Invitano le persone a eseguire comandi PowerShell e a dimostrare che non sono bot.

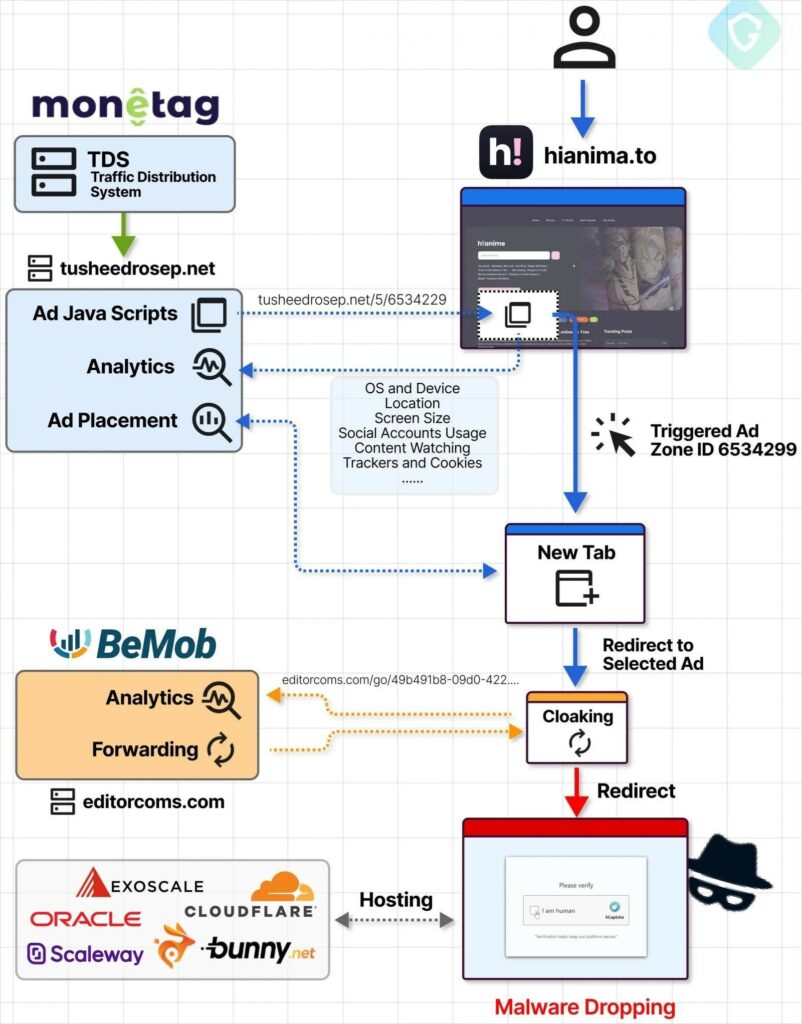

Questa campagna è stata chiamata DeceptionAds, poiché gli aggressori hanno utilizzato la rete pubblicitaria Monetag e hanno pubblicato più di un milione di annunci pubblicitari ogni giorno su 3.000 siti. Si ritiene che dietro questa attività ci sia il gruppo di hacker Vane Viper.

Essenzialmente, i DeceptionAds sono una variante nuova e più pericolosa degli attacchi ClickFix, in cui la vittima viene indotta con l’inganno a eseguire comandi PowerShell dannosi e a infettare manualmente il proprio sistema con malware. Questa campagna è diversa dalle precedenti perché utilizza la pubblicità legittima per reindirizzare gli utenti ignari a pagine con CAPTCHA falsi.

Come accennato in precedenza, gli hacker utilizzano la rete pubblicitaria Monetag per inserire annunci pop-up per offerte, download e servizi falsi, mentre di solito si rivolgono al pubblico di piattaforme di streaming piratate o di siti con software piratati.

Se la vittima clicca su un annuncio di questo tipo, il codice offuscato verifica se si tratta di una persona reale e la reindirizza su una pagina con un CAPTCHA fake, mentre utilizza il servizio BeMob per mascherarla. Sebbene BeMob venga solitamente utilizzato, ad esempio, per monitorare le prestazioni pubblicitarie, in questo caso viene utilizzato esclusivamente per eludere il rilevamento.

“Fornendo al sistema Monetag un URL BeMob benigno (invece di un collegamento diretto a una pagina con un CAPTCHA falso), gli aggressori hanno sfruttato la reputazione di BeMob, complicando così gli sforzi di moderazione dei contenuti di Monetag”, spiegano i ricercatori.

La stessa pagina con il falso CAPTCHA contiene uno snippet JavaScript che, senza che l’utente se ne accorga, copia nei suoi appunti un comando PowerShell dannoso di una riga. La pagina fornisce quindi alla vittima le istruzioni per eseguire il comando tramite Windows Run.

Come risultato di queste azioni, sul dispositivo dell’utente verrà scaricato ed eseguito il ladro Lumma, in grado di rubare dalla macchina infetta: cookie, credenziali, password, dati di carte bancarie e cronologia di navigazione dai browser (inclusi Google Chrome, Microsoft Edge, Mozilla Firefox e altri browser Chromium).

Secondo GuardioLabs l’abuso dei servizi Monetag e BeMob era diffuso. La rete pubblicitaria, ad esempio, ha segnalato la rimozione di 200 account di criminali informatici. E sebbene ciò abbia inizialmente portato alla cessazione dell’attività dannosa, già l’11 dicembre i ricercatori hanno notato che la campagna si era ripresa, ma ora gli hacker stavano cercando di utilizzare un’altra rete pubblicitaria.