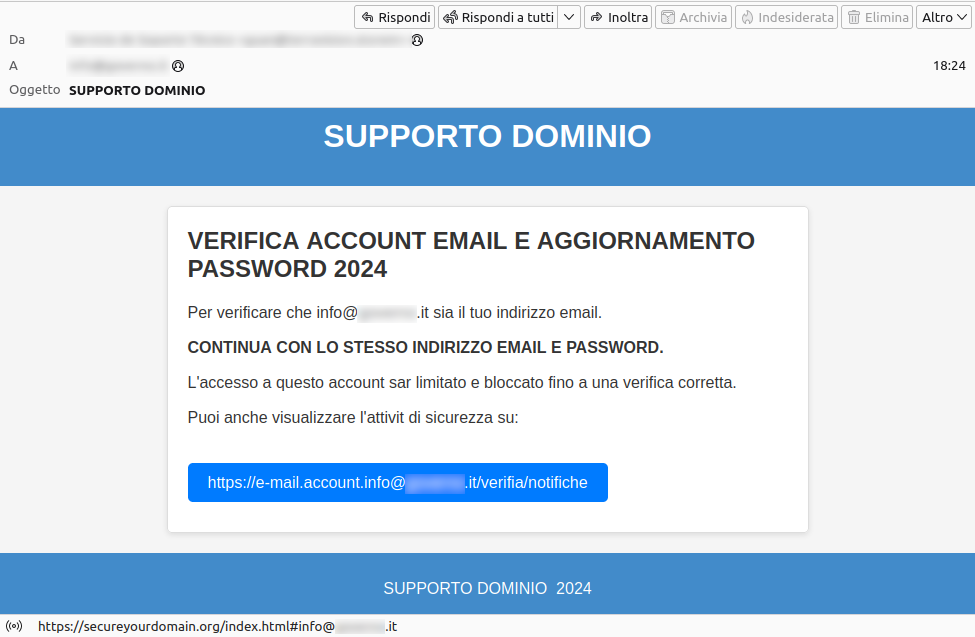

Il concetto di Phishing Adattivo rappresenta ormai una forma consolidata e sofisticata di attacco di phishing (riporta il CERT-AgID) che si distingue per la sua capacità di adattare dinamicamente il contenuto delle pagine in base al dominio email dell’organizzazione sfruttata.

Questa tecnica è stata osservata dal CERT-AGID già a partire dal 2021.

Inizialmente, le tipologie di phishing adattivo rilevate si limitavano a generare dinamicamente una form di login che sfruttava il logo e il nome dell’organizzazione vittima, utilizzando le API messe a disposizione dal servizio Logo Clearbit. Tuttavia, con il passare del tempo, questa tecnica sembra sia stata ulteriormente perfezionata.

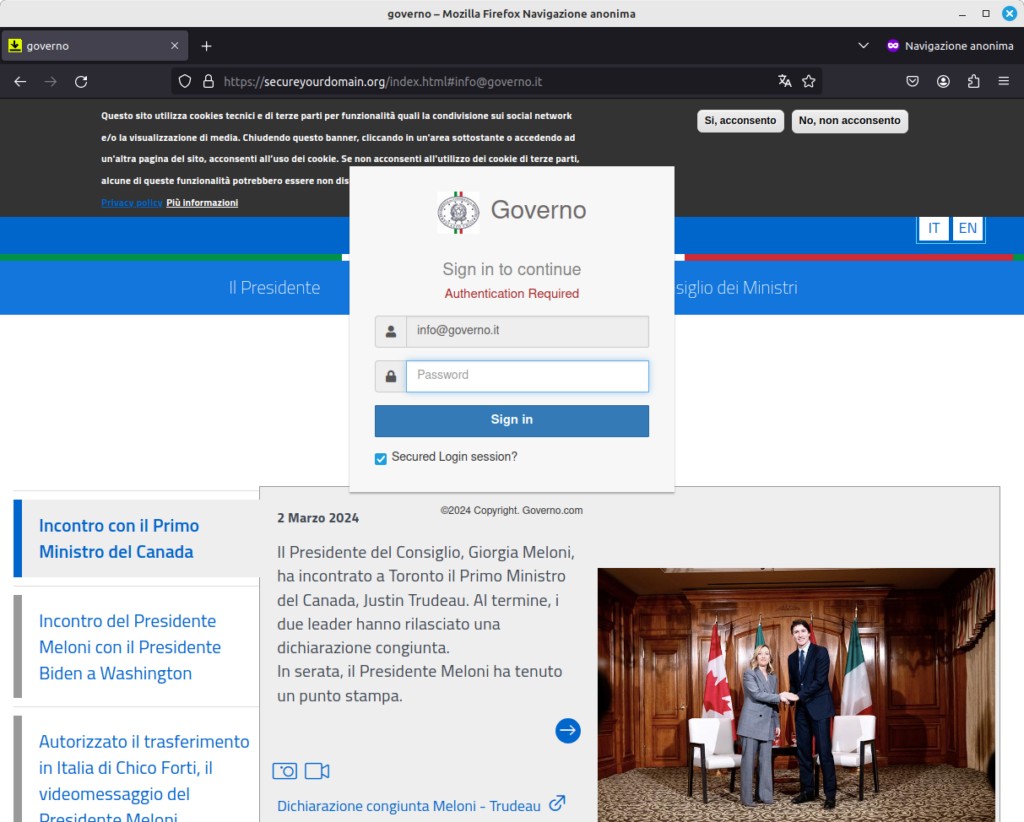

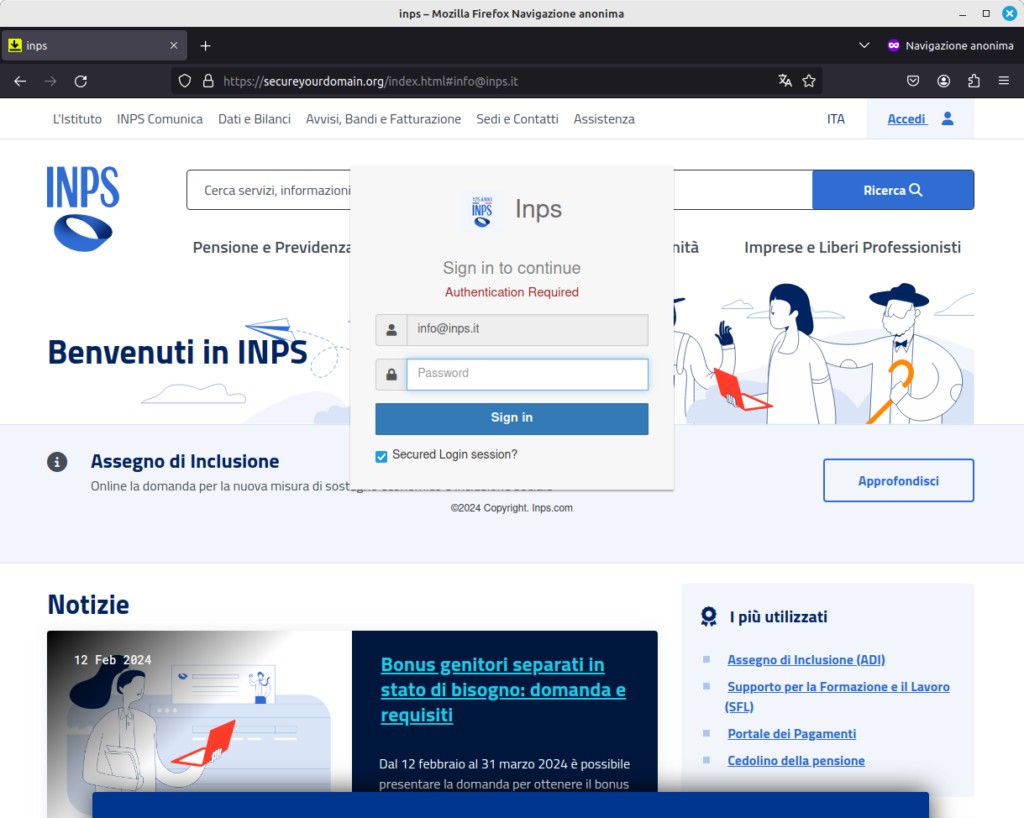

Attualmente, oltre all’utilizzo improprio del servizio Clearbit, è stato riscontrato l’impiego di un ulteriore servizio (thum.io) utilizzato per generare uno screenshot del sito web, fornendogli il nome del dominio. L’immagine, che ha una larghezza di 1200 pixel e che espone i contenuti reali del dominio della vittima, viene caricata in background. Questo approccio rende la truffa ancora più verosimile e ardua da individuare.

Di seguito alcuni esempi di pagine con form personalizzate generate dinamicamente.

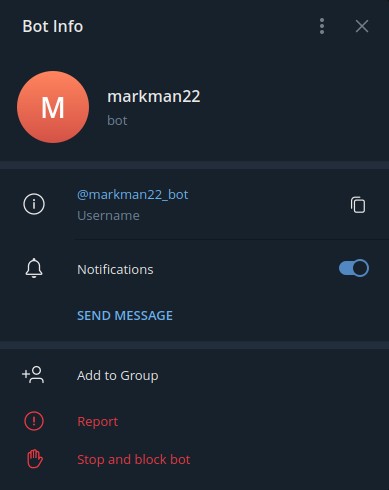

E’ stato inoltre notato che le credenziali inserite dalla vittima nella falsa form di autenticazione vengono non solo memorizzate sul webserver ma ne viene anche inviata una copia ad un bot su Telegram.

È importante sottolineare che il Phishing Adattivo rappresenta una minaccia significativa per la sicurezza informatica delle organizzazioni poiché mira a ingannare i dipendenti e gli utenti al fine di rubare le loro credenziali di accesso alle webmail.

È fondamentale operare sempre con molta attenzione e adottare misure preventive efficaci per proteggere la propria organizzazione e combattere questa forma di attacco informatico.

Il CERT-AGID ha intrapreso le azioni necessarie per richiedere la rimozione del dominio malevolo rilevato ed ha diffuso gli Indicatori di Compromissione alle pubbliche amministrazioni accreditate attraverso il Flusso IoC.