Le ultime versioni del malware Raspberry Robin stanno utilizzando exploit per i recenti bug 0day sui sistemi vulnerabili. Secondo gli esperti di Check Point, hanno analizzato che gli operatori di Raspberry Robin hanno recentemente utilizzato almeno due exploit 0day. Gli analisti ritengono che gli operatori di malware abbiano la capacità di creare i propri exploit oppure dispongano di fonti che li forniscono.

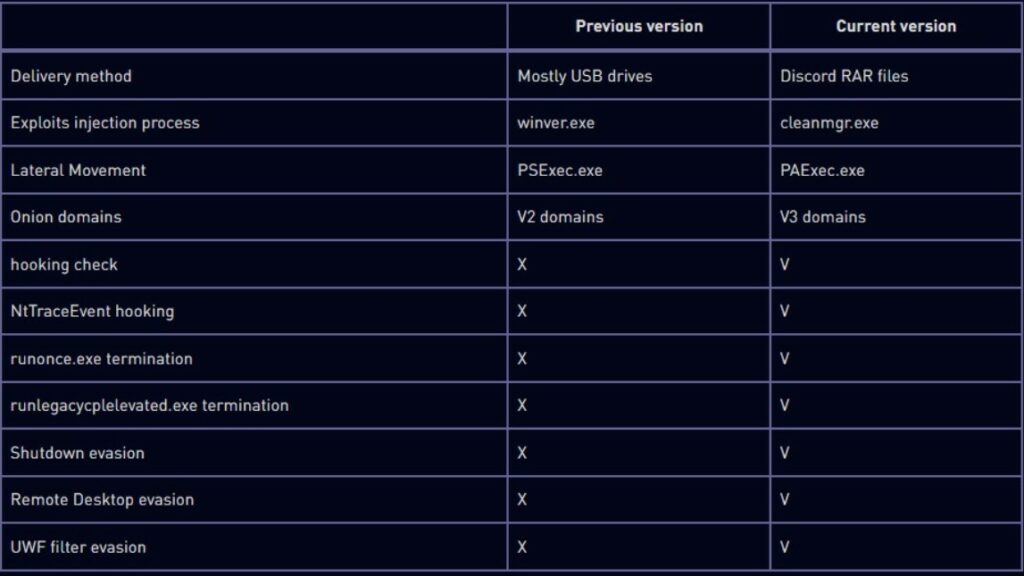

Raspberry Robin è un “dropper” con la funzionalità di worm. Si diffonde principalmente attraverso dispositivi di archiviazione rimovibili. Comprese le unità flash USB, per prendere piede sui sistemi infetti e rendere più semplice per gli hacker l’implementazione di payload aggiuntivi. In precedenza, è stato associato a gruppi come FIN11, Evil Corp e Clop.

Raspberry Robin è in continua evoluzione e acquisisce nuove funzionalità, tecniche di evasione del rilevamento e metodi di distribuzione. Ad esempio, è stato osservato in precedenza l’utilizzo di payload falsi per confondere i ricercatori. Secondo Check Point, l’attività di Raspberry Robin è aumentata dall’ottobre 2023, con attacchi su larga scala che hanno colpito sistemi in tutto il mondo.

Un cambiamento notevole nelle recenti campagne è stato l’uso di Discord per consegnare file archiviati dannosi ai target. Probabilmente dopo aver inviato collegamenti di phishing via e-mail. Tali archivi contengono un file eseguibile firmato (OleView[].exe) e un file DLL dannoso (aclui.dll).

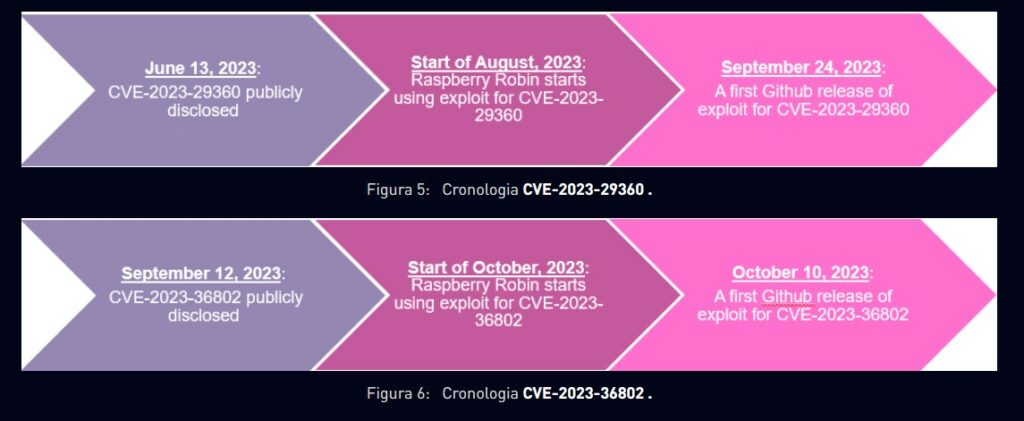

Quando Raspberry Robin viene avviato per la prima volta sul computer di una vittima, tenta di aumentare i privilegi utilizzando vari exploit 0day. Ad esempio, Raspberry Robin utilizza exploit per le vulnerabilità di escalation dei privilegi locali nel proxy del servizio di streaming Microsoft. Inoltre usa falle di sicurezza nel driver del dispositivo TPM di Windows (CVE-2023-36802 e CVE-2023-29360).

Va notato che in entrambi i casi il malware ha sfruttato le vulnerabilità utilizzando exploit allora sconosciuti. Gli analisti di Cyfirma, hanno riportato che il gruppo ha utilizzato questi exploit da febbraio 2023, cioè sette mesi prima che Microsoft risolvesse il problema.

Tutto ciò suggerisce che gli operatori di Raspberry Robin acquistano exploit di 0day da fornitori terzi. L’acquisto avviene quasi immediatamente dopo che diventano disponibili (perché il costo degli exploit 0day è troppo alto).

I ricercatori concludono che Raspberry Robin probabilmente continuerà ad aggiungere al suo arsenale nuovi exploit che non sono ancora disponibili al pubblico. Il rapporto dei ricercatori rileva inoltre una serie di miglioramenti implementati nelle ultime varianti di Raspberry Robin. Inclusi nuovi meccanismi di anti-analisi, evasione del rilevamento e movimento laterale.

Ad esempio, per aggirare la sicurezza e la protezione del sistema operativo, il malware tenta di terminare alcuni processi relativi all’UAC, incluso runlegacycplelevated.exe. Apporta inoltre modifiche all’API NtTraceEvent per aggirare il rilevamento di Event Tracing for Windows (ETW).

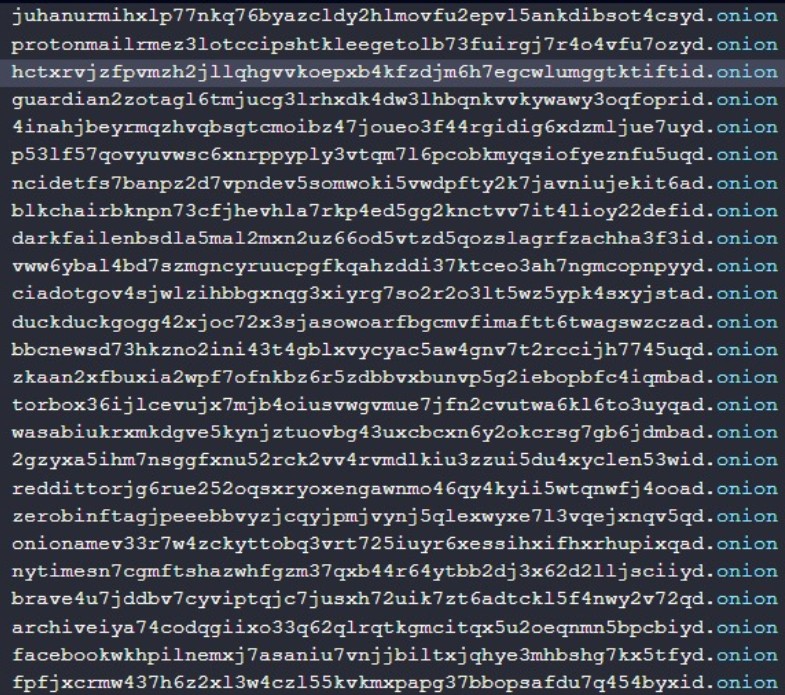

Raspberry Robin ora controlla se determinate API (GetUserDefaultLangID e GetModuleHandleW) che sono abilitate per rilevare il monitoraggio della sicurezza. E per nascondere gli indirizzi dei server di comando e controllo, il malware contatta prima in modo casuale uno dei 60 domini Tor codificati di siti conosciuti per far sembrare innocue le sue prime comunicazioni.