I ricercatori di sicurezza di greyNoise hanno rilevato una vasta operazione di scansione coordinata contro i servizi Microsoft Remote Desktop Protocol (RDP), durante la quale gli aggressori hanno scansionato oltre 30.000 indirizzi IP unici al fine di valutare le vulnerabilità presenti nei portali di autenticazione Microsoft RD Web Access e RDP Web Client.

La metodologia di attacco si concentra sull’enumerazione dell’autenticazione basata sul tempo, una tecnica che sfrutta le sottili differenze nei tempi di risposta del server per identificare nomi utente validi senza attivare i tradizionali meccanismi di rilevamento brute force.

Questo approccio consente agli aggressori di creare elenchi completi di obiettivi per successive operazioni di credential stuffing e password spraying, mantenendo al contempo la massima discrezione operativa.

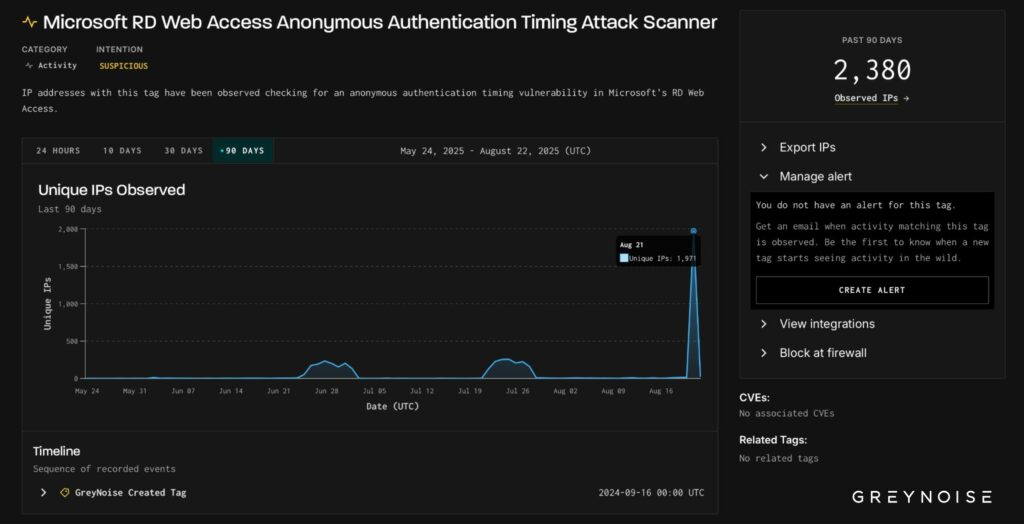

La campagna, riportano i ricercatori di GrayNoise, rappresenta una delle più grandi operazioni di ricognizione coordinate dell’RDP osservate negli ultimi anni, segnalando la potenziale preparazione per attacchi su larga scala basati sulle credenziali. L’operazione di scansione è iniziata con una prima ondata il 21 agosto 2025, coinvolgendo quasi 2.000 indirizzi IP contemporaneamente.

La tempistica della campagna coincide con il periodo di ritorno a scuola negli Stati Uniti, quando gli istituti scolastici solitamente implementano ambienti di laboratorio abilitati RDP e sistemi di accesso remoto per gli studenti in arrivo. Questa finestra di targeting è strategicamente significativa, poiché le reti educative spesso implementano schemi di nomi utente prevedibili (ID studente, formati nome.cognome) che facilitano gli attacchi di enumerazione.

L’analisi della telemetria di rete rivela che il 92% dell’infrastruttura di scansione è costituito da indirizzi IP dannosi precedentemente classificati, con traffico di origine fortemente concentrato in Brasile (73% delle origini osservate) e mirato esclusivamente agli endpoint RDP con sede negli Stati Uniti.

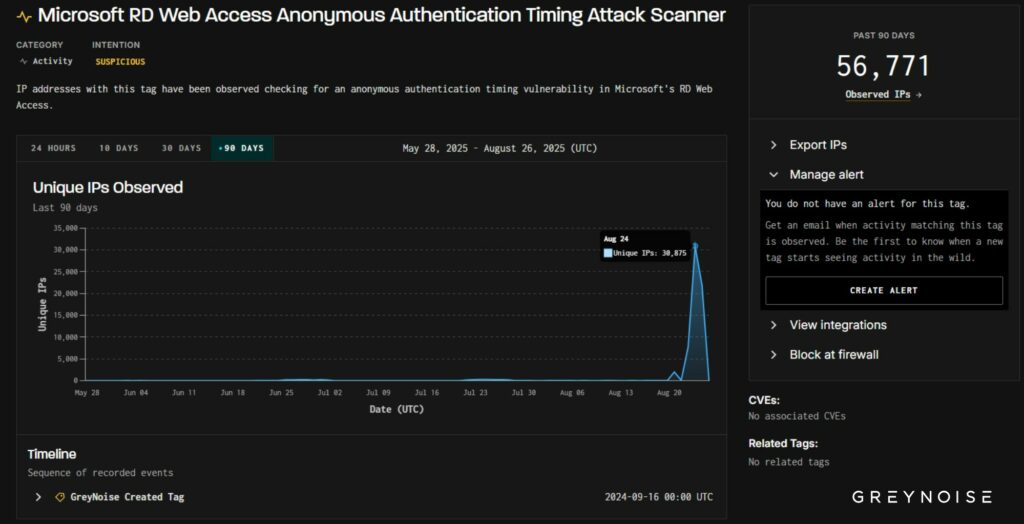

Tuttavia, la campagna ha subito un’escalation drammatica il 24 agosto, quando i ricercatori di sicurezza hanno rilevato oltre 30.000 indirizzi IP univoci che conducevano indagini coordinate utilizzando firme client identiche, il che indica una sofisticata infrastruttura botnet o un’implementazione coordinata di un set di strumenti. I modelli uniformi di firma client su 1.851 dei 1.971 host di scansione iniziali suggeriscono un’infrastruttura di comando e controllo centralizzata tipica delle operazioni APT (Advanced Persistent Threat).

Gli autori della minaccia stanno conducendo operazioni di ricognizione in più fasi, identificando prima gli endpoint RD Web Access e RDP Web Client esposti, quindi testando i flussi di lavoro di autenticazione per individuare vulnerabilità di divulgazione delle informazioni. Questo approccio sistematico consente la creazione di database di destinazione completi contenenti nomi utente validi ed endpoint accessibili per future campagne di sfruttamento.

I ricercatori della sicurezza hanno osservato che la stessa infrastruttura IP è stata osservata mentre eseguiva scansioni parallele per servizi proxy aperti e operazioni di web crawling, il che indica un toolkit di minacce multiuso progettato per una ricognizione completa della rete.