Il Google Threat Intelligence Group (GTIG) ha identificato una nuova ondata di attacchi informatici attribuendola a un gruppo denominato UNC5837.

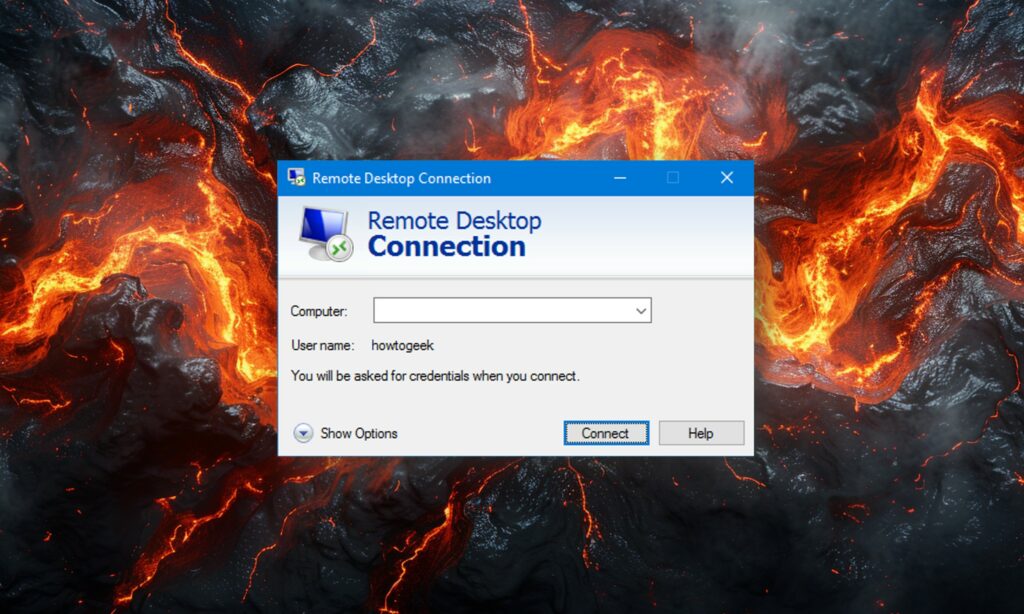

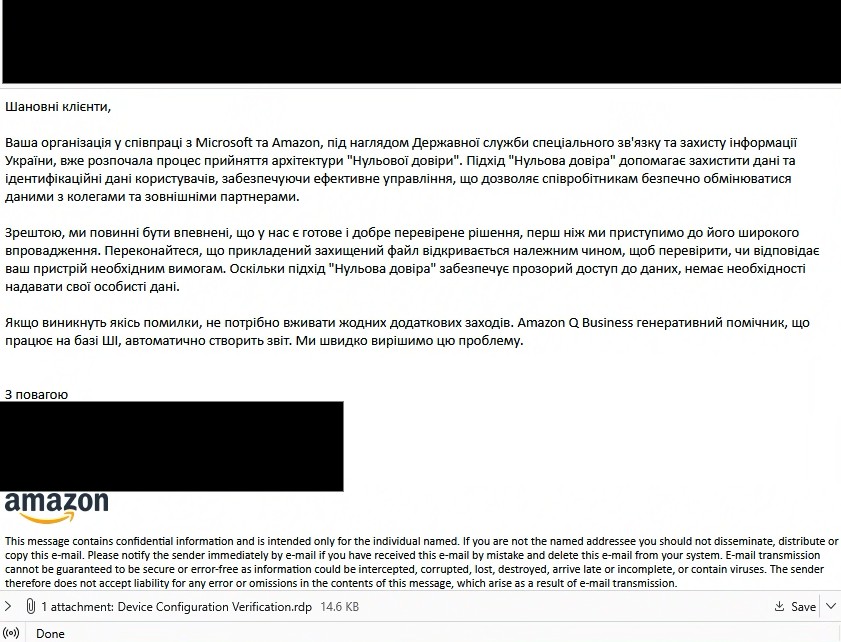

La campagna, osservata a partire da ottobre 2024, adotta un approccio unico: l’invio di e-mail di phishing contenenti allegati in formato .rdp. Questi file, una volta aperti, avviano una connessione RDP dalla macchina della vittima a un server controllato dagli aggressori, senza mostrare i consueti banner di avviso per la sessione interattiva.

In questa sofisticata campagna di spionaggio, rivolta a istituzioni governative e militari europee, alcuni hacker ritenuti collegati ad attori statali russi hanno sfruttato una funzionalità meno nota del protocollo RDP (Remote Desktop Protocol) di Windows per infiltrarsi nei sistemi.

Le prove suggeriscono che questa campagna potrebbe aver comportato l’uso di uno strumento proxy RDP come PyRDP per automatizzare attività dannose come l’esfiltrazione di file e l’acquisizione degli appunti. Questa tecnica è stata precedentemente soprannominata “Rogue RDP”.

Le e-mail contenevano file .rdp firmati, con certificati SSL validi, per aggirare le misure di sicurezza che avrebbero avvisato gli utenti di potenziali rischi. Questi file sono configurati per mappare le risorse dal computer della vittima al server dell’attaccante.

La campagna ha probabilmente consentito agli aggressori di leggere le unità delle vittime, rubare file, catturare dati degli appunti (incluse le password) e ottenere variabili di ambiente delle vittime. Sebbene non abbiamo osservato l’esecuzione diretta di comandi sulle macchine delle vittime, gli aggressori potrebbero presentare applicazioni ingannevoli per phishing o ulteriori compromissioni.

L’obiettivo principale della campagna sembra essere lo spionaggio e il furto di file, sebbene la piena portata delle capacità dell’aggressore rimanga incerta. Questa campagna funge da duro promemoria dei rischi per la sicurezza associati alle oscure funzionalità RDP, sottolineando l’importanza della vigilanza e della difesa proattiva.