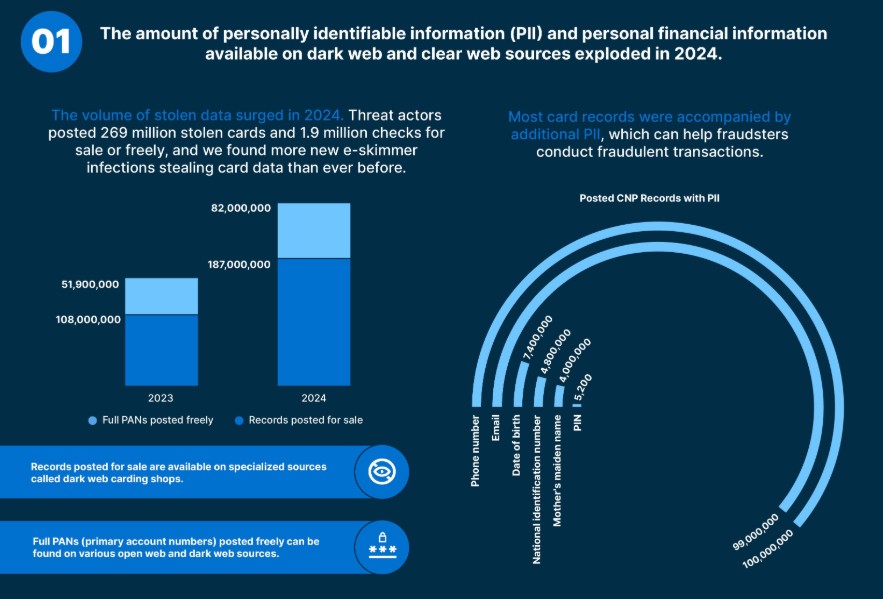

Secondo un rapporto Payment Fraud di Recorded Future nel 2024 le frodi finanziarie hanno registrato una notevole evoluzione. Nuove tattiche basate sull’intelligenza artificiale e sull’ingegneria sociale sono diventate strumenti chiave per gli aggressori, portando a un aumento delle violazioni dei dati e a un aumento del numero di attacchi ai servizi digitali. Più di 269 milioni di registrazioni di carte di pagamento e 1,9 milioni di assegni rubati dagli Stati Uniti sono stati pubblicati sul dark web e sull’internet aperto.

Il numero di infezioni da skimmer Magecart è triplicato rispetto al 2023, raggiungendo gli 11.000 domini unici. Il motivo era la vulnerabilità CosmicSting (CVE-2024-34102 , punteggio CVSS: 9,8), nonché l’uso attivo di kit di attacco già pronti, come Sniffer di Fleras. Questi strumenti hanno consentito ai criminali informatici di rubare silenziosamente dati dai negozi online.

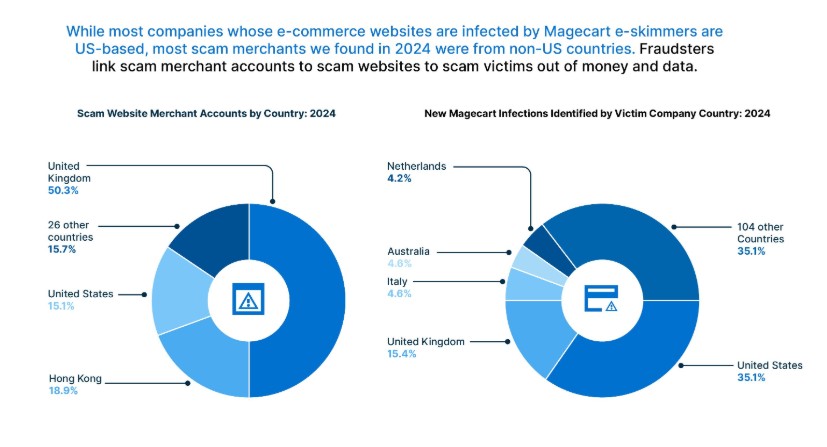

Oltre agli attacchi tecnici, gli aggressori hanno utilizzato attivamente siti di e-commerce falsi. Nel corso dell’anno sono stati registrati circa 1.200 domini fraudolenti, la maggior parte dei quali si trovano nel Regno Unito e ad Hong Kong. I siti utilizzavano metodi di ingegneria sociale e account fake per ingannare gli acquirenti e successivamente monetizzare i dati rubati.

I mercati della darknet sono rimasti una piattaforma centrale per la vendita di informazioni rubate e strumenti antifrode. Telegram, nonostante i tentativi di restrizioni, è rimasto rilevante, offrendo agli hacker criminali l’opportunità di distribuire dati, compresi assegni rubati. Gli analisti hanno registrato un aumento significativo dell’attività dei truffatori su Telegram.

Resta rilevante il problema delle frodi sugli assegni negli Stati Uniti: sul dark web e su Telegram sono stati pubblicati più di 1,9 milioni di assegni rubati. La geografia dei crimini copre l’intero Paese, con la maggiore concentrazione di incidenti in alcune zone specifiche.

Gli esperti prevedono un ulteriore aumento degli attacchi tramite skimmer e siti fraudolenti, soprattutto nel contesto dell’introduzione dei portafogli digitali e l’intercettazione dei codici OTP, che diventerà una delle principali vulnerabilità nei sistemi di pagamento. Le piattaforme Darknet rimarranno attive nonostante gli sforzi delle forze dell’ordine e gli aggressori meno sofisticati inizieranno a dominare Telegram.

Per contrastare le minacce, gli esperti suggeriscono diversi passaggi chiave:

I progressi nella tecnologia digitale rendono le frodi sempre più sofisticate, quindi le istituzioni finanziarie e i mercati devono implementare strategie di sicurezza proattive e rafforzare la collaborazione tra i team di sicurezza informatica e di prevenzione delle frodi.