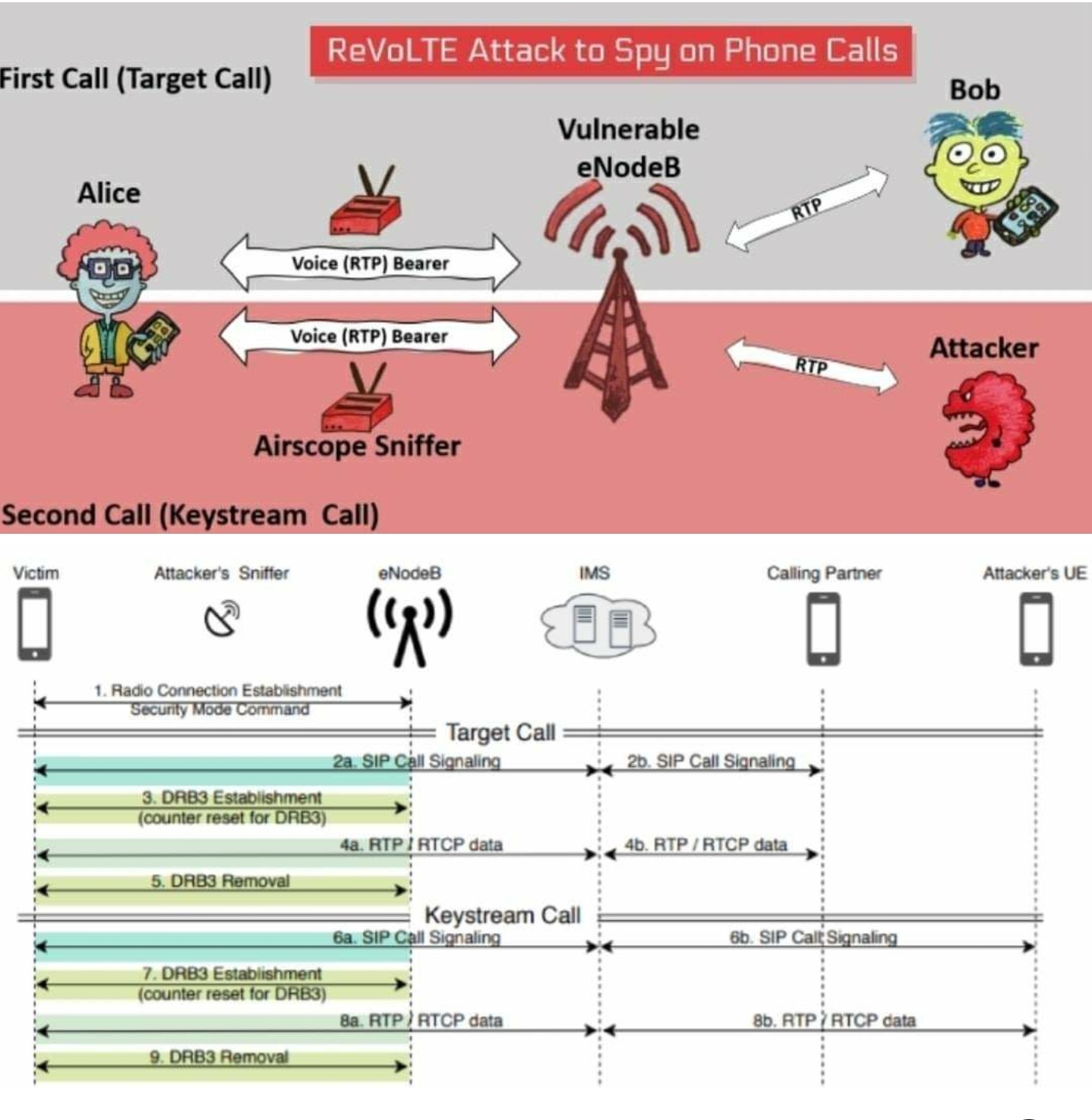

Un team di ricercatori accademici, che ad inizio anno ha scoperto gravi problemi di sicurezza nelle reti #4G #LTE e #5G, ha presentato oggi un nuovo attacco chiamato “#ReVoLTE”, che potrebbe consentire agli aggressori remoti di rompere la #crittografia utilizzata dalle chiamate #VoLTE.

L’attacco, non sfrutta alcuna falla nel protocollo Voice over #LTE, ma consente ad un aggressore di sfruttare la configurazione dalla #RAN da parte degli operatori di telefonia mobili che permettono l’utilizzo dello stesso #keystream per due chiamate per crittografare i dati vocali tra il telefono e la stazione radio base.

In sintesi si tratta di registrare una chiamata mirata crittografata di un utente. Al termine della chiamata l’attaccante dovrà fare una chiamata alla vittima di pari lunghezza per carpire la maglia crittografica a frame generata e quindi riutilizzarla per decriptare la precedente telefonata.

Non come #aLTEr o #LTEInspector, ma comunque un nuovo attacco che si aggiunge all’arsenale dei Radio #Hacker.

#redhotcyber #cybersecurity #telco

https://thehackernews.com/2020/08/a-team-of-academic-researcherswho.html?m=1