È stato recentemente rivelato che il loader Bumblebee è stato distribuito tramite il sito web hackerato RVTools. A quanto pare, gli hacker stanno anche sfruttando la popolarità di Zenmap (un’interfaccia grafica utente per Nmap) e WinMTR (un’utilità per la diagnosi delle connessioni di rete).

Entrambi gli strumenti sono comunemente utilizzati dai professionisti IT per diagnosticare e analizzare il traffico di rete. Tuttavia, alcune funzioni richiedono privilegi di amministratore, rendendo tali utenti un bersaglio comodo per gli aggressori che vogliono infiltrarsi nelle reti aziendali e diffondere malware ad altri dispositivi.

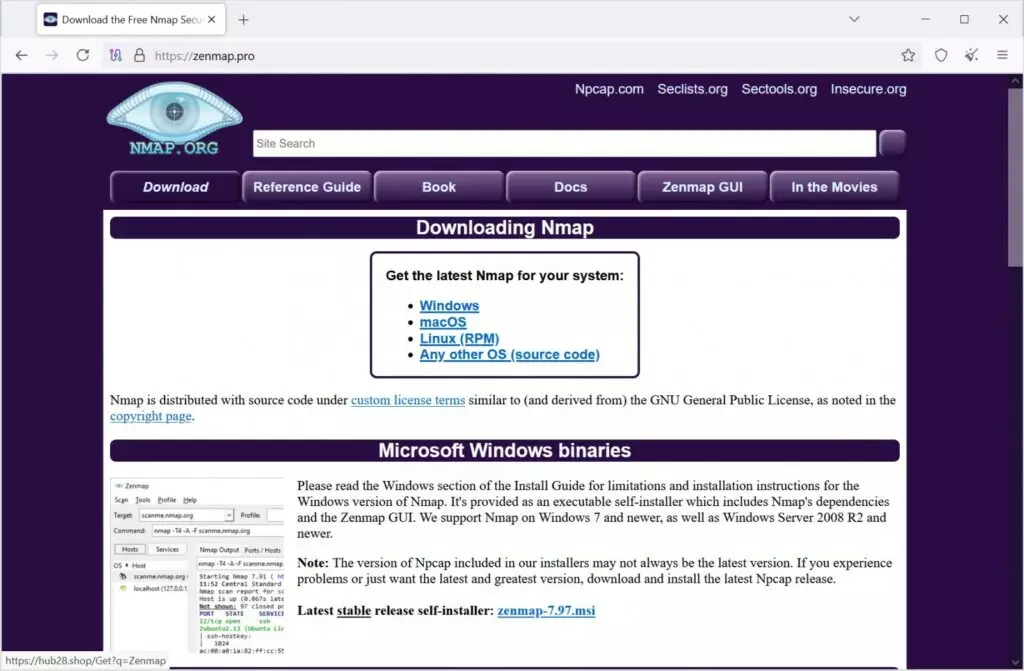

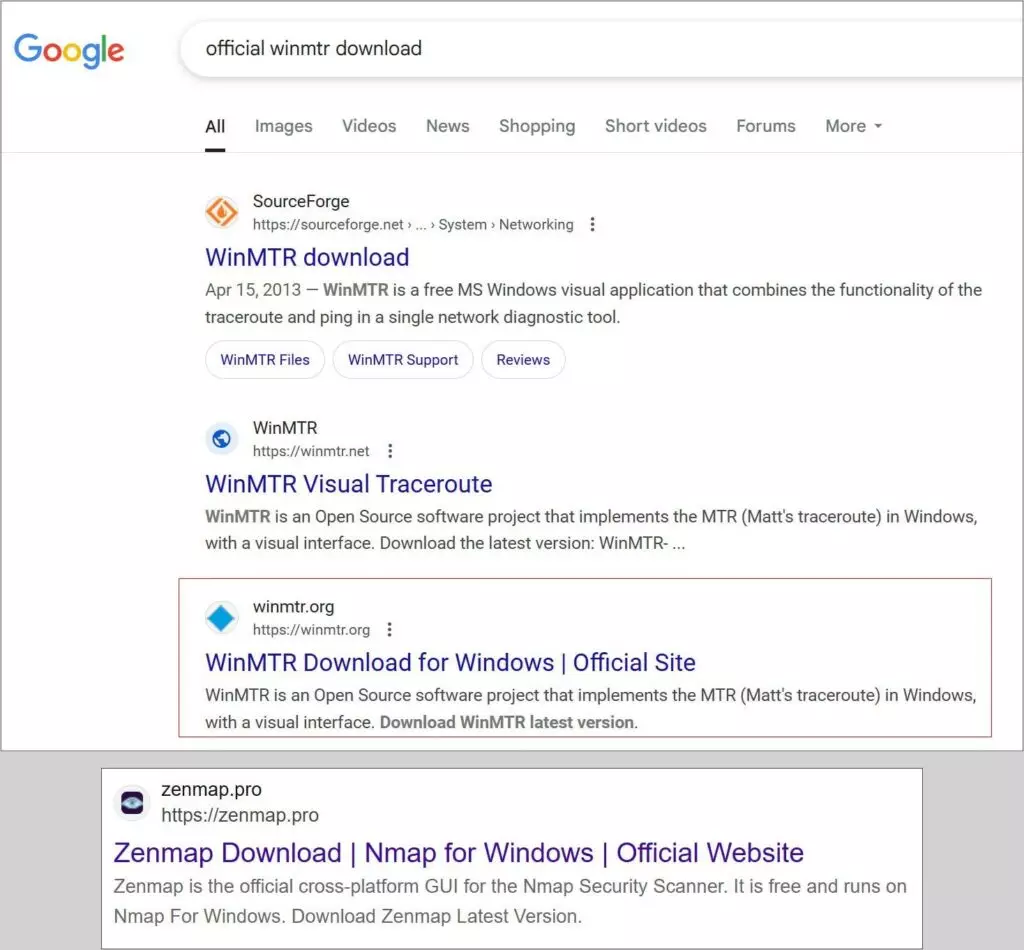

Secondo Bleeping Computer, Bumblebee è stato distribuito tramite almeno due domini: zenmap[.]pro e winmtr[.]org. Se quest’ultimo è già disattivato, il primo funziona ancora e se segui il collegamento diretto, viene visualizzata una pagina di blog falsa su Zenmap, con articoli generati dall’intelligenza artificiale.

Se l’utente viene reindirizzato a zenmap[.]pro dai risultati di ricerca, vede un clone del sito legittimo dell’utilità nmap (Network Mapper).

Si noti che il traffico verso questi siti deriva da un’indicizzazione SEO e che occupano posizioni elevate nei risultati di ricerca di Google e Bing per le query pertinenti.

I payload distribuiti da questi siti ( zenmap-7.97.msi e WinMTR.msi ) non vengono rilevati dalla maggior parte delle soluzioni antivirus su VirusTotal. Gli installer contengono effettivamente l’applicazione promessa, ma questa contiene una DLL dannosa (come nel caso di RVTools) che infetta il dispositivo dell’utente con il caricatore Bumblebee.

Una backdoor di questo tipo può essere utilizzata per raccogliere informazioni sulla vittima e iniettare ulteriori payload, tra cui infostealer, ransomware e altri tipi di malware. Inoltre, i è stato riferito di aver osservato una campagna simile rivolta non solo a chi cercava software open source, ma anche a chi cercava un software per gestire le telecamere di sicurezza WisenetViewer di Hanwha.

A sua volta, il ricercatore di sicurezza informatica Joe Wrieden di Cyjax ha scoperto una versione trojanizzata di Milestone XProtect, che fa parte della stessa campagna: gli installer dannosi sono ospitati su milestonesys[.]org. Vale la pena notare che i domini ufficiali RVTools precedentemente hackerati (Robware.net e RVTools.com) mostrano ancora un avviso che invita gli utenti a non scaricare software da fonti non ufficiali, ma non ci sono link per il download.

Allo stesso tempo, Dell Technologies nega tutte le accuse e afferma che i siti web dell’azienda non distribuivano la versione trojanizzata di RVTools. L’azienda ha segnalato che i siti web ufficiali di RVTools sono stati temporaneamente disattivati perché presi di mira da attacchi DDoS.