I ricercatori del Google Threat Intelligence Group (GTIG) hanno scoperto i dettagli di una campagna di spionaggio condotta dal gruppo cinese APT24. Questa attività è in corso da circa tre anni e gli hacker utilizzano il malware BadAudio, precedentemente non documentato, nei loro attacchi.

APT24 (noto anche come Pitty Tiger) attacca agenzie governative, nonché organizzazioni nei settori sanitario, edile e ingegneristico, minerario, no-profit e delle telecomunicazioni negli Stati Uniti e a Taiwan. Secondo Google, il gruppo è specializzato nel furto di proprietà intellettuale, in particolare di informazioni che rendono le organizzazioni competitive nei loro settori.

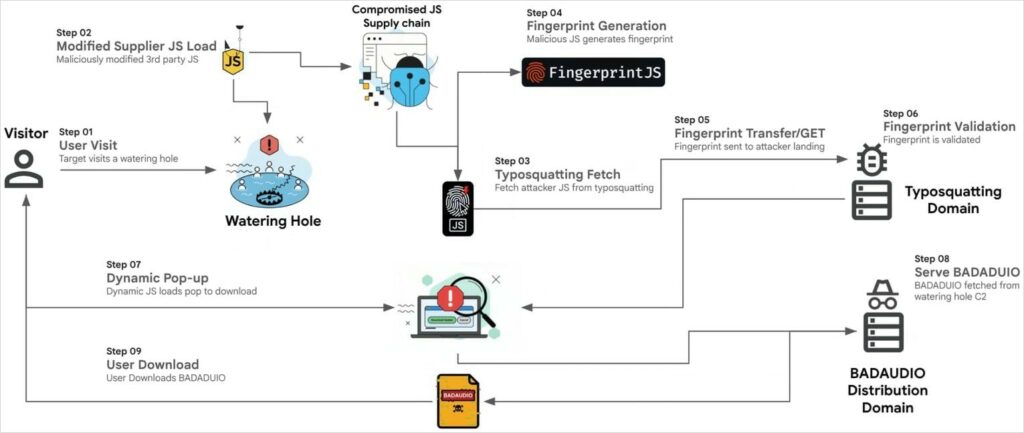

Secondo gli esperti, dal 2022 il malware è stato diffuso alle vittime attraverso vari metodi, tra cui spear phishing, compromissione della supply chain e attacchi watering-hole.

Da novembre 2022 a settembre 2025, APT24 ha compromesso più di 20 siti web legittimi in vari domini iniettando codice JavaScript dannoso. Lo script rilevava le impronte digitali dei visitatori (solo per sistemi Windows) e visualizzava una finta finestra pop-up che informava le vittime della necessità di aggiornare il software (in realtà, la finestra scaricava il malware BadAudio).

I ricercatori scrivono inoltre che, da luglio 2024, gli aggressori hanno ripetutamente hackerato un’azienda di marketing taiwanese di cui non è stato reso noto il nome, che fornisce librerie JavaScript ai propri clienti. Gli aggressori hanno iniettato codice dannoso in una libreria molto diffusa e hanno registrato un dominio spacciandolo per una CDN legittima. Questa combinazione ha permesso agli hacker di compromettere oltre 1.000 domini.

Da fine 2024 a luglio 2025, APT24 ha nuovamente attaccato la stessa azienda taiwanese, ma questa volta gli aggressori hanno iniettato codice JavaScript offuscato in un file JSON modificato. Una volta eseguito, lo script ha raccolto informazioni sui visitatori del sito web e ha inviato un report in formato base64 al server di comando e controllo.

Parallelamente a questa attività, a partire dall’agosto 2024, il gruppo ha lanciato attacchi di spear-phishing inviando e-mail. In questi messaggi, gli hacker si spacciavano per organizzazioni per il soccorso degli animali. Le e-mail di APT24 contenevano pixel di tracciamento nascosti, che aiutavano a confermare che il destinatario avesse aperto il messaggio.

I ricercatori segnalano che alcuni attacchi hanno utilizzato Google Drive e OneDrive (invece dei server degli hacker) per raccogliere dati, sebbene tali abusi siano stati spesso bloccati. Notano inoltre che in almeno un caso, un beacon Cobalt Strike è stato distribuito tramite BadAudio.

Il malware BadAudio è un downloader fortemente offuscato che utilizza una tecnica di ricerca DLL che consente il download del payload dannoso da parte di applicazioni legittime.

Il malware utilizza anche una sofisticata tecnica di offuscamento che scompone il codice lineare in blocchi discreti controllati da un “dispatcher” centrale. Ciò complica sia l’analisi automatica che quella manuale.

Una volta avviato, BadAudio raccoglie i dati di sistema di base (nome host, nome utente, informazioni sull’architettura), li crittografa con una chiave AES codificata e li trasmette al server degli aggressori. Il payload crittografato viene quindi scaricato e, dopo la decifratura, eseguito in memoria tramite sideload DLL.

Gli esperti sottolineano che degli otto campioni di BadAudio rilevati, solo due sono riconosciuti da oltre 25 soluzioni antivirus elencate su VirusTotal. I campioni rimanenti (creati il 7 dicembre 2022) sono rilevati da un massimo di cinque soluzioni di sicurezza.