Talking Cricket è una iniziativa di Red Hot Cyber nata per far conoscere l’importanza dell’intelligence delle minacce all’interno delle attività di sicurezza informatica e al tempo stesso “stimolare” la consapevolezza al rischio degli abusi cibernetici sulle risorse esposte su internet.

Autori: Pietro DI Maria, Emanuele de Lucia

Data Pubblicazione: 08/05/2022

Come abbiamo compreso nel primo report di Talking Cricket, “le botnet della pubblica amministrazione“ e poi nel secondo “le botnet delle regioni italiane” che vi invitiamo di leggere, le botnet sono un altro fattore di rischio da tenere sempre sotto controllo e da monitorare con costanza in quella disciplina che si chiama Cyber Threat Intelligence (CTI o TI), che consente di anticipare le mosse di un ipotetico aggressore.

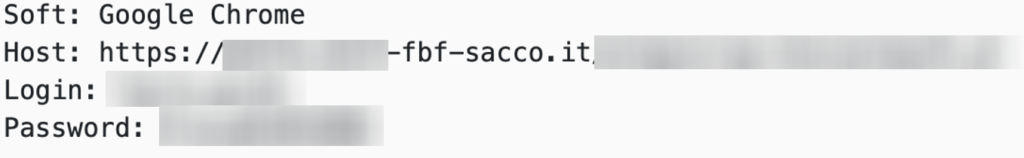

Abbiamo anche recentemente fatto percepire i benefici di questa branca della cybersecurity con un caso pratico relativo all’incidente ransomware al Fatebenefratelli Sacco di Milano, riportando che già da 2 mesi eravamo al corrente come RHC della rivendita degli accessi alla VPN dell’ospedale.

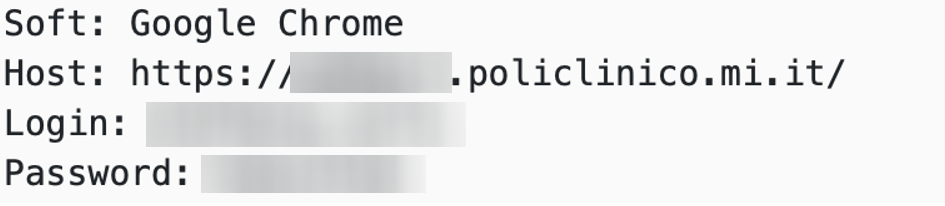

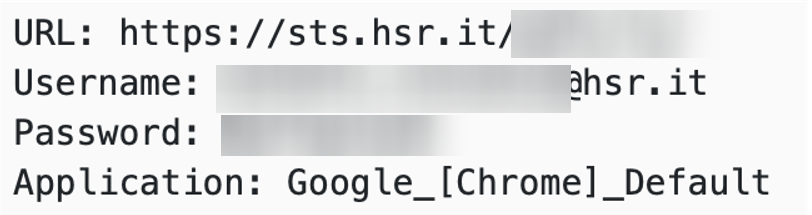

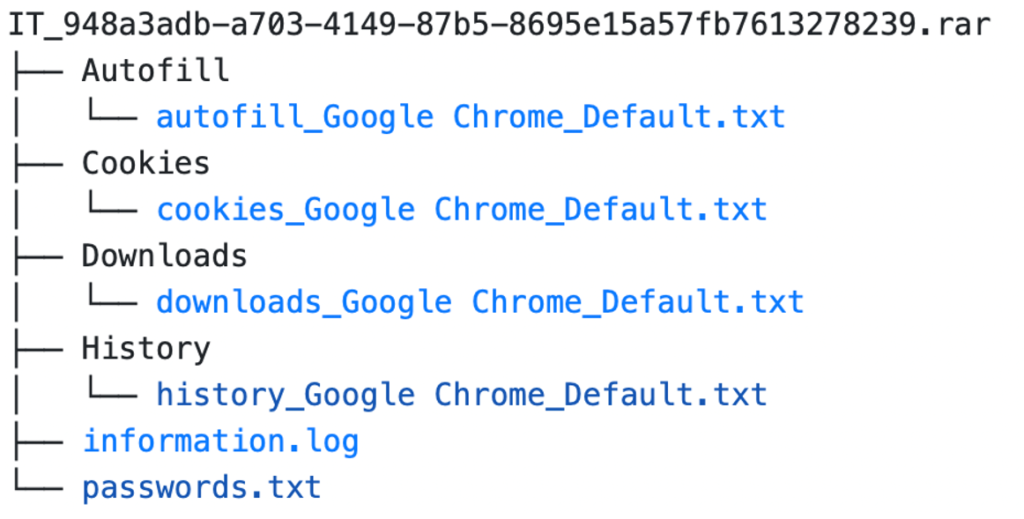

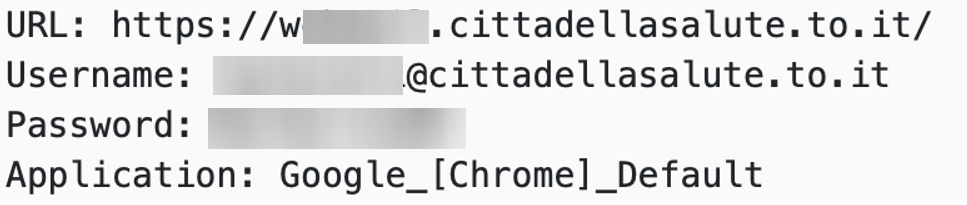

Per i criminali informatici quello che viene messo a disposizione dalle botnet, sono informazioni preziose per poter avviare un attacco ad una infrastruttura IT e spesso parliamo di credenziali di accesso alla posta elettronica o alle VPN, le quali consentono di abbreviare drasticamente la catena di attacco.

In questo articolo, siamo andati ad analizzare le tracce lasciate nel cyberspace da alcune tra le botnet più conosciute di sempre e siamo andati a cercare le informazioni presenti nel web e nelle underground relativamente ad una serie di ospedali italiani.

In questa sezione andremo ad analizzare le tracce rilevate attraverso tecniche OSINT/CLOSINT relative alle botnet presenti sui device degli utenti che hanno una connessione con i sistemi delle varie regioni italiane. Si precisa che si tratta solo di esempi in quanto per una corretta analisi occorrerebbe molto più tempo di quello che abbiamo messo a disposizione per la stesura di questo articolo, con lo scopo di riportare all’attenzione l’esistenza di questa “branca” della threat intelligence spesso dimenticata.

| Nome Ospedale | Homepage | BotNet feeds | BotNet in vendita |

| Grande Ospedale Metropolitano Niguarda (Milano) | ospedaleniguarda.it | 110 | 4 |

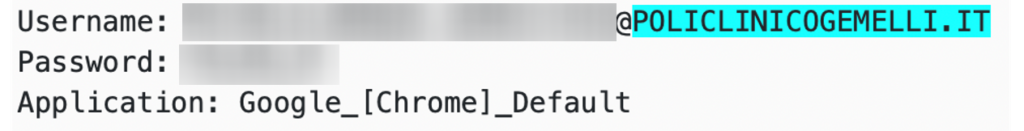

| Policlinico Universitario A. Gemelli (Roma) | policlinicogemelli.it | 146 | 18 |

| Policlinico Sant’Orsola-Malpighi (Bologna) | aosp.bo.it | 46 | 14 |

| Istituto Clinico Humanitas (Milano) | humanitas.it | 808 | 20 |

| Ospedale San Raffaele – Gruppo San Donato (Milano) | hsr.it | 314 | 55 |

| Azienda Ospedaliera di Padova (Padova) | aopd.veneto.it | 18 | 3 |

| Ospedale Papa Giovanni XXIII (Bergamo) | asst-pg23.it | 38 | 3 |

| Ospedale Borgo Trento (Verona) | aovr.veneto.it | 92 | 31 |

| IRCCS Arcispedale Santa Maria Nuova (Reggio Emilia) | ausl.re.it | 68 | 7 |

| Presidio Ospedaliero Spedali Civili di Brescia (Brescia) | asst-spedalicivili.it | 69 | 9 |

| Presidio Ospedaliero Molinette – A.O.U. Città della Salute e della Scienza (Torino) | cittadellasalute.to.it | 101 | 9 |

| Ospedale Luigi Sacco (Milano) | asst-fbf-sacco.it | 59 | 6 |

| Ospedale di Parma (Parma) | ao.pr.it | 36 | 4 |

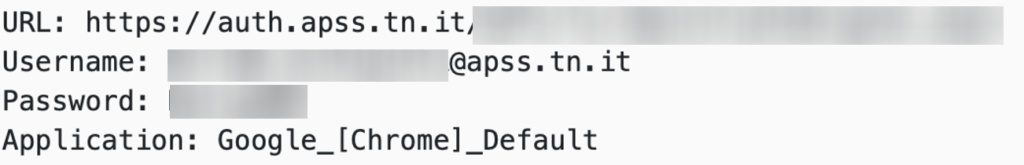

| Presidio Ospedaliero Santa Chiara (Trento) | apss.tn.it | 216 | 15 |

| Azienda Ospedaliero Universitaria Careggi (Firenze) | aou-careggi.toscana.it | 97 | 17 |

| Ospedale Maggiore Policlinico – Clinica Mangiagalli (Milano) | policlinico.mi.it | 68 | 1 |

| Policlinico di Modena (Modena) | aou.mo.it | 32 | 3 |

| Ospedale Sacro Cuore Don Calabria (Negrar) | sacrocuore.it | 75 | 38 |

| Ospedale Civile di Baggiovara | aou.mo.it | 32 | 3 |

| Azienda Ospedaliero Universitaria Pisana | ao-pisa.toscana.it | 65 | 11 |

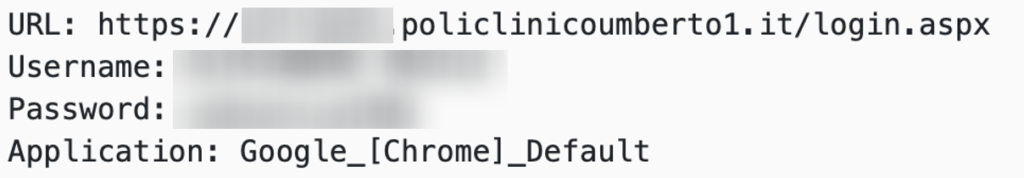

| Policlinico Umberto I | policlinicoumberto1.it | 36 | 5 |

I dati analizzati, sono recenti presi in un arco temporale massimo di 3 mesi.

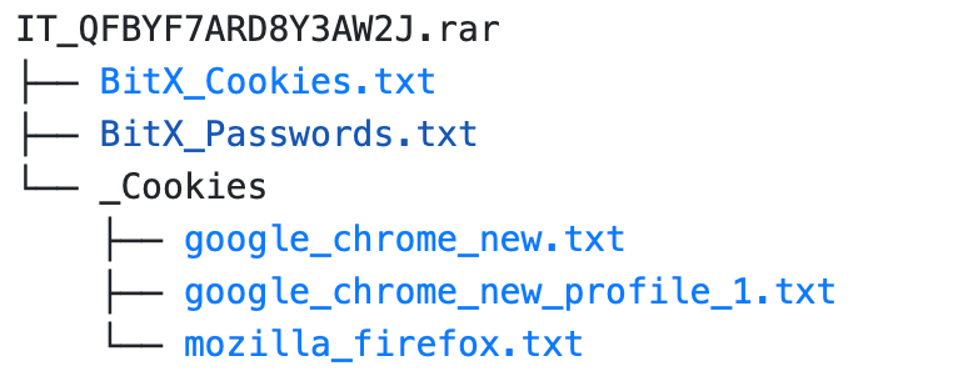

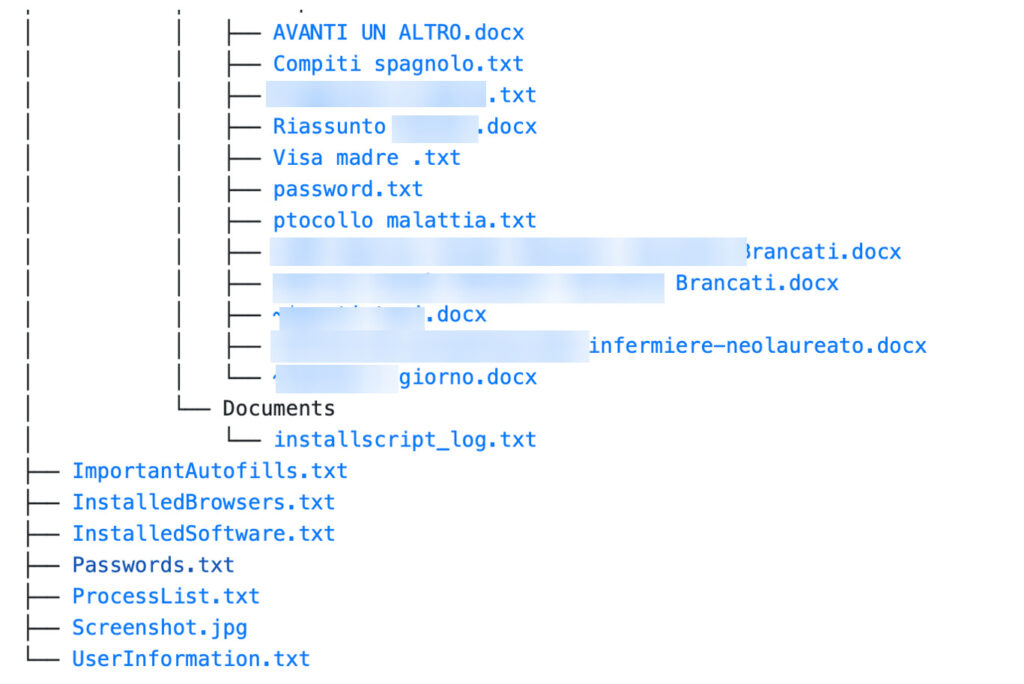

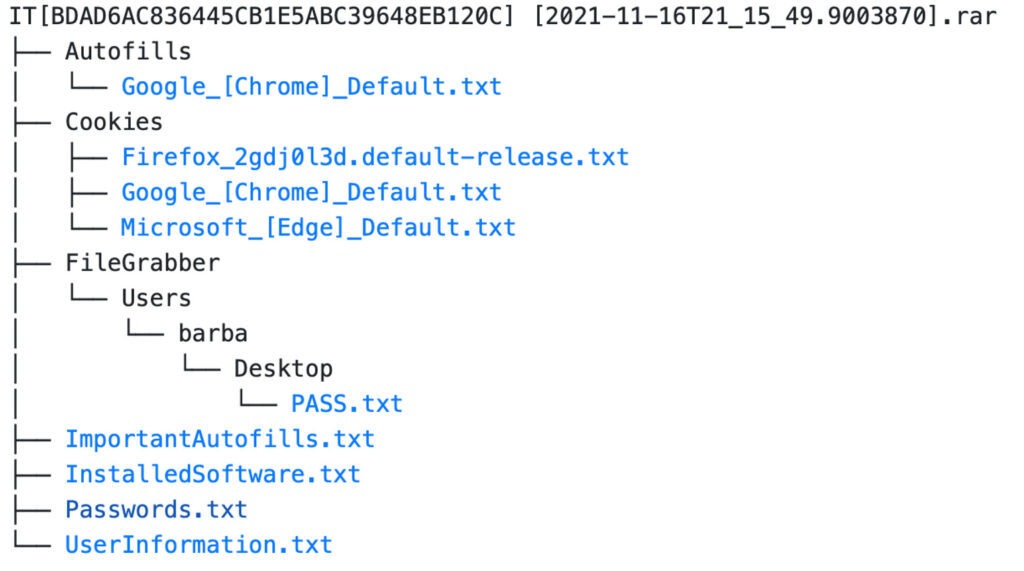

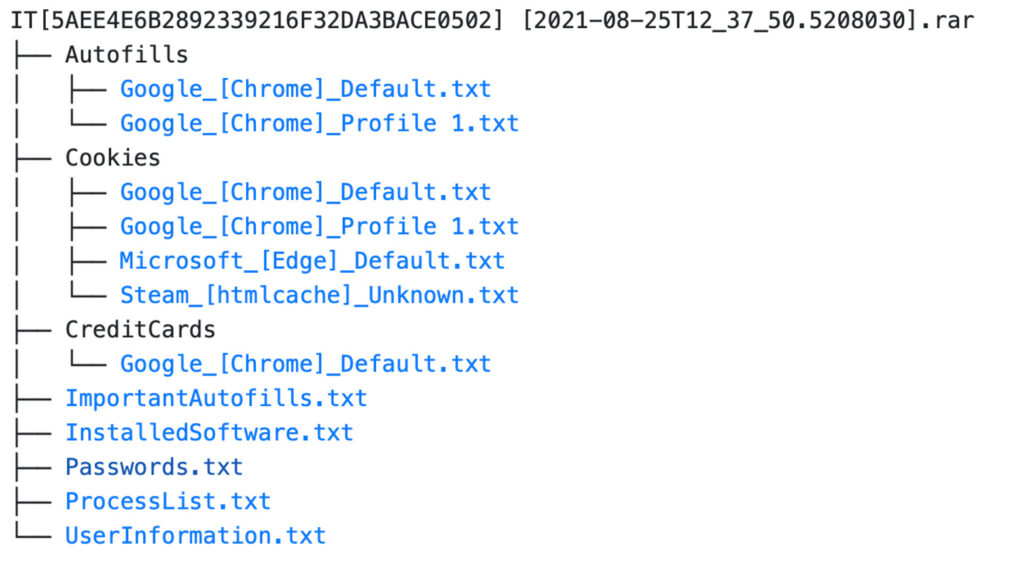

Come avevamo riportato in precedenza, per “BotNet feeds”, si intendono tutti i file contenuti all’interno dei bot che riguardano il dominio corrispondente. Tali dati sono riferiti sia ad utenti interni o esterni. Per Esterni si intendono gli utenti che hanno account su servizi del dominio principale. Ad esempio, nel caso di una regione potrebbe essere un cittadino (non un dipendente) che ha un account, ad esempio, sul sito di prenotazione dei vaccini per il COVID.

Per “BotNet in vendita”, invece, si intende la rivendita delle informazioni contenute nel Bot, su siti specializzati come ad esempio Genesis, citato in precedenza.

In seguito all’osservazione delle diverse minacce che colpiscono le regioni, troverete in quest’ultima parte delle raccomandazioni per rafforzare la sicurezza dei vostri servizi e per limitare le diverse minacce che colpiscono la vostra vita quotidiana.

Le credenziali compromesse sono solitamente utilizzate per condurre campagne di ingegneria sociale. L’obiettivo principale è quello di recuperare o ottenere informazioni dai dipendenti.

Per esempio, ci sono attacchi di “phishing mirato” o “spear phishing” che permettono agli aggressori di sfruttare la mancata consapevolezza al rischio manipolando i dipendenti se non ne sono stati formati a questo.

Per combattere efficacemente il furto d’identità, limitare le vendite nei negozi criminali e rallentare l’uso malevolo, è consigliabile lavorare sul monitoraggio costante delle attività fraudolente a tutti i livelli aziendali.

Di seguito le principali raccomandazioni che possiamo fornire per mitigare il problema delle botnet.

Ci sono anche altre azioni che possono essere implementate per limitare l’accesso malevolo e non autorizzato agli account aziendali:

Troviamo che gli utenti siano l’obiettivo primario degli attori delle minacce perché sono sfruttabili e non sono molto informati sui problemi di sicurezza in generale. La consapevolezza degli utenti è uno dei pilastri della sicurezza. Red Hot Cyber ha sempre riportato che l’utente è l’elemento più debole della catena.

Le tecniche di ingegneria sociale sono onnipresenti e si rivolgono agli acquirenti. Sono dannosi e permettono l’appropriazione indebita di fondi e lo sfruttamento delle vittime impersonificandole.

Per prevenire meglio i tentativi di truffa attraverso questo canale, si consiglia di rendere gli utenti consapevoli di tutte le potenziali minacce che possono incontrare quotidianamente e di organizzare promemoria regolari creando campagne di sensibilizzazione.

La ricerca svolta da Red Hot Cyber si è basata su siti contenenti dati e numeriche e fonti OSINT e CLOSINT tramite sistemi di threat Intelligence e analisi manuali. La pubblicazione non rappresenta necessariamente lo stato dell’arte della minaccia, data la natura transitoria delle fonti, pertanto ci riserviamo la prerogativa di aggiornamento periodico qualora necessario.

Red Hot Cyber non è responsabile del contenuto delle fonti esterne citate all’interno di questo documento, compresi i siti web esterni a cui si fa riferimento in questa pubblicazione.

La presente pubblicazione ha uno scopo puramente informativo e didattico, e ha come focus far accrescere la consapevolezza al rischio da parte di tecnici e operatori specializzati e sarà accessibile gratuitamente senza alcuna forma di paywall. RHC non sarà responsabile se qualche persona agisca per suo conto utilizzando le informazioni contenute all’interno di questo report in modo improprio.

RHC fornirà agli enti pubblici, qualora siano interessati ad approfondire le minacce riportate all’interno del presente report, ulteriori dettagli per poter intraprendere un percorso di bonifica e di mitigazione del rischio informatico.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…