Gli specialisti di GreyNoise hanno riferito che da gennaio 2020 stanno osservando grandi ondate di “tempeste di rumore” che contengono traffico Internet distorto. Nonostante un’attenta analisi e anni di osservazione, i ricercatori non sono stati in grado di stabilire l’origine e lo scopo di questi “rumori”.

Gli analisti ritengono che i “rumori” possano essere associati ad alcune comunicazioni segrete, segnali per il coordinamento di attacchi DDoS, canali nascosti per il controllo di malware o in generale possano essere il risultato di impostazioni errate.

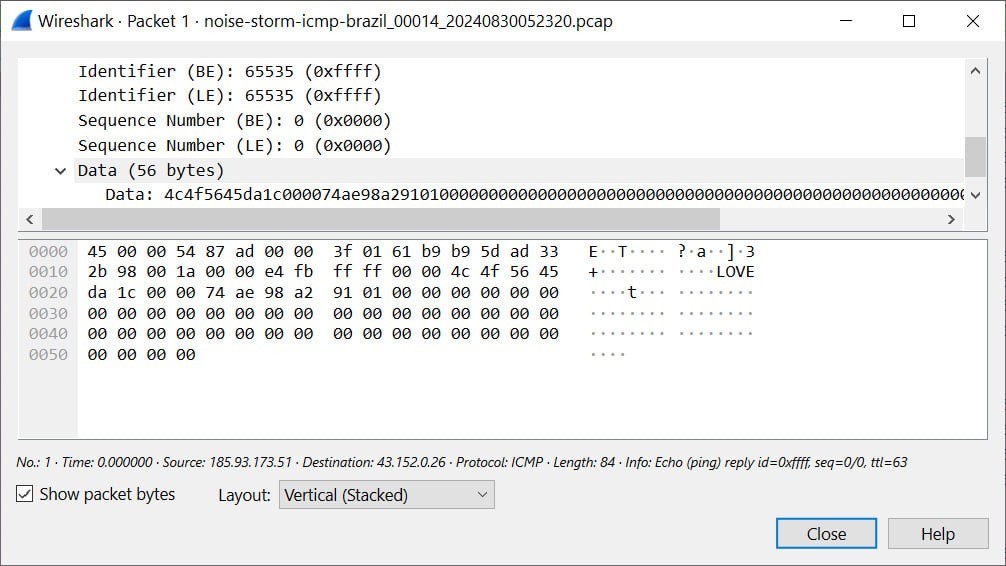

Un aspetto interessante di quanto sta accadendo è la presenza della stringa ASCII “LOVE” nei pacchetti ICMP osservati, che confonde ulteriormente la situazione.

GreyNoise ha pubblicato le sue ipotesi sulle “tempeste di rumore” nella speranza che la comunità globale di specialisti della sicurezza informatica aiuti a risolvere questo mistero e a scoprire la causa delle anomalie del traffico.

I ricercatori hanno affermato di aver riscontrato ondate di traffico Internet falso proveniente da milioni di indirizzi IP falsificati da una varietà di fonti, inclusi i CDN delle piattaforme cinesi QQ, WeChat e WePay.

Queste tempeste generano grandi ondate di traffico che prendono di mira fornitori specifici (come Cogent, Lumen e Hurricane Electric) evitandone altri, come Amazon Web Services (AWS).

La maggior parte di questo traffico è focalizzata su connessioni TCP (specialmente sulla porta 443), ma recentemente abbiamo visto anche molti pacchetti ICMP contenenti la stringa ASCII incorporata “LOVE”, come mostrato nello screenshot qui sotto.

Si noti inoltre che parametri come la dimensione della finestra vengono modificati nel traffico TCP per emulare diversi sistemi operativi, il che rende questa attività più invisibile e difficile da rilevare.

I valori Time to Live (TTL), che determinano per quanto tempo un pacchetto rimane sulla rete prima di essere scartato, sono impostati su un intervallo compreso tra 120 e 200 per simulare i salti di rete reali.

I ricercatori affermano che, nel complesso, il formato e le caratteristiche di queste “tempeste di rumore” sembrano più il lavoro deliberato di una persona competente, piuttosto che effetti collaterali su larga scala derivanti da configurazioni errate. Cioè, il traffico strano imita i normali flussi di dati e il suo vero scopo rimane ancora un mistero.

Gli analisti di GreyNoise hanno già pubblicato i dati PCAP di due recenti “tempeste di rumore” su GitHub , invitando altri ricercatori sulla sicurezza informatica a unirsi all’indagine e condividere le loro opinioni su ciò che sta accadendo.

Gli esperti di GreyNoise hanno anche pubblicato un resoconto dettagliato delle loro scoperte sulle “tempeste di rumore” su YouTube.