La TOP10 Owasp web application si rinnova.

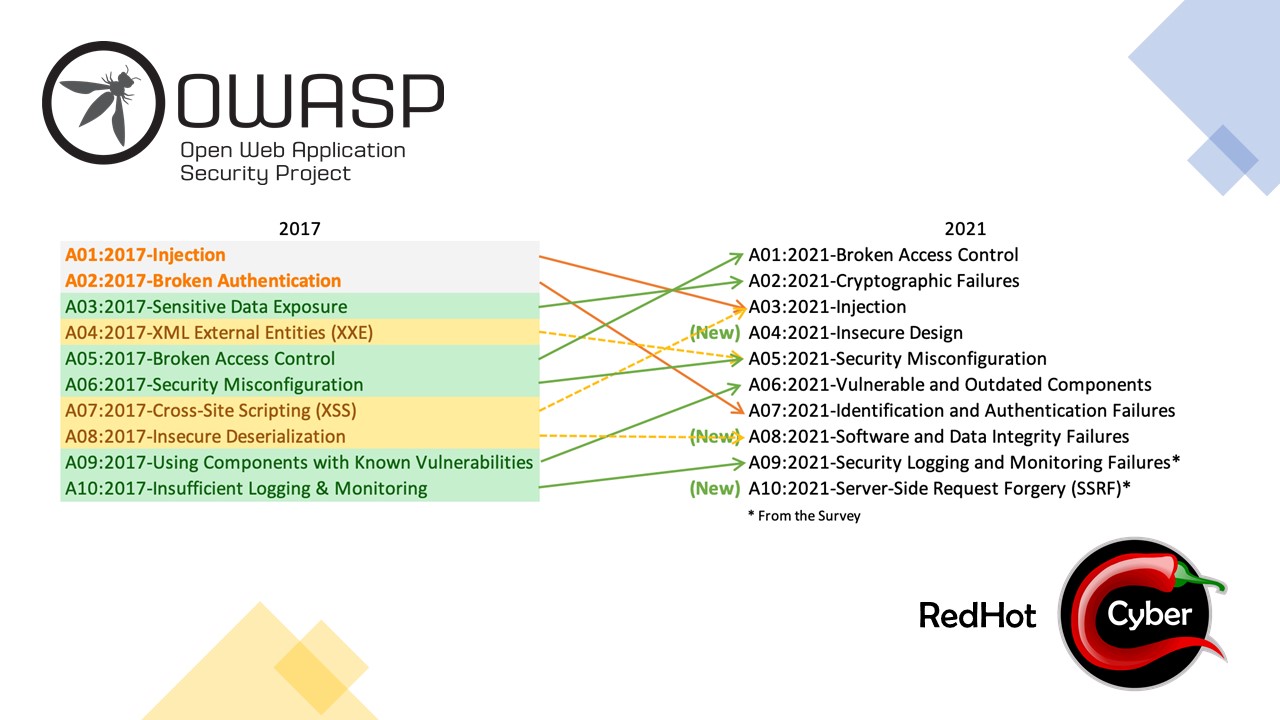

Si tratta della lista delle 10 vulnerabilità più comuni che era rimasta ferma al 2017. Owasp infatti, ha rilasciato le sue ultime analisi introducendo tre nuove categorie e quattro categorie con modifiche di denominazione e ambito.

Nel 2017, sono state selezionate le categorie in base al tasso di incidenza per determinare la probabilità di accadimento, quindi sono state classificate in base alla discussione di gruppo in base a decenni di esperienza relativamente allo sfruttamento, rilevabilità (anche probabilità) e Impatto tecnico. Per il 2021, si è voluto cambiare metrica analizzando l’exploitability e gli impatti.

Gli sforzi precedenti si sono concentrati su un sottoinsieme di circa 30 CWE, ma è stato appreso che le organizzazioni si concentrano principalmente solo su queste 30 e non sulle restanti. In questo nuovo lavoro, Owasp ha chiesto i dati, senza restrizioni sui CWE e da li sono partite le analisi.

Sono state analizzate quindi le applicazioni testate per un determinato anno (a partire dal 2017) e il numero di applicazioni con almeno un’istanza di CWE rilevata durante i test. Questo metodo ha consentito di tenere traccia della prevalenza di ogni CWE all’interno della popolazione delle applicazioni.

Facendo questa analisi si è passati dalle 30 CWE a quasi 400 CWE da analizzare nel set di dati. Ancora queste informazioni non sono stabili in quanto Owasp riporta che è “in programma di eseguire ulteriori analisi dei dati come supplemento futuro”, ma sicuramente possiamo iniziare a comprendere che il panorama è fortemente cambiato, anche considerando che alcune (come ad esempio la prima, ovvero la “Broken Access Control”), risulta molto difficile da rilevare in campo se non con dei test manuali (ethical hacking).

Questo aumento significativo del numero di CWE richiede modifiche al modo in cui le categorie sono strutturate. Infatti Owasp ha trascorso diversi mesi a raggruppare e classificare i CWE. Ad esempio ora le “Sql injection” e i “cross site scripting” (XSS) sono stati raggruppati giustamente, in quanto entrambe le categorie risultano derivate da una mancata depurazione degli input.

Ci sono alcuni cambiamenti critici che abbiamo adottato per continuare a maturare la Top 10.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…