Quali sono i migliori strumenti #OSINT che possono aiutarci a scoprire #informazioni disponibili pubblicamente prima che vengano scovate dai veri #cattivi?

OSINT (o intelligenza open source), è quella pratica di raccogliere #informazioni da fonti #pubbliche, da non confondere con il #software #opensource, sebbene moltri #prodotti per questo scopo vengono rilasciati con tale licenza d’uso.

Sebbene il panorama sia molto vasto, riportiamo quelli che per noi sono strumenti indispensabili che non possono mancare per questo tipo di analisi:

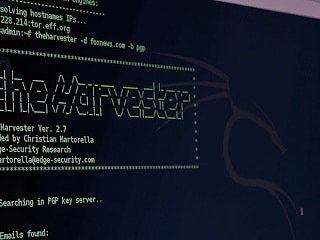

1) Maltego 2) Tineye 3) Shodan 4) Google Dorks 5) TheHarvester 6) SearchCode 7) Recon-NG 8) Creepy 9) Spiderfoot 10) CheckUserNames

#redhotcyber #cybersecurity

https://mindmajix.com/osint-tools

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su

LinkedIn,

Facebook e

Instagram. Seguici anche su

Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o

Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

La Redazione di Red Hot Cyber fornisce aggiornamenti quotidiani su

bug,

data breach e

minacce globali. Ogni contenuto è validato dalla nostra community di esperti come

Pietro Melillo,

Massimiliano Brolli,

Sandro Sana,

Olivia Terragni e

Stefano Gazzella.

Grazie alla sinergia con i nostri

Partner leader nel settore (tra cui

Accenture,

CrowdStrike,

Trend Micro e

Fortinet), trasformiamo la complessità tecnica in consapevolezza collettiva, garantendo un'informazione accurata basata sull'analisi di fonti primarie e su una rigorosa

peer-review tecnica.