Tycoon 2FA è una piattaforma di phishing as a service (PhaaS) che permette ai cybercriminali di lanciare attacchi mirati agli account Microsoft 365 e Gmail, sfruttando una tecnica sofisticata per eludere la protezione della doppia autenticazione (2FA).

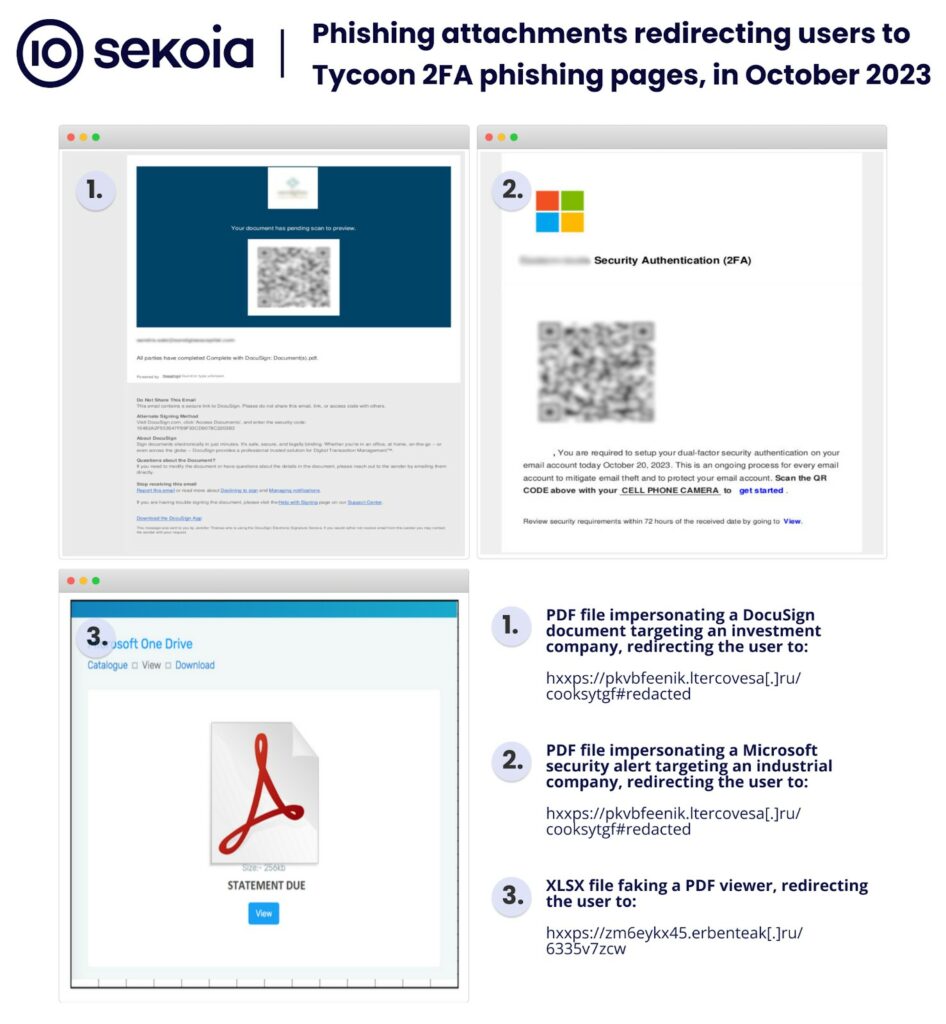

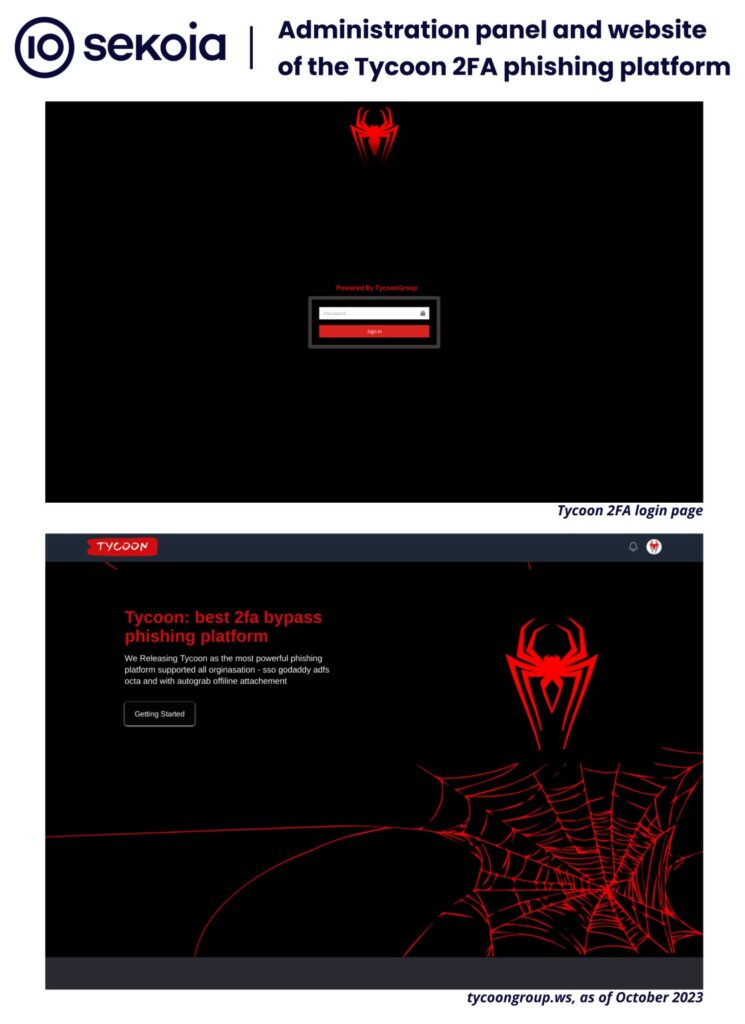

Si tratta di una minaccia emergente, che è stata scoperta per la prima volta dagli analisti di Sekoia nell’ottobre del 2023, ma che è attiva almeno dall’agosto dello stesso anno. La piattaforma è offerta dai criminali informatici noti come Saad Tycoon, che la pubblicizzano attraverso canali privati su Telegram. Tycoon 2FA non è l’unica piattaforma di PhaaS esistente, ma presenta delle caratteristiche distintive che la rendono particolarmente pericolosa e difficile da rilevare.

Le piattaforme di PhaaS sono dei servizi che consentono ai malintenzionati di creare e distribuire campagne di phishing personalizzate, senza dover disporre di competenze tecniche elevate o di infrastrutture complesse. Alcune delle piattaforme di PhaaS più note sono AitM, Dadsec OTT e L0gin, che offrono ai loro clienti la possibilità di scegliere tra diversi template di phishing, configurare i parametri di attacco e monitorare i risultati.

Tycoon 2FA presenta delle somiglianze con queste piattaforme, come ad esempio l’utilizzo di un pannello di controllo per gestire le campagne, la possibilità di scegliere tra diversi domini e la presenza di un sistema di pagamento basato su criptovalute. Tuttavia, Tycoon 2FA si differenzia dalle altre piattaforme di PhaaS per il suo focus specifico sugli account Microsoft 365 e Gmail e per la sua capacità di aggirare i meccanismi di doppia autenticazione, che sono considerati uno dei principali strumenti di difesa contro il phishing.

La doppia autenticazione, o 2FA, è un metodo di sicurezza che richiede all’utente di fornire due fattori di verifica per accedere a un servizio online, come ad esempio una password e un codice inviato via SMS o tramite un’applicazione. Questo metodo rende più difficile per gli attaccanti di phishing di rubare le credenziali degli utenti, in quanto non basta intercettare la password, ma bisogna anche ottenere il secondo fattore.

Tycoon 2FA, però, è in grado di eludere questo ostacolo, utilizzando una tecnica chiamata server proxy inverso con una pagina di phishing. Questa tecnica consiste nel creare una pagina di phishing che replica fedelmente l’aspetto del servizio legittimo, ma che in realtà funge da intermediario tra l’utente e il servizio stesso. In questo modo, quando l’utente inserisce le sue credenziali nella pagina di phishing, queste vengono inviate al servizio legittimo, che a sua volta richiede il secondo fattore di autenticazione.

La pagina di phishing, però, intercetta anche il secondo fattore, che viene inserito dall’utente e trasmesso al servizio legittimo. In questo modo, l’attaccante riesce a ottenere un’autenticazione riuscita e a rubare i cookie di sessione, che gli consentono di riutilizzare la sessione dell’utente e accedere al suo account, aggirando i meccanismi di 2FA.

Tycoon 2FA è una minaccia in continua evoluzione, che ha già rilasciato una nuova versione più avanzata nel 2024, utilizzando attualmente oltre 1100 domini collegati a migliaia di attacchi di phishing. Gli esperti di Sekoia hanno pubblicato un rapporto dettagliato sulla piattaforma, fornendo ulteriori approfondimenti sulle sue funzionalità e sulle sue tattiche. Per difendersi da Tycoon 2FA, gli esperti raccomandano di adottare alcune misure di sicurezza, come ad esempio:

Queste sono alcune buone pratiche per proteggersi dal phishing, ma non sono sufficienti a evitare del tutto il rischio. Il phishing è una tecnica di ingegneria sociale che sfrutta la psicologia e le emozioni degli utenti per indurli a cliccare su link o allegati infetti, o a fornire informazioni sensibili. Per contrastare questo tipo di attacco, è necessario avere una buona cultura della sicurezza informatica, che si basa sulla formazione, sulla consapevolezza e sul senso critico. Le aziende dovrebbero investire nella security awareness dei propri dipendenti, insegnando loro a riconoscere i segnali di un tentativo di phishing e a verificare sempre la fonte e la legittimità delle richieste che ricevono. La security awareness è uno strumento fondamentale per difendersi dal phishing e da altre minacce informatiche.