Una vulnerabilità di Windows vecchia di 10 anni viene ancora sfruttata negli attacchi per far sembrare che gli eseguibili siano firmati legittimamente, dopo la correzione di Microsoft ancora “opt-in” dopo tutti questi anni. Ancora peggio, la correzione viene rimossa dopo l’aggiornamento a Windows 11.

Recentemente è arrivata la notizia che la società di comunicazioni VoIP 3CX è stata compromessa per distribuire versioni trojanizzate della sua applicazione desktop Windows in un attacco alla catena di fornitura su larga scala.

Nell’ambito di questo attacco alla supply chain, due DLL utilizzate dall’applicazione desktop di Windows sono state sostituite con versioni dannose che scaricano malware aggiuntivo sui computer, come un trojan che ruba informazioni.

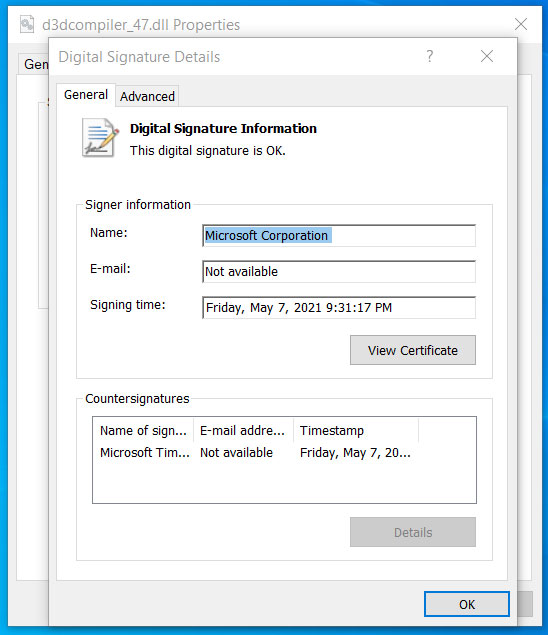

Una delle DLL dannose utilizzate nell’attacco è solitamente una DLL legittima firmata da Microsoft chiamata d3dcompiler_47.dll. Tuttavia, gli autori delle minacce hanno modificato la DLL per includere un payload dannoso crittografato alla fine del file.

Come notato per la prima volta ieri, anche se il file è stato modificato, Windows lo mostrava ancora come firmato correttamente da Microsoft.

La firma del codice di un eseguibile, ad esempio un file DLL o EXE, e ha lo scopo di assicurare agli utenti Windows che il file è autentico e non è stato modificato per includere codice dannoso.

Quando un eseguibile firmato viene modificato, Windows visualizzerà un messaggio che indica che “la firma digitale dell’oggetto non è stata verificata”. Tuttavia, anche se la DLL d3dcompiler_47.dll è stata modificata, risultava comunque firmata in Windows.

Dopo aver contattato Will Dormann, un analista di vulnerabilità senior presso ANALYGENCE, in merito a questo comportamento e aver condiviso la DLL, è stato riferito a BleepingComputer che la DLL sta sfruttando il difetto CVE-2013-3900, una “vulnerabilità di convalida della firma WinVerifyTrust”.

Microsoft ha rivelato per la prima volta questa vulnerabilità il 10 dicembre 2013 e ha spiegato che l’aggiunta di contenuto alla sezione della firma Authenticode di un EXE (struttura WIN_CERTIFICATE) in un eseguibile firmato è possibile senza invalidare la firma.

Dormann ha spiegato nei tweet che il programma di installazione di Google Chrome aggiunge dati alla struttura Authenticode per determinare se hai optato per “l’invio di statistiche sull’utilizzo e rapporti sugli arresti anomali a Google”. Quando Google Chrome è installato, controllerà la firma authenticode per questi dati per determinare se i rapporti diagnostici devono essere abilitati.

Alla fine Microsoft ha deciso di rendere facoltativa la correzione, probabilmente perché avrebbe invalidato gli eseguibili legittimi e firmati che memorizzavano i dati nel blocco della firma di un eseguibile.

“Il 10 dicembre 2013, Microsoft ha rilasciato un aggiornamento per tutte le versioni supportate di Microsoft Windows che modifica il modo in cui vengono verificate le firme per i binari firmati con il formato di firma Authenticode di Windows”, spiega la divulgazione di Microsoft per il CVE-2013-3900.

Esiste un workaround per poter risolvere il problema, ma anche se aggiungi le chiavi di registro per applicare la correzione, verranno rimosse dopo l’aggiornamento a Windows 11, rendendo nuovamente vulnerabile il tuo dispositivo.

Poiché la vulnerabilità è stata utilizzata in attacchi recenti, come la catena di fornitura 3CX e una campagna di distribuzione di malware Zloader a gennaio, è diventato chiaro che dovrebbe essere risolto, anche se ciò crea inconvenienti agli sviluppatori.

Sfortunatamente, la maggior parte delle persone non essendo a conoscenza di questo difetto guarderà un file dannoso e presumerà che sia affidabile poiché Windows lo segnala come tale.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…