Il router D-Link EXO AX4800 (DIR-X4860) è vulnerabile all’esecuzione di comandi remoti non autenticati che potrebbero portare all’acquisizione completa del dispositivo da parte di aggressori con accesso alla porta HNAP.

Il router D-Link DIR-X4860 è un router Wi-Fi 6 ad alte prestazioni in grado di raggiungere velocità fino a 4800 Mbps e funzionalità avanzate come OFDMA, MU-MIMO e BSS Coloring che migliorano l’efficienza e riducono le interferenze.

Oggi, il team di ricercatori SSD Secure Disclosure ha annunciato di aver scoperto difetti nei dispositivi DIR-X4860 che eseguono l’ultima versione del firmware, DIRX4860A1_FWV1.04B03, che consente l’esecuzione di comandi remoti (RCE) non autenticati.

“Le vulnerabilità della sicurezza in DIR-X4860 consentono agli aggressori remoti non autenticati che possono accedere alla porta HNAP di ottenere privilegi elevati ed eseguire comandi come root”, si legge nella divulgazione di SSD . “Combinando un bypass di autenticazione con l’esecuzione di comandi, il dispositivo può essere completamente compromesso.”

L’accesso alla porta HNAP (Home Network Administration Protocol) sul router D-Link DIR-X4860 è relativamente semplice nella maggior parte dei casi, poiché di solito è HTTP (porta 80) o HTTPS (porta 443) accessibile tramite l’interfaccia di gestione remota del router.

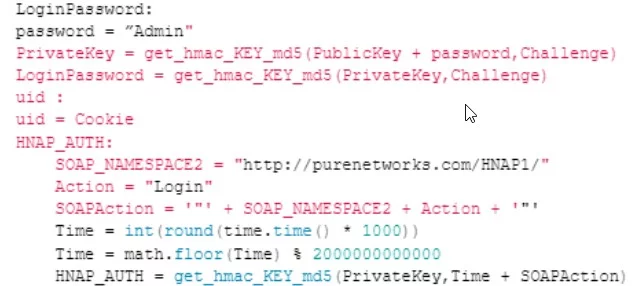

Gli analisti SSD hanno condiviso un exploit proof-of-concept (PoC). L’attacco inizia con una richiesta di accesso HNAP appositamente predisposta all’interfaccia di gestione del router, che include un parametro denominato “PrivateLogin” impostato su “Nome utente” e un nome utente “Admin”.

Il router risponde con un cookie e una chiave pubblica e questi valori vengono utilizzati per generare una password di accesso valida per l’account “Admin”. Una richiesta di accesso successiva con l’intestazione HNAP_AUTH e la LoginPassword generata viene inviata al dispositivo di destinazione, ignorando essenzialmente l’autenticazione.

Con l’accesso autenticato, l’aggressore sfrutta quindi una vulnerabilità di command injection nella funzione “SetVirtualServerSettings” tramite una richiesta appositamente predisposta. La funzione vulnerabile “SetVirtualServerSettings” elabora il parametro “LocalIPAddress” senza un’adeguata sanificazione, consentendo l’esecuzione del comando inserito nel contesto del sistema operativo del router.

SSD afferma di aver contattato D-Link tre volte per condividere i suoi risultati con il produttore del router negli ultimi 30 giorni, ma tutti i tentativi di avvisarli non hanno avuto successo, lasciando i difetti attualmente irrisolti.