Il ricercatore nepalese di sicurezza informatica Sameep Aryal ha fatto la storia scoprendo una vulnerabilità nel sistema di reimpostazione della password di Facebook che consentiva a un utente malintenzionato di impossessarsi di qualsiasi account senza alcuna azione da parte della vittima.

La scoperta non solo ha fruttato ad Aryal un compenso record da parte dell’azienda, ma anche il primo posto nella White Hat Hacker Hall of Fame di Facebook per il 2024. L’importo della ricompensa, però, resta sconosciuto.

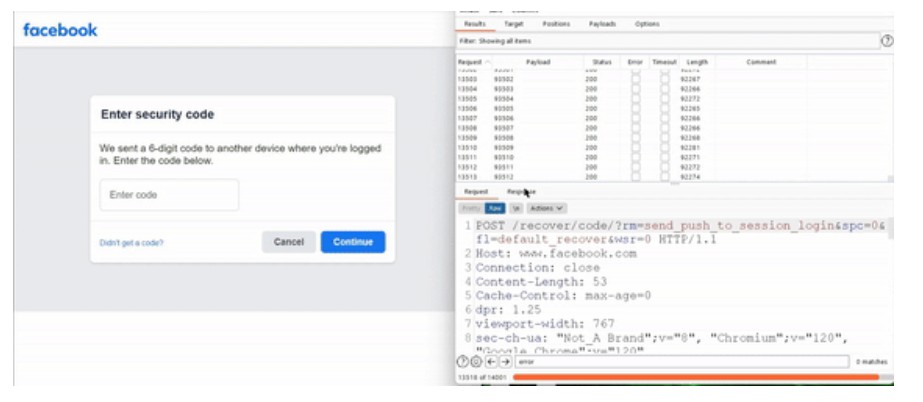

Aryal ha scoperto che la funzione di reimpostazione della password di Facebook non aveva limiti al numero di volte in cui poteva essere richiesta, consentendo di effettuare attacchi senza l’intervento dell’utente. L’aggressore ha potuto inviare una richiesta per reimpostare la password e utilizzare la forza bruta per indovinare il codice di sicurezza a 6 cifre.

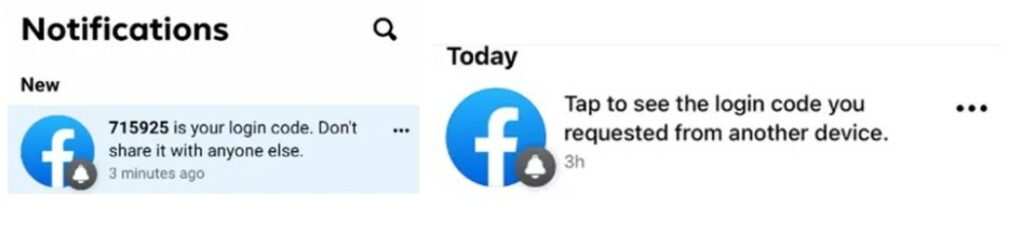

La ricerca di Aryal ha dimostrato che quando si reimpostava una password tramite Android Studio, all’utente veniva richiesto di ricevere un codice di sicurezza tramite una notifica su Facebook e il codice rimaneva valido per 2 ore anche se venivano effettuati tentativi falliti di inserimento. Aryal ha notato che, a differenza del ripristino degli SMS, il codice non è stato invalidato dopo diversi tentativi falliti.

Utilizzando la forza bruta, Aryal è riuscita a testare in un’ora tutte le possibili combinazioni di codici, individuando una vulnerabilità che permetteva di visualizzare il codice direttamente nella notifica senza doverci cliccare sopra. Aryal ha segnalato il difetto a Facebook il 30 gennaio 2024 e il problema è stato risolto entro il 2 febbraio.