Il nuovo malware, soprannominato “ProxyShellMiner”, sfrutta le vulnerabilità di Microsoft Exchange ProxyShell per distribuire minatori di criptovaluta e trarre profitto dagli aggressori.

ProxyShell è il nome comune di tre vulnerabilità di Microsoft Exchange scoperte e risolte nel 2021. Insieme, le vulnerabilità consentono l’esecuzione di codice remoto senza autenticazione, offrendo agli aggressori il pieno controllo su uno specifico server Exchange, nonché la possibilità di connettersi ad altri server dell’organizzazione.

Negli attacchi rilevati da Morphisec , gli aggressori utilizzano le vulnerabilità di ProxyShell tracciate CVE-2021-34473 e CVE-2021-34523 e CVE-2021-31207 per ottenere l’accesso iniziale alla rete di un’organizzazione.

Gli aggressori rilasciano quindi il payload del malware .NET nella cartella NETLOGON del controller di dominio per garantire che tutti i dispositivi sulla rete possano eseguire il malware. Per attivarlo è necessario un parametro della riga di comando, che viene duplicato come password per il componente XMRig Miner.

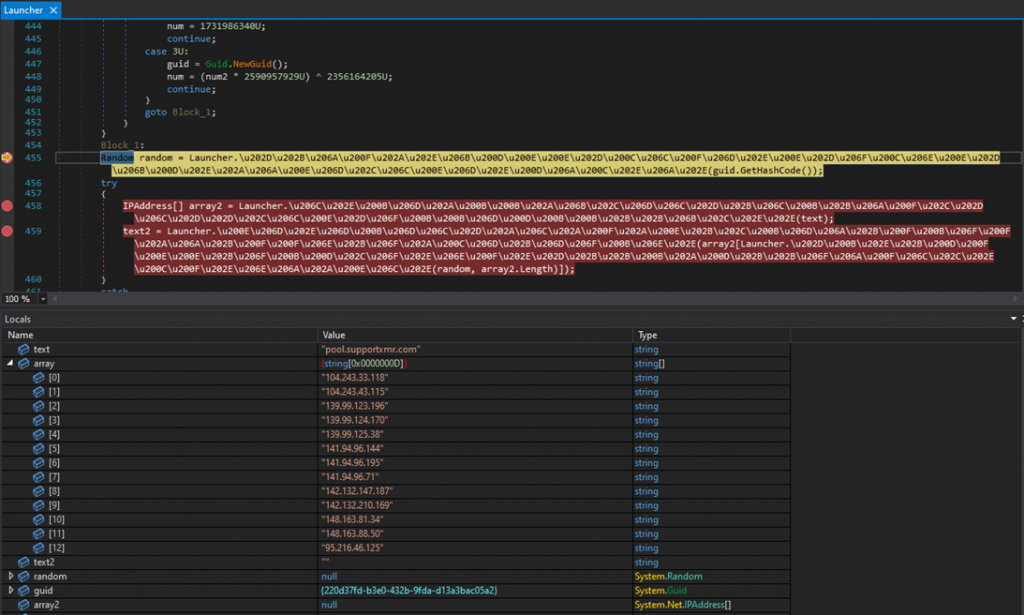

Successivamente, il secondo caricatore crea un’attività pianificata sul sistema infetto, che avvierà il malware ogni volta che l’utente accede. E quindi il software dannoso, utilizzando il metodo “Process Hollowing” , introduce il minatore nel browser Internet installato dall’utente e seleziona un pool di mining casuale dall’elenco programmato. Successivamente, il processo di mining di criptovaluta inizia sul computer compromesso.

Scegliere una mining pool

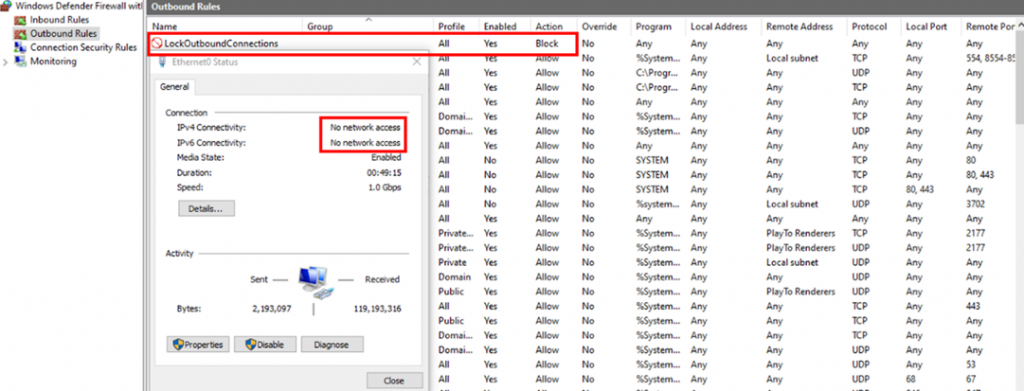

Il passaggio finale nella catena di attacco consiste nel creare una regola di Windows Firewall che blocchi tutto il traffico in uscita dal sistema al fine di ridurre le possibilità di rilevare token di infezione o di ricevere avvisi di una potenziale compromissione.

Aggiunta di una regola firewall per bloccare tutto il traffico in uscita

Morphisec avverte che l’impatto del malware moderno va oltre gli attacchi DDoS, il degrado delle prestazioni del server e il surriscaldamento dei computer. Dopotutto, una volta che gli aggressori hanno preso piede nella rete, possono fare qualsiasi cosa. Dall’implementazione di una backdoor all’esecuzione di codice dannoso.

Per mitigare il rischio di infezione da ProxyShellMiner, Morphisec consiglia a tutti gli amministratori di applicare gli aggiornamenti di sicurezza disponibili e utilizzare soluzioni software complete per rilevare ed eliminare le minacce.