Huntress si è trovata al centro di un acceso dibattito dopo la pubblicazione di uno studio che i suoi dipendenti avevano inizialmente definito “una buffa vergogna”. Ma dietro la presentazione superficiale si celava un materiale che divideva la comunità informatica in due schieramenti: alcuni lo consideravano un raro successo per i difensori, altri un problema etico.

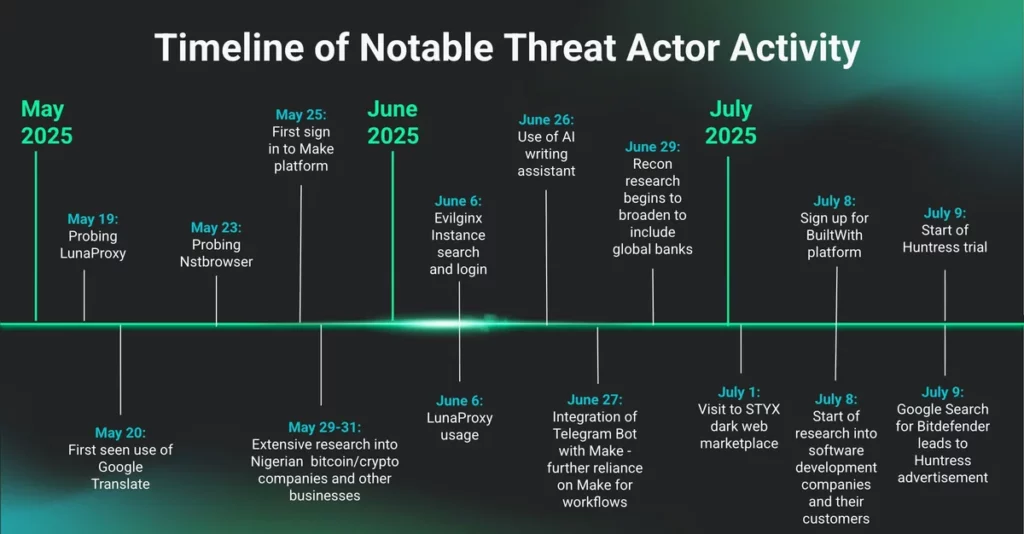

La situazione si è sviluppata in modo quasi comico. Un aggressore sconosciuto , per ragioni poco chiare, ha installato una versione di prova del sistema Huntress EDR direttamente sul suo computer di lavoro. Da quel momento in poi, la sua attività è stata monitorata attentamente. I registri riflettevano tutto, dalle azioni quotidiane agli esperimenti con gli strumenti di attacco. I ricercatori hanno ottenuto una finestra senza precedenti sulla vita quotidiana dell’hacker e hanno monitorato le sue attività per tre mesi.

A complicare ulteriormente la situazione, l’aggressore ha anche installato l’estensione premium del browser Malwarebytes nel tentativo di proteggersi online. Ha persino scaricato il sistema EDR stesso cercando su Google “Bitdefender” e cliccando su un link pubblicitario che conduceva al pacchetto di installazione di Huntress. Il clic accidentale ha fornito ai difensori un set completo di dati di telemetria , osservando di fatto inavvertitamente le tattiche in evoluzione dell’aggressore.

Nel corso di tre mesi, è stata registrata un’ampia gamma delle sue attività: interesse per l’automazione degli attacchi, utilizzo dell’intelligenza artificiale, lavoro con kit di phishing ed exploit, test di vari campioni di malware. A giudicare dall’uso regolare di Google Translate, l’hacker parlava tailandese, spagnolo e portoghese e traduceva i testi in inglese, probabilmente utilizzato per inviare email di phishing per rubare le credenziali bancarie. Per i ricercatori, questo livello di dettaglio era quasi unico, poiché un simile accesso all’infrastruttura degli aggressori di solito non è disponibile.

Huntress ha pubblicato il rapporto completo il 9 settembre. Tuttavia, ancora una volta, non a tutti è piaciuta la presentazione ironica. Poco dopo la pubblicazione, sono emerse lamentele sull’aspetto etico del lavoro. Il CEO di Horizon3.ai, Snehal Antani, ha osservato sul social network X che una sorveglianza così approfondita forniva ai difensori dati preziosi, ma allo stesso tempo ha sollevato la questione: un’azienda privata ha il diritto di tracciare le azioni del nemico in modo così dettagliato, o le agenzie governative dovrebbero essere informate dopo aver spostato elementi di ricognizione? Si è chiesto dove sia il confine tra “contrattacco” e deterrenza, quando l’attaccante non teme più la cattura, ma è costretto a temere di essere scoperto.

Altri nel settore hanno definito il fatto una “invasione della privacy ” da parte del fornitore e alcuni si sono detti sorpresi dalla quantità di informazioni che tali prodotti di sicurezza potevano raccogliere.

Huntress ha rilasciato un chiarimento più tardi quel giorno, sottolineando che i suoi metodi di raccolta dati erano pienamente in linea con le prassi del settore, poiché tutti i sistemi EDR hanno un elevato livello di visibilità sui computer infetti. L’azienda ha affermato che il ricercatore si è imbattuto nel caso durante l’analisi di diversi avvisi relativi al lancio di codice dannoso. È stato successivamente confermato che si trattava dello stesso computer che era stato coinvolto in altri incidenti prima che il suo proprietario scaricasse una versione di prova del prodotto Huntress.

In un commento ufficiale, l’azienda ha sottolineato che il suo lavoro si basa sempre su due obiettivi: rispondere alle minacce e formare la comunità professionale. Questi obiettivi sono stati il motivo della pubblicazione del blog. Il fornitore ha assicurato che, nella scelta delle informazioni da pubblicare, ha tenuto conto delle questioni relative alla privacy e ha condiviso solo i dati di telemetria utili ai difensori e che riflettono metodi di attacco reali. Secondo Huntress, il risultato è esattamente ciò che si prefigge: trasparenza, impatto educativo e danni ai criminali informatici.