Il mondo della politica italiana, nella giornata di ieri è stato scosso da un evento particolare. Il profilo Instagram della Presidente del Consiglio, Giorgia Meloni, è stato compromesso da un attacco informatico orchestrato da hacker criminali sconosciuti.

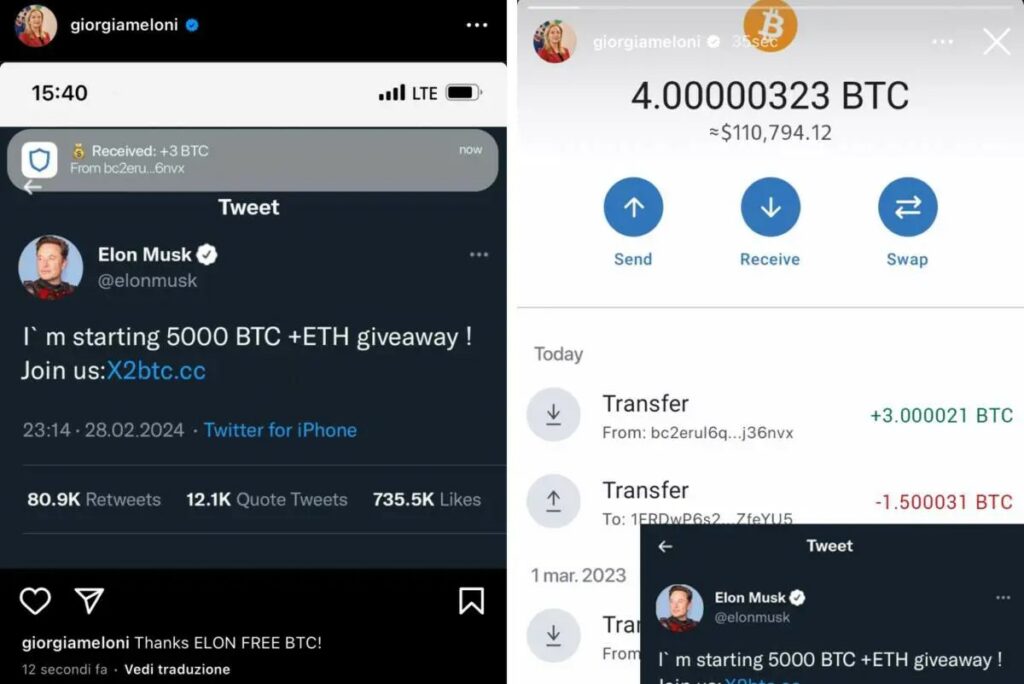

I malintenzionati hanno ottenuto l’accesso al suo account Instagram e hanno pubblicato alcuni messaggi fraudolenti. Tra questi, vi era un tweet che ringraziava Elon Musk per un presunto dono di Bitcoin. Era accompagnato da un link che potenzialmente puntava a un sito fraudolento.

L’incidente è stato confermato direttamente Palazzo Chigi. Il profilo hackerato è quello personale storico di Meloni aperto anni addietro. Sono attualmente in corso tutti i dovuti accertamenti da parte della Polizia Postale. I tecnici della polizia dovranno capire come sia stata aggirata la password di Giorgia Meloni. Occorrerà comprendere se e come sia stata violata l’autorizzazione di accesso attraverso un numero di cellulare.

Il fatto che un evento del genere abbia potuto verificarsi solleva dubbi sulla robustezza delle misure di sicurezza informatica adottate dai leader politici. L’account Instagram di un importante funzionario di governo dovrebbe essere protetto da strati di sicurezza avanzati, inclusa l’autenticazione a due fattori e controlli rigorosi sull’accesso.

È chiaro che gli hacker avevano un intento economico. Sfruttando il prestigio della Meloni e la sua notorietà sui social media, hanno cercato di ingannare i suoi follower per accedere a link sospetti. L’obiettivo era quello di perpetrare attività illecite come il phishing o il furto di identità.

E’ quindi fondamentale sensibilizzare il pubblico sull’importanza di pratiche di sicurezza informatica. Come l’uso di password complesse, l’autenticazione a due fattori e la cautela nell’aprire link sospetti o fornire informazioni personali online.