Questa settimana, Microsoft ha annunciato quattro vulnerabilità nel software open source OpenVPN. Queste vulnerabilità possono essere utilizzate dagli aggressori per eseguire l’esecuzione di codice in modalità remota (RCE) e l’escalation dei privilegi locali (LPE).

Un attacco che sfrutta queste vulnerabilità potrebbe consentire agli aggressori di ottenere il pieno controllo dei dispositivi presi di mira, il che potrebbe portare alla fuga di dati, alla compromissione del sistema e all’accesso non autorizzato a informazioni sensibili. Per eseguire con successo l’attacco è necessario l’autenticazione dell’utente e una profonda comprensione del funzionamento interno di OpenVPN. Tutte le versioni di OpenVPN fino alla 2.6.10 e alla 2.5.10 sono a rischio.

L’elenco delle vulnerabilità scoperte include:

Tre di queste vulnerabilità sono legate al componente openvpnserv e l’ultima riguarda il driver TAP di Windows.

Tutte queste vulnerabilità possono essere sfruttate se un utente malintenzionato riesce ad accedere alle credenziali dell’utente OpenVPN. Questi dati possono essere rubati in vari modi, ad esempio acquistando tali credenziali su mercati underground frutto di attività da infostealer, utilizzando malware o intercettando il traffico di rete.

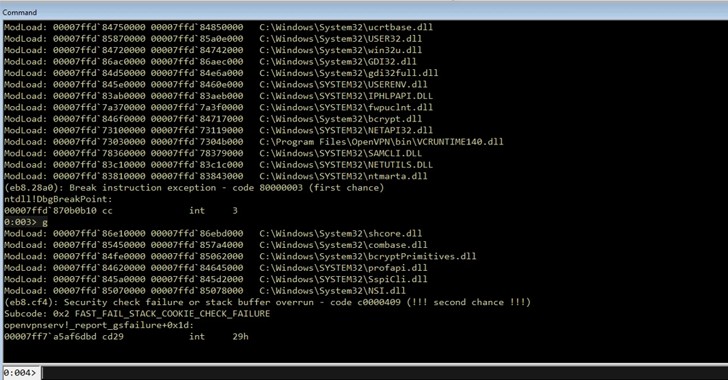

L’attacco può essere effettuato utilizzando varie combinazioni di vulnerabilità, come CVE-2024-24974 e CVE-2024-27903 o CVE-2024-27459 e CVE-2024-27903, per ottenere l’esecuzione di codice in modalità remota e l’escalation dei privilegi.

Una volta sfruttate con successo queste vulnerabilità, gli aggressori possono utilizzare tecniche di attacco come Bring Your Own Vulnerable Driver (BYOVD), che consente loro di aggirare i meccanismi di difesa e penetrare più in profondità nel sistema. Ciò consente di disabilitare processi importanti come Microsoft Defender o di interferire con altri processi critici, consentendo agli aggressori di aggirare i controlli di sicurezza e manipolare le funzioni principali del sistema.