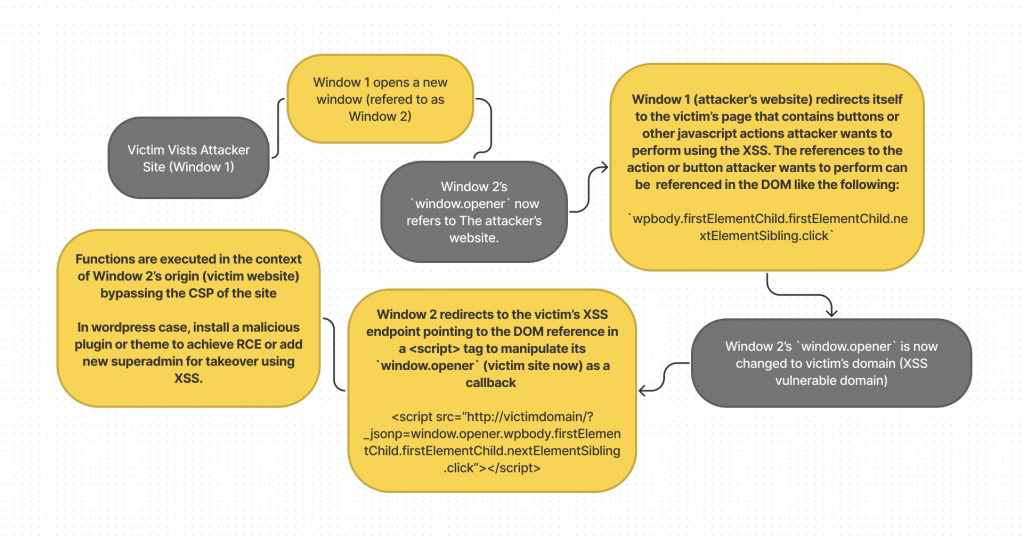

La tecnica di hacking, sviluppata dal ricercatore di sicurezza Paulos Yibelo, si basa sullo sfruttamento di una vulnerabilità che consente a un utente malintenzionato di eseguire azioni per conto di un altro utente.

La tecnica utilizza anche JSONP (JSON Basic Format Complement) per chiamare la funzione. Cose del genere potrebbero consentire la compromissione di un account WordPress, ma solo se esiste un exploit di cross-site scripting (XSS), che il ricercatore non ha ancora.

Yibelo ha affermato di non aver provato a utilizzare questo trucco su siti reali, limitando l’uso dell’exploit a un sito di test.

“Per il test, dovrei aspettare un utente di WordPress, quindi installare il plug-in ed eseguire un’iniezione di HTML”.

ha spiegato il ricercatore.

Secondo Yibelo, ha informato WordPress di questo hack tre mesi fa. Ma senza ricevere risposta, il ricercatore ha deciso di pubblicare i risultati del suo lavoro in un blog tecnico .

L’utilizzo di questo metodo di attacco è possibile in due scenari:

Le conseguenze di un simile attacco sono gravi. Se un utente malintenzionato può eseguire un’iniezione di HTML, quindi utilizzando la vulnerabilità trovata da Paulos, l’hacker sarà in grado di aggiornare l’iniezione di HTML a un vero e proprio XSS, che a sua volta può essere aggiornato a RCE (Remote COde Execution).

Il Daily Swig ha chiesto al team di sviluppo principale di WordPress di commentare lo studio, ma la società non ha ancora risposto.