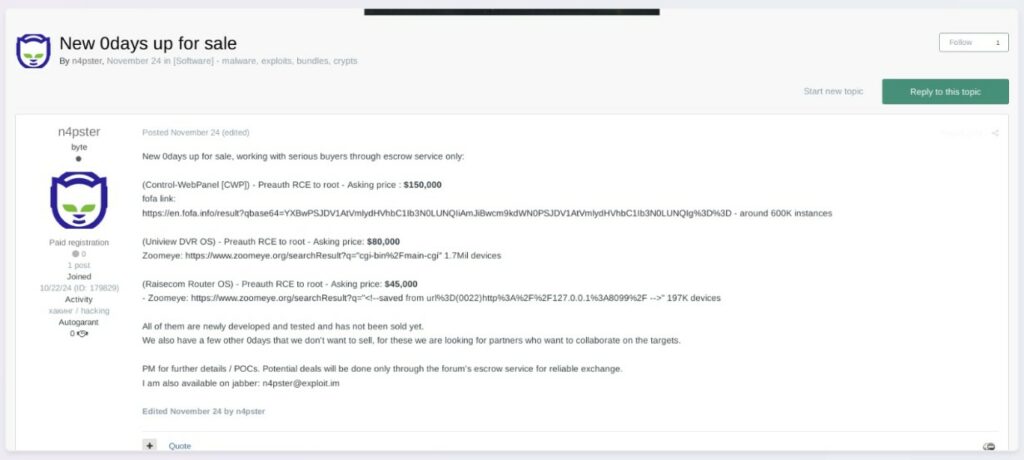

Un attore di minacce, noto come “n4pster“, ha recentemente pubblicato un annuncio sul forum Underground Exploit per la vendita di exploit zero-day, prendendo di mira Control-WebPanel (CWP), il sistema operativo Uniview DVR e il sistema operativo Raisecom Router.

Questi exploit offrono capacità di esecuzione di codice remoto (RCE) in pre-autenticazione, consentendo agli attaccanti di ottenere l’accesso root ai sistemi vulnerabili. I prezzi richiesti per questi exploit variano da $45,000 a $150,000, a seconda del sistema di destinazione.

L’attore di minacce è motivato dal guadagno finanziario attraverso la vendita di exploit zero-day e la potenziale collaborazione su altre vulnerabilità non divulgate. Questo approccio strategico indica una sofisticata comprensione del mercato cybercriminale e un intento chiaro di monetizzare le vulnerabilità scoperte.

Sebbene il post non specifichi settori particolari, le tecnologie prese di mira suggeriscono potenziali impatti su infrastrutture IT, sorveglianza e telecomunicazioni. Le organizzazioni che utilizzano Control-WebPanel, Uniview DVR OS e Raisecom Router OS sono particolarmente a rischio, con milioni di istanze vulnerabili esposte online.

N4pster afferma che queste vulnerabilità sono state sviluppate di recente, testate e non vendute, suggerendo che sono sconosciute alle aziende interessate e alla comunità di cybersecurity più ampia. Inoltre, n4pster è aperto a collaborazioni su altre vulnerabilità zero-day non divulgate, indicando un approccio strategico alla collaborazione e alla monetizzazione nell’ecosistema cybercriminale.

Le organizzazioni che utilizzano Control-WebPanel, Uniview DVR o Raisecom Router OS dovrebbero dare priorità alla gestione delle patch e scansionare regolarmente le vulnerabilità. Mantenere i sistemi aggiornati con le ultime patch di sicurezza può mitigare il rischio posto dagli exploit zero-day. La vendita di exploit zero-day da parte di attori di minacce come n4pster rappresenta un rischio significativo per le organizzazioni che utilizzano le tecnologie prese di mira. È essenziale che i team di sicurezza implementino misure proattive per proteggere le loro infrastrutture e ridurre il rischio di compromissioni. La collaborazione tra le aziende e la comunità di cybersecurity è fondamentale per affrontare queste minacce emergenti e proteggere le risorse critiche.