Red Hot Cyber. Il blog sulla sicurezza informatica

Centro di difesa informatica lanciato a New York con il supporto di Amazon e IBM

Redazione RHC - 21 Ottobre 2021

E' stata avviata di recente una iniziativa composta da 282 persone e aziende del settore pubblico e privato, tra cui Amazon, la Federal Reserve Bank, IBM, il NYPD e diversi...

REvil messo offline dagli USA. Colpa dei backup che erano stati infettati dall’intelligence.

Redazione RHC - 21 Ottobre 2021

Ne avevamo parlato di recente, che il gruppo REvil aveva il suo DLS offline, ipotizzando che fossero stati gli USA dicendo questo:... ma è probabile che siano stati coinvolti i...

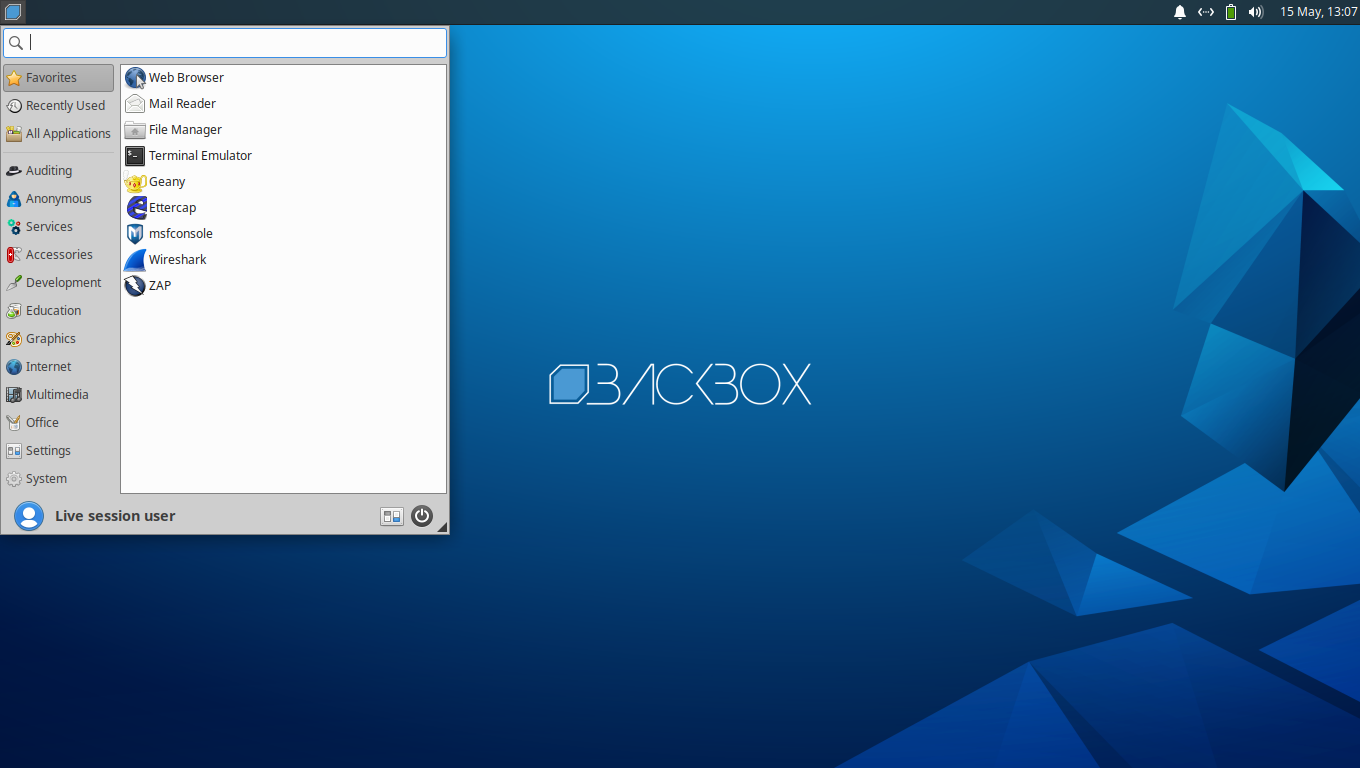

BackBox: la distro italiana per penetration test. Intervista al suo fondatore Raffaele Forte.

Massimiliano Brolli - 21 Ottobre 2021

Autore: Massimiliano Brolli Data Pubblicazione: 22/10/2021 Tutti conosciamo la famosa Kali Linux, affidabile compagna nelle attività di penetration test, prodotta da Offensive Security, derivata e basata su Debian. Ma tra...

Nvidia e Microsoft assieme per la più grande AI di linguaggio naturale.

Redazione RHC - 21 Ottobre 2021

Nvidia e Microsoft hanno mostrato il loro nuovo modello di linguaggio di trasformazione monolitico più grande e potente addestrato fino ad oggi. Si chiama Megatron-Turing Natural Language Generation (MT-NLG), e...

Si costituisce l’hacker che ha manomesso l’impianto idrico del Kansas.

Redazione RHC - 21 Ottobre 2021

L'ex dipendente dell'impianto di trattamento delle acque del Kansas Wyatt Travnichek si è dichiarato colpevole di aver manomesso la fornitura d'acqua nel marzo 2019, secondo quanto riportato dal Kansas City...

Gli streamer di Twitch derubati dei loro fondi. Correlazioni con lo scorso hack.

Redazione RHC - 21 Ottobre 2021

Sempre più streamer di Twitch si lamentano del furto di denaro dai loro portafogli. Secondo le vittime, gli hacker hanno avuto accesso ai loro account e hanno reindirizzato i pagamenti...

Articoli in evidenza

Questa non è la classica violazione fatta di password rubate e carte di credito clonate.È qualcosa di molto più delicato. Il data breach che ha coinvolto Pornhub nel dicembre 2025 rappresenta uno d...

Un recente studio condotto da SentinelLabs getta nuova luce sulle radici del gruppo di hacker noto come “Salt Typhoon“, artefice di una delle più audaci operazioni di spionaggio degli ultimi diec...

Con l’espansione dell’Internet of Things (IoT), il numero di dispositivi connessi alle reti wireless è in continua crescita, sia nelle case che nelle aziende . Questo scenario rende la sicurezza ...

Shannon opera come un penetration tester che non si limita a segnalare vulnerabilità, ma lancia veri e propri exploit. L’intento di Shannon è quello di violare la sicurezza della tua applicazione ...

Salve ragazzi,mi chiamo Giorgio, ho 58 anni, lavoro da sempre come tecnico amministrativo e, nella vita, sono sempre stato quello “razionale” della famiglia. Quello che controlla i conti, che non ...

Centro di difesa informatica lanciato a New York con il supporto di Amazon e IBM

REvil messo offline dagli USA. Colpa dei backup che erano stati infettati dall’intelligence.

BackBox: la distro italiana per penetration test. Intervista al suo fondatore Raffaele Forte.

Nvidia e Microsoft assieme per la più grande AI di linguaggio naturale.

Si costituisce l’hacker che ha manomesso l’impianto idrico del Kansas.

Gli streamer di Twitch derubati dei loro fondi. Correlazioni con lo scorso hack.

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE