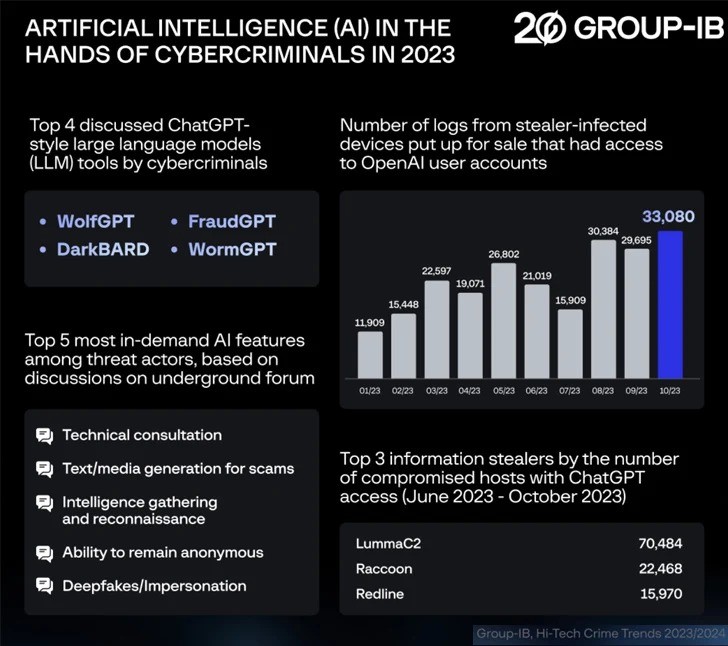

Secondo i ricercatori di Group-IB, tra gennaio e ottobre 2023 erano disponibili nel darkweb più di 225.000 registri di stealer contenenti credenziali ChatGPT rubate.

In un nuovo rapporto sulle tendenze della criminalità informatica per il periodo 2023-2024, gli esperti affermano che le credenziali si trovano principalmente nei registri dei ladri di informazioni come LummaC2, Raccoon e RedLine.

“Il numero di dispositivi infetti è leggermente diminuito a metà e fine estate, ma è aumentato notevolmente in agosto e settembre”, osserva l’azienda. Tra giugno e ottobre 2023 sono stati hackerati più di 130.000 host unici con accesso a OpenAI ChatGPT. Si tratta del 36% in più rispetto ai primi cinque mesi del 2023. Gli esperti forniscono le seguenti statistiche per le tre principali famiglie di infostealer:

“Il forte aumento del numero di credenziali vendute per ChatGPT è associato a un aumento generale del numero di host infettati da ladri di informazioni. Questo perché i dati da loro ricevuti vengono poi messi in vendita”, spiegano gli esperti.

Secondo i ricercatori, i LLM (come ChatGPT) possono essere utilizzati dagli aggressori per sviluppare nuovi metodi di attacco. Preparare campagne di truffa e phishing convincenti e migliorare l’efficienza operativa complessiva. Secondo Group-IB, l’intelligenza artificiale può anche aiutare gli hacker ad accelerare la ricognizione, creando toolkit di hacking ed effettuando chiamate fraudolente.

“In passato, gli aggressori erano interessati principalmente ai computer e ai sistemi aziendali per consentire loro di vagare nella rete. Ora stanno prendendo di mira i dispositivi con accesso ai sistemi di intelligenza artificiale. Ciò consente loro di esaminare i registri della cronologia delle comunicazioni tra i dipendenti dell’azienda e l’IA. Da queste cronologie possono estratte informazioni sensibili (a fini di spionaggio), dettagli sull’infrastruttura interna dell’azienda, dati di autenticazione (per effettuare attacchi ancora più distruttivi) e informazioni sulle applicazioni del codice sorgente”, conclude Group-IB.