I ricercatori stimano che circa 28.500 server Microsoft Exchange siano vulnerabili a un problema critico di escalation dei privilegi ( CVE-2024-21410 ), che gli hacker hanno già iniziato a sfruttare. Il numero totale di server potenzialmente vulnerabili supera i 97.000.

Ricordiamo che il problema CVE-2024-21410 è diventato noto la settimana scorsa. Questa vulnerabilità è stata scoperta dalla stessa Microsoft e consente agli aggressori remoti non autenticati di aumentare i privilegi come parte di un attacco di inoltro NTLM.

Per risolvere il problema, si consiglia agli amministratori di installare l’aggiornamento cumulativo 14 (CU14) di Exchange Server 2019, rilasciato a febbraio 2024, il prima possibile.

Dopo il rilascio delle patch nell’ambito del Patch Tuesday di febbraio, Microsoft ha aggiornato il suo bollettino sulla sicurezza su CVE-2024-21410 e ha riferito che la vulnerabilità è stata utilizzata dagli hacker come 0-day. Non esiste ancora un exploit PoC pubblicamente disponibile per questo problema, quindi non si parla di attacchi di massa.

Come hanno riferito ora gli esperti di Shadowserver , hanno identificato circa 97.000 server potenzialmente vulnerabili su Internet. Tuttavia, lo stato di circa 68.500 di essi dipende dall’eventuale applicazione di misure di protezione da parte dei loro amministratori e altri 28.500 server sono sicuramente vulnerabili a CVE-2024-21410.

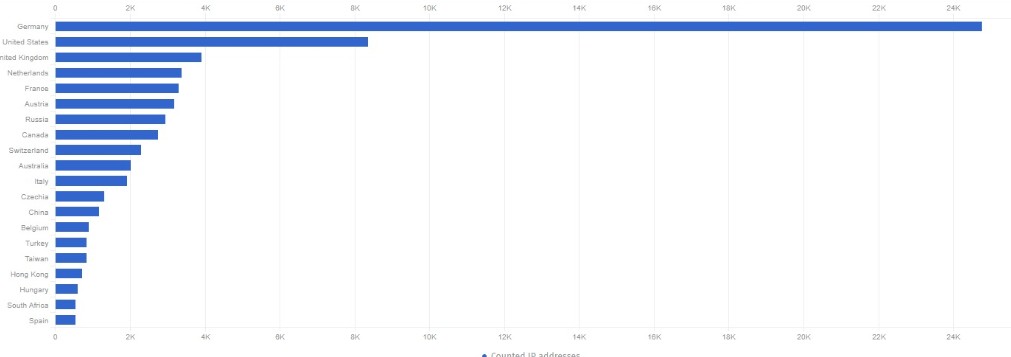

Il maggior numero di server potenzialmente vulnerabili si trova in Germania (22.903), Stati Uniti (19.434), Regno Unito (3.665), Francia (3.074), Austria (2.987), Russia (2.771), Canada (2.554) e Svizzera (2.119).

I ricercatori ricordano che lo sfruttamento di CVE-2024-21410 può avere gravi conseguenze per le organizzazioni, poiché gli aggressori con privilegi elevati su Exchange Server possono accedere a dati sensibili (ad esempio, posta elettronica) e utilizzare il server compromesso come trampolino di lancio per ulteriori attacchi.