Secondo un rapporto fornito da CloudSEK, un nuovo metodo di hacking consente agli aggressori di sfruttare la funzionalità del protocollo di autorizzazione OAuth 2.0.

Tale attacco permette di compromettere gli account Google. Questo metodo consente di mantenere sessioni valide rigenerando i cookie, anche dopo aver modificato l’indirizzo IP o la password.

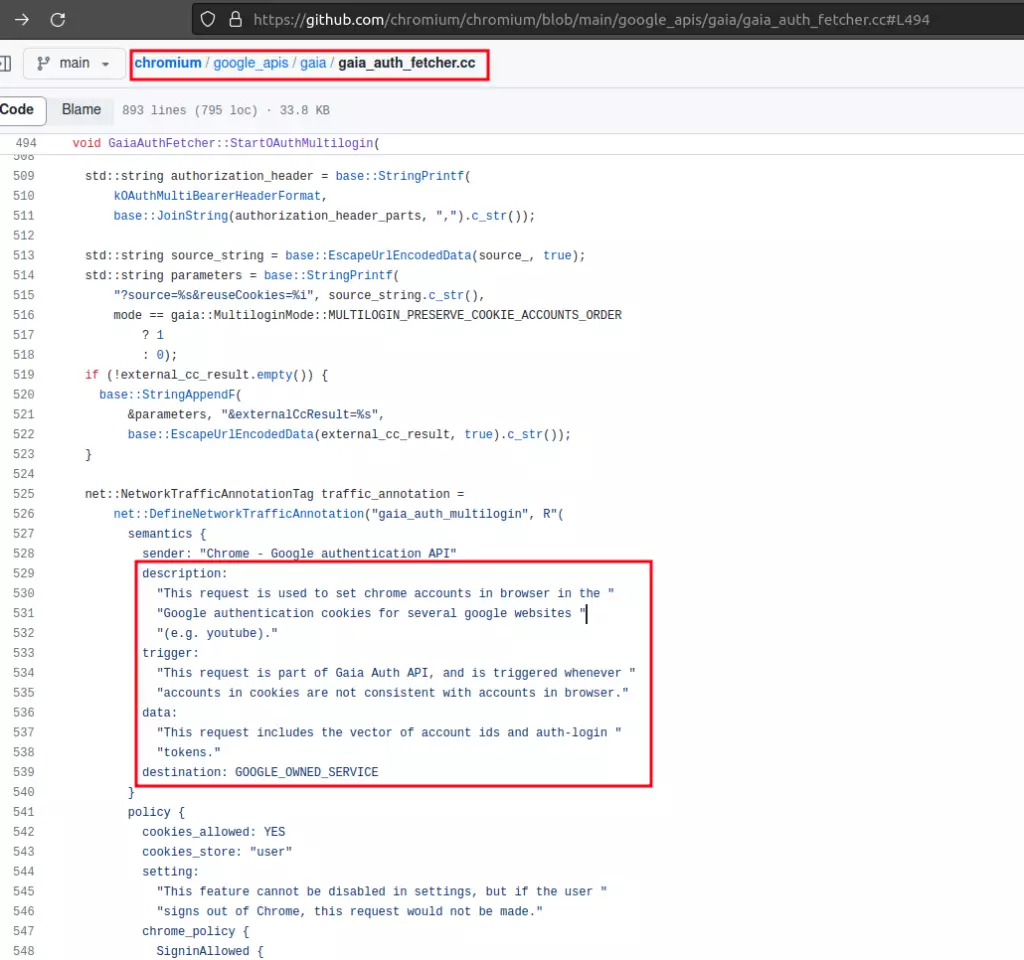

Il team di ricercatori di CloudSEK ha scoperto un attacco effettuato utilizzando un punto di accesso Google Oauth non documentato chiamato “MultiLogin“.

“MultiLogin” è un meccanismo interno progettato per sincronizzare gli account Google tra diversi servizi. Tale meccanismo garantisce che gli stati dell’account nel browser corrispondano ai cookie di autenticazione di Google.

Lo sviluppatore dell’exploit ha espresso la sua disponibilità a collaborare. Cosa che ha accelerato la scoperta del punto di accesso responsabile della rigenerazione dei cookie.

L’exploit è stato integrato nel malware Lumma Infostealer il 14 novembre. Le caratteristiche principali di Lumma includono la persistenza della sessione e la generazione di cookie. Il programma mira a estrarre token e gli ID account necessari attaccando la tabella token_service nei WebData dei profili Chrome registrati.

“La sessione rimane valida anche quando viene modificata la password dell’account, il che rappresenta un vantaggio unico per aggirare le tipiche misure di sicurezza“. Ha affermato nel rapporto PRISMA, l’autore dell’exploit.

I ricercatori hanno notato una tendenza allarmante verso una rapida integrazione degli exploit tra vari gruppi di criminali informatici. Lo sfruttamento del punto di accesso MultiLogin OAuth2 non documentato di Google è un ottimo esempio di complessità. L’approccio si basa su una sottile manipolazione del token GAIA (Google Accounts and ID Administration). Il malware nasconde il meccanismo di exploit utilizzando un livello specifico di crittografia.

Questa tecnica di sfruttamento dimostra un alto livello di sofisticazione e comprensione dei meccanismi di autenticazione interni di Google. Manipolando la coppia “token:GAIA ID”, Lumma può rigenerare continuamente i cookie per i servizi Google. Ciò che è particolarmente preoccupante è che questo exploit rimane efficace anche dopo che le password degli utenti vengono reimpostate. “Consentendo uno sfruttamento continuo e potenzialmente non rilevabile degli account e dei dati degli utenti,” ha concluso il team CloudSEK.