Il servizio di controspionaggio militare polacco e il Polish Computer Emergency Response Team (CERT-PL) hanno accusato il gruppo APT29 di attacchi su larga scala ai paesi della NATO e dell’UE.

Come parte della campagna, il gruppo di spionaggio informatico APT29 (noto anche come Cozy Bear e Nobelium) sta raccogliendo informazioni dalle agenzie diplomatiche e dal ministero degli Esteri, hanno detto i funzionari.

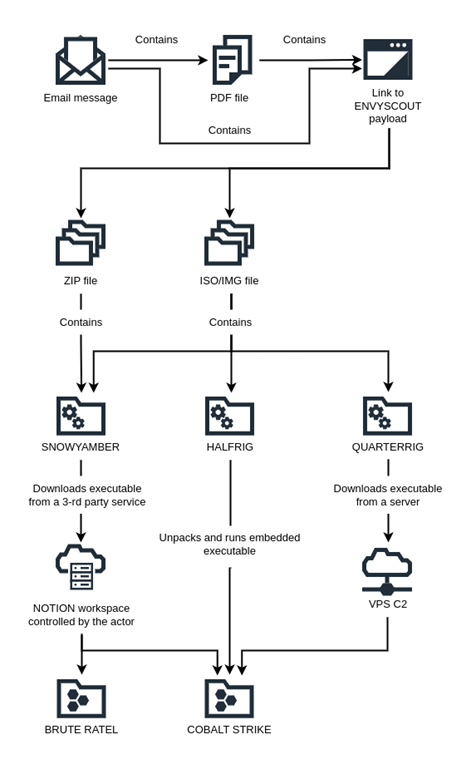

Gli aggressori inviano e-mail di phishing ai funzionari dipartimentali per conto delle ambasciate europee che contengono collegamenti a siti Web dannosi o allegati progettati per distribuire malware tramite file ISO, IMG e ZIP.

I siti dannosi controllati da APT29 infettano le vittime con il dropper EnvyScout tramite il metodo HTML Smuggling. Questo metodo consente la distribuzione dei loader SNOWYAMBER e QUARTERRIG progettati per fornire malware aggiuntivo, nonché lo stager CobaltStrike Beacon chiamato HALFRIG .

Utilizzando SNOWYAMBER e QUARTERRIG, gli aggressori determinano il valore di ciascun obiettivo di attacco e identificano la presenza di honeypot o macchine virtuali utilizzate per l’analisi del malware. Una volta che la macchina è stata convalidata, i loader SNOWYAMBER e QUARTERRIG vengono utilizzati per consegnare gli strumenti Cobalt Strike o Brute Ratel.

.

Nel 2020, APT29 è stato collegato all’attacco SolarWinds, che ha preso di mira organizzazioni governative, società e appaltatori della difesa negli Stati Uniti. La campagna è stata condotta utilizzando malware come Sunburst.