Il gruppo di programmatori russi dietro il malware Medusa è stato arrestato da funzionari del Ministero degli Interni russo, con il supporto della polizia della regione di Astrakhan.

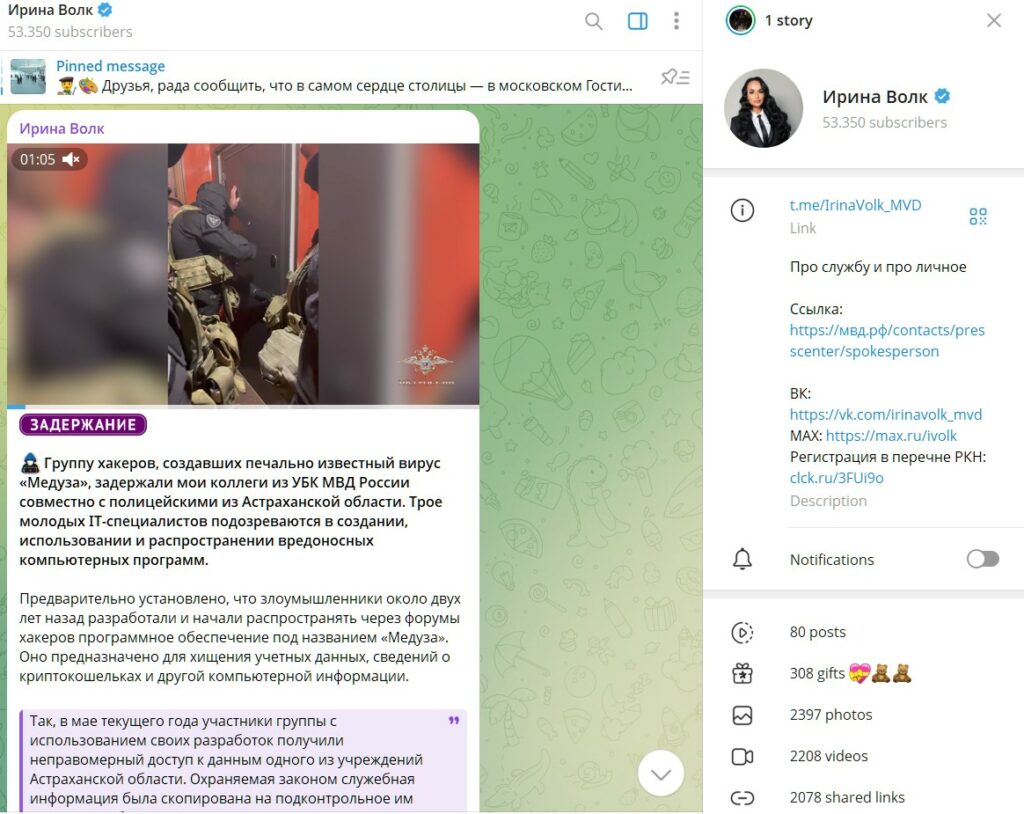

Secondo gli investigatori, tre giovani specialisti IT erano coinvolti nello sviluppo, nella distribuzione e nell’implementazione di virus progettati per rubare dati digitali e violare i sistemi di sicurezza. Lo ha riferito Irina Volk sul canale Telegram, che ha allegato un video degli arresti.

Gli investigatori hanno stabilito che le attività del gruppo sono iniziate circa due anni fa . All’epoca, i sospettati avevano creato e pubblicato sui forum degli hacker un programma chiamato Medusa, in grado di rubare account utente, wallet di criptovalute e altre informazioni riservate. Il virus si è diffuso rapidamente attraverso comunità chiuse, dove è stato utilizzato per attaccare reti private e aziendali.

Uno degli incidenti registrati è stato un attacco informatico nel maggio 2025 a un’agenzia governativa nella regione di Astrakhan. Utilizzando software proprietario, gli aggressori hanno ottenuto l’accesso non autorizzato a dati ufficiali e li hanno trasferiti su server sotto il loro controllo. È stato avviato un procedimento penale ai sensi della Parte 2 dell’Articolo 273 del Codice Penale russo, che prevede la responsabilità per la creazione e la distribuzione di malware.

Gli investigatori del Dipartimento per la criminalità informatica del Ministero degli Interni russo, con il supporto della Guardia Nazionale russa, hanno arrestato i sospettati nella regione di Mosca. Durante le perquisizioni, sono stati sequestrati computer, dispositivi mobili, carte di credito e altri oggetti, confermando il loro coinvolgimento in reati contro la sicurezza informatica.

L’indagine ha rivelato che gli sviluppatori di Medusa avevano creato anche un altro strumento dannoso. Questo software era progettato per aggirare le soluzioni antivirus, disattivare i meccanismi di difesa e creare botnet , ovvero reti di computer infetti utilizzate per lanciare attacchi informatici su larga scala.

Sono state imposte misure di custodia cautelare a tutti e tre gli indagati. Le indagini proseguono per individuare possibili complici e ulteriori casi di attività illecita.