È stata identificata una nuova campagna malevola, in cui dei call center fake, stanno inducendo le vittime a scaricare del malware, eseguire l’esfiltrazione dei dati, distribuendo ransomware sui computer delle vittime interessate.

L’attacco si chiama BazaCall.

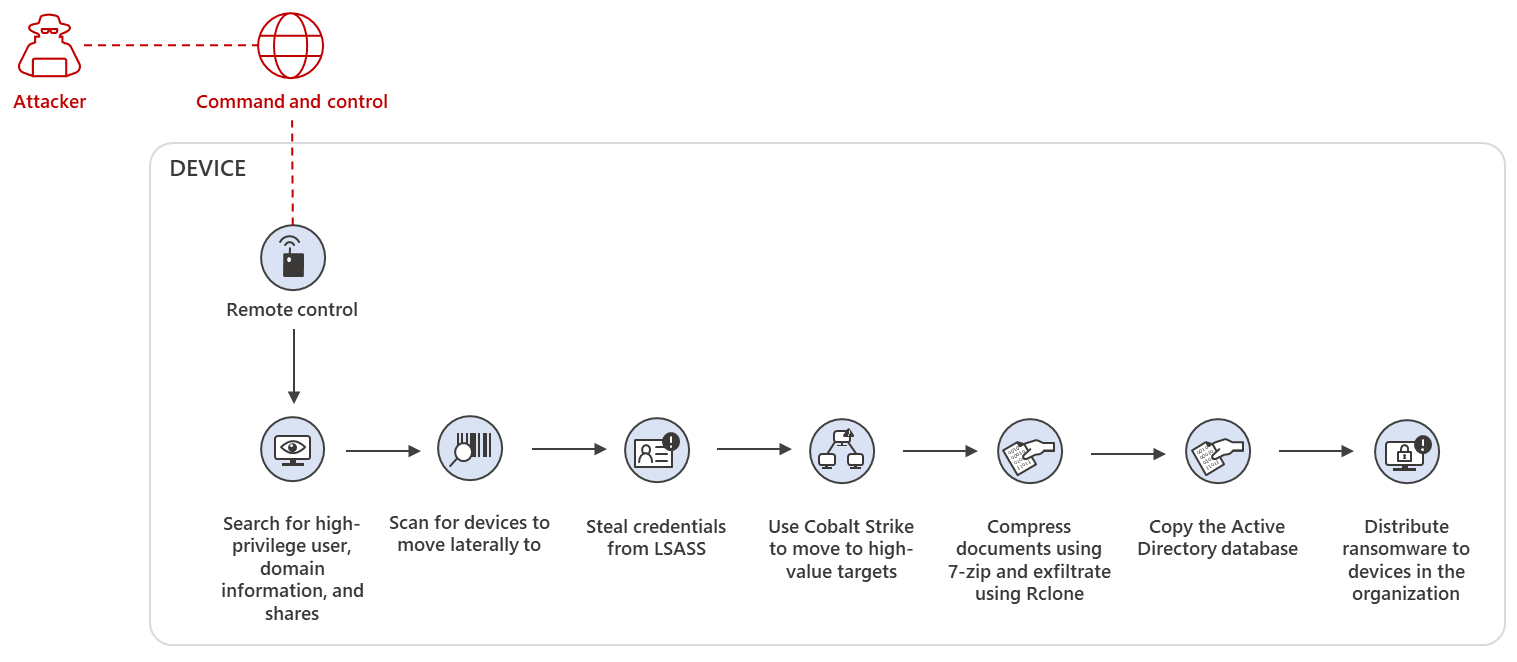

Questa nuova campagna è stata scoperta e segnalata da Microsoft 365 Defender Threat Intelligence Team. I ricercatori hanno notato che gli attacchi BazaCall potrebbero diffondersi rapidamente all’interno di una rete e portare ad un ampio furto di credenziali e dati.

Può anche essere distribuito del ransomware entro sole 48 ore dalla compromissione.

Con BazaCall viene utilizzato un metodo “simile al vishing”.

In questo attacco, le vittime ricevono messaggi di posta elettronica che le informano che verranno attivate delle tariffe di abbonamento vantaggiose a determinati servizi o che il loro abbonamento verrà attivato, qualora non venga chiamato un numero di telefono.

“Ogni ondata di e-mail nella campagna utilizza un diverso metodo di abbonamento non richiesto, come un servizio di fotoritocco o un abbonamento a un sito Web di cucina e ricette.”

Ha riportato nel suo blog, i ricercatori di Microsoft 365 Defender Threat Intelligence Team.

Quando la vittima chiama il numero di telefono, viene collegata al personale del call center fake che le ordina di visitare un sito Web dall’aspetto genuino.

La vittima deve scaricare un file dalla pagina del proprio account per annullare l’abbonamento.

Dopo che le macro sono state abilitate sui documenti scaricati, il malware BazaLoader viene consegnato da un beacon Cobalt Strike e il gioco è fatto.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…