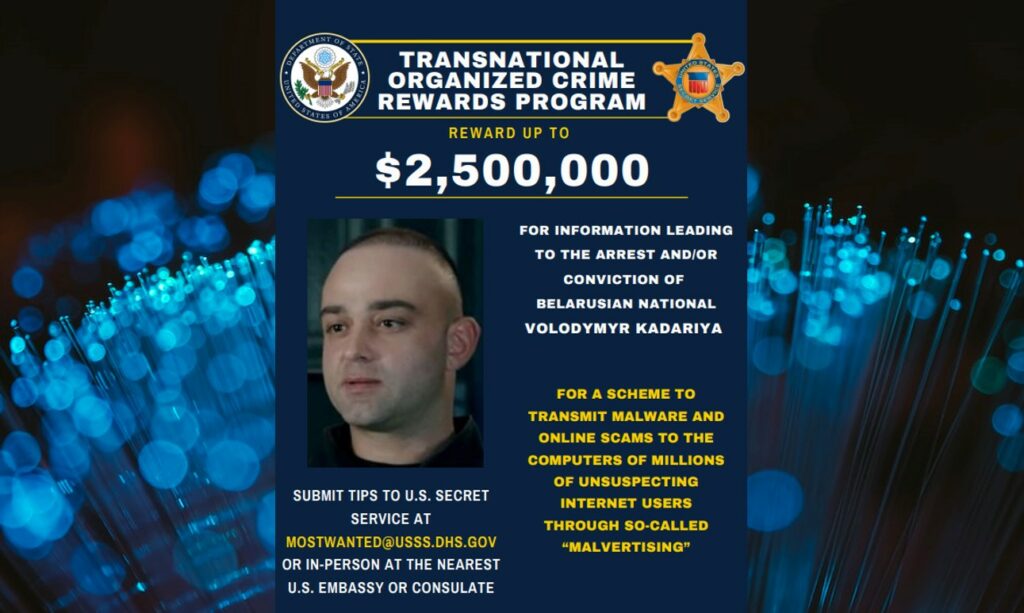

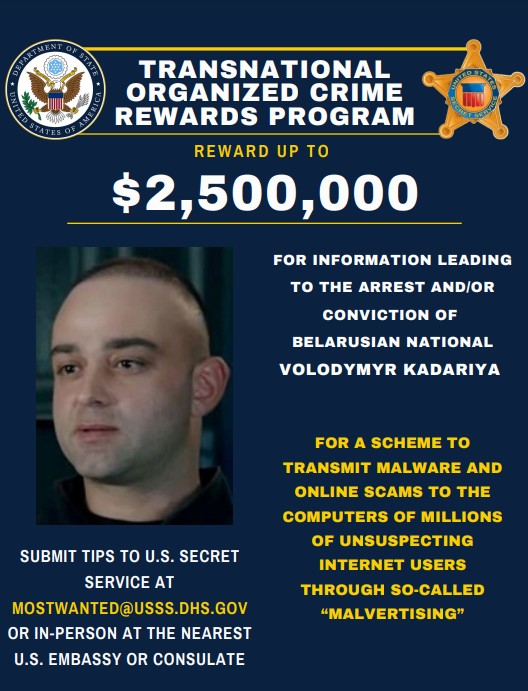

Il Dipartimento di Stato americano ha annunciato una ricompensa fino a 2,5 milioni di dollari per informazioni che portino all’arresto o alla condanna di Vladimir Kadaria, accusato di coinvolgimento nelle attività di un importante gruppo di criminalità informatica.

Kadaria, 38 anni, conosciuto con gli pseudonimi “Stalin”, “Eseb” e “baxus”, è sospettato di aver distribuito l’Angler Exploit Kit. Dall’ottobre 2013 al marzo 2022, Kadaria avrebbe utilizzato la pubblicità online per fornire malware ai computer di milioni di vittime ignare.

Poster del Dipartimento di Stato americano

Al suo apice, l’Angler Exploit Kit (AEK) era uno degli strumenti più popolari tra i criminali informatici per infettare i dispositivi. Secondo la NCA, durante il suo periodo di picco, Angler rappresentava circa il 40% di tutte le infezioni da exploit kit. Il fatturato annuo derivante da attività criminali è stato stimato a 34 milioni di dollari.

Kadaria è stato accusato a giugno di frode finanziaria e crimini informatici. Le campagne pubblicitarie a cui Kadaria ha partecipato sembravano reali, ma spesso reindirizzavano le vittime su siti dannosi. I siti sono stati creati con l’obiettivo di ingannare gli utenti o infettare i dispositivi con malware.

Alcuni annunci incoraggiavano le vittime ad acquistare o scaricare malware, fornire accesso remoto a un dispositivo o divulgare informazioni personali e finanziarie. Kadaria e i suoi soci guadagnavano vendendo l’accesso a dispositivi infetti e informazioni rubate, comprese informazioni bancarie e conti, sui forum sulla criminalità informatica.

All’inizio di agosto, il complice di Kadaria, Maxim Silnikov, è stato arrestato ed estradato negli Stati Uniti. Silnikov ha gestito due programmi pluriennali di criminalità informatica e ha creato il RaaS Reveton, che consentiva ai criminali meno esperti di lanciare attacchi di estorsione a pagamento.

Si ritiene che sia stato Silnikov il responsabile della creazione dell’Angler Exploit Kit. Se giudicati colpevoli, Silnikov, Kadaria e il loro terzo partner Andrei Tarasov potrebbero ricevere pene massime di 27 anni di carcere per associazione a delinquere finalizzata a commettere frodi.