Le vulnerabilità rappresentano costantemente un rischio significativo per le aziende e le istituzioni. Molti amministratori di sistema potrebbero ricordare il CVE-2023-34362 dello scorso anno, una vulnerabilità catastrofica in Progress MOVEit Transfer che ha scosso l’industria, colpendo vittime di alto profilo come la BBC e l’FBI.

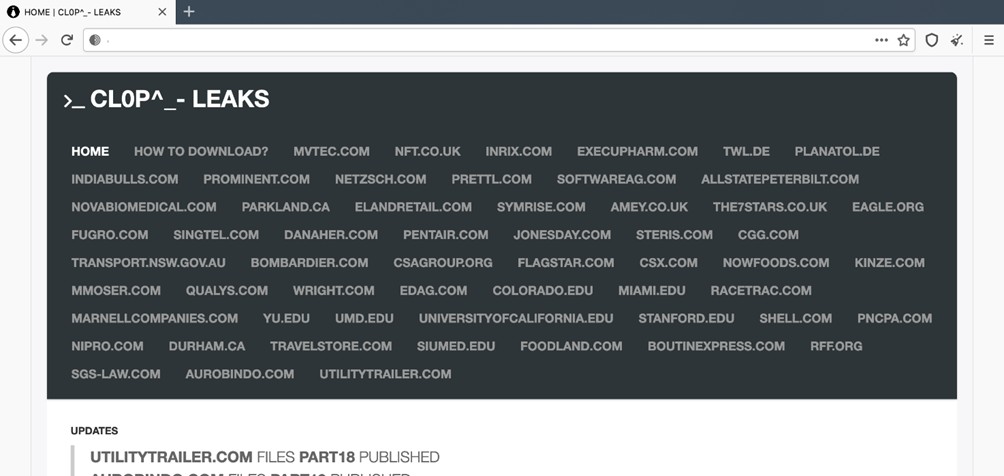

Dati sensibili sono stati trapelati e distrutti, poiché la banda di ransomware cl0p ha sfruttato vulnerabilità 0day per rubare dati, lasciando infine una scia di caos. Oggi, una nuova minaccia emerge all’orizzonte: la vulnerabilità CVE-2024-5806.

La CVE-2023-34362 (https://nvd.nist.gov/vuln/detail/CVE-2023-34362 ) rappresenta una delle vulnerabilità più critiche che ha colpito Progress MOVEit Transfer, un software ampiamente utilizzato per il trasferimento sicuro dei file. Scoperta e divulgata nel 2023, questa vulnerabilità ha avuto un impatto significativo su diverse organizzazioni di alto profilo, tra cui la BBC e l’FBI.

La CVE-2023-34362 è una vulnerabilità classificata come “Remote Code Execution” (RCE). Questa tipologia di vulnerabilità permette a un attaccante remoto di eseguire codice arbitrario sul sistema bersaglio senza necessità di autenticazione. Nel caso specifico della CVE-2023-34362, la falla risiedeva in una gestione inadeguata delle richieste HTTP da parte del software MOVEit Transfer.

La vulnerabilità poteva essere sfruttata inviando richieste HTTP appositamente create al server MOVEit Transfer. Queste richieste malevole erano in grado di bypassare i controlli di sicurezza e di eseguire comandi arbitrari con i privilegi del processo di esecuzione del server. Questo tipo di attacco poteva essere utilizzato per installare malware, rubare dati, o compromettere ulteriormente la rete interna dell’organizzazione.

L’impatto della CVE-2023-34362 è stato devastante. La vulnerabilità è stata sfruttata dalla gang di ransomware cl0p, che ha utilizzato questa falla per condurre attacchi su vasta scala. Le conseguenze degli attacchi includevano:

Recentemente, è stata identificata una nuova vulnerabilità in Progress MOVEit Transfer, classificata come CVE-2024-5806. Questa vulnerabilità è stata etichettata come una debolezza di ‘improper authentication’ (CWE-287).

Si tratta di un problema che consente agli attaccanti di aggirare i meccanismi di autenticazione e ottenere accesso non autorizzato ai dati sensibili. Questo tipo di vulnerabilità è particolarmente preoccupante poiché può essere sfruttata per compromettere gravemente la sicurezza dei dati.

Maggiori dettagli: https://nvd.nist.gov/vuln/detail/CVE-2024-5806

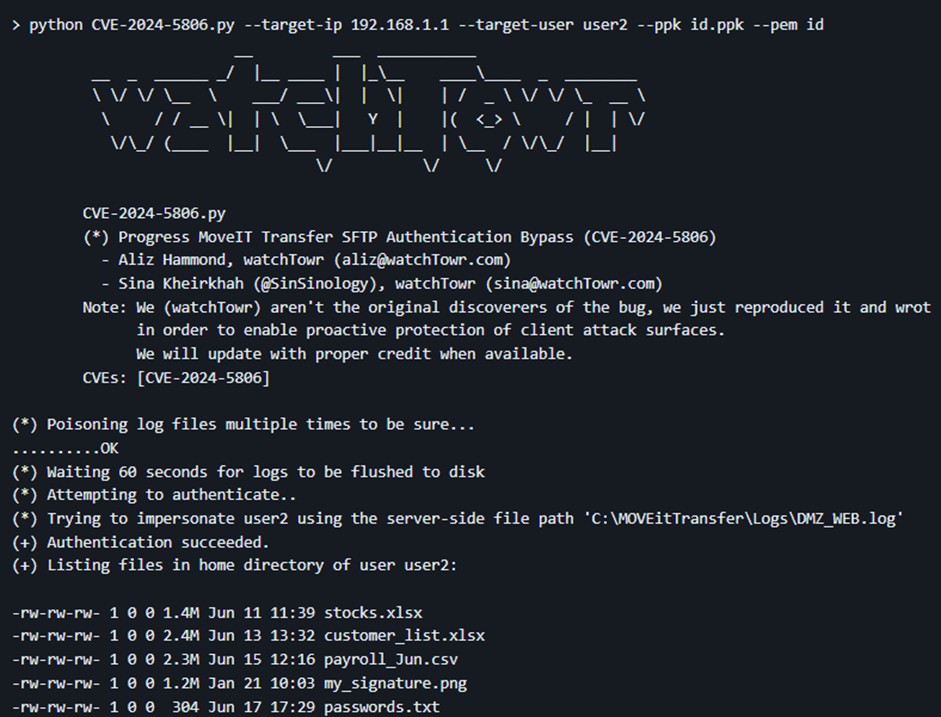

Ad aggravare ulteriormente la situazione, è emerso un Exploit Proof of Concept (POC) per il CVE-2024-5806. La disponibilità di un POC significa che gli attaccanti hanno a disposizione un esempio funzionante di come sfruttare la vulnerabilità, aumentando il rischio di attacchi reali.

Il POC può essere utilizzato come base per sviluppare strumenti di attacco più sofisticati e mirati, rendendo la vulnerabilità una minaccia imminente.

Considerando la storia recente, una domanda sorge spontanea: l’attore ransomware cl0p sfrutterà nuovamente questa vulnerabilità?

La gang cl0p, nota per aver utilizzato la vulnerabilità CVE-2023-34362 per attacchi devastanti, potrebbe vedere nella CVE-2024-5806 una nuova opportunità.

Con la loro comprovata esperienza e la disponibilità di un POC, c’è un rischio elevato che cl0p o gruppi simili possano tentare di sfruttare questa nuova falla di sicurezza.

Cl0p è una delle gang di ransomware più temute e sofisticate nel panorama della sicurezza informatica. Questo gruppo criminale è noto per aver condotto attacchi devastanti contro numerose organizzazioni di alto profilo utilizzando tecniche avanzate e vulnerabilità critiche, come la CVE-2023-34362 in Progress MOVEit Transfer.

Cl0p ransomware è ampiamente ritenuto avere origini in Russia o nei paesi dell’ex Unione Sovietica. Le prove indicano che i membri del gruppo parlano russo e operano in fusi orari compatibili con questa regione. Tuttavia, come per molte attività cybercriminali, l’esatta localizzazione geografica dei membri del gruppo può essere difficile da determinare con certezza.

Cl0p ransomware gang utilizza un insieme di tecniche, tattiche e procedure altamente sofisticate per condurre i propri attacchi.

Di seguito le principali TTPs associate al gruppo:

La scoperta della vulnerabilità CVE-2024-5806 in Progress MOVEit Transfer rappresenta un serio rischio per la sicurezza delle informazioni aziendali. La presenza di un POC per l’exploit aumenta ulteriormente la minaccia, rendendo cruciale per le organizzazioni adottare misure preventive immediate. La possibilità che il gruppo ransomware cl0p sfrutti questa nuova vulnerabilità non può essere esclusa, rendendo ancora più importante la vigilanza e la preparazione. La sicurezza informatica è una battaglia continua, e solo attraverso la prevenzione e la risposta rapida le aziende possono proteggere i loro asset più preziosi: i dati.