La Cybersecurity and Infrastructure Security Agency (CISA) e il National Institute of Standards and Technology (NIST) degli Stati Uniti, hanno rilasciato il documento Defending Against Software Supply Chain Attacks, che fornisce una panoramica dei rischi della catena di fornitura del software e raccomandazioni su come i clienti e i fornitori di software possono utilizzare il Cyber Supply Chain Risk Management del NIST (C -SCRM) e il Secure Software Development Framework (SSDF) per identificare, valutare e mitigare i rischi della catena di fornitura del software.

La catena di fornitura del software rappresenta:

“la rete di rivenditori, distributori e fornitori che partecipano alla vendita, consegna e produzione di hardware, software e dei servizi gestiti”

spiegano CISA e NIST.

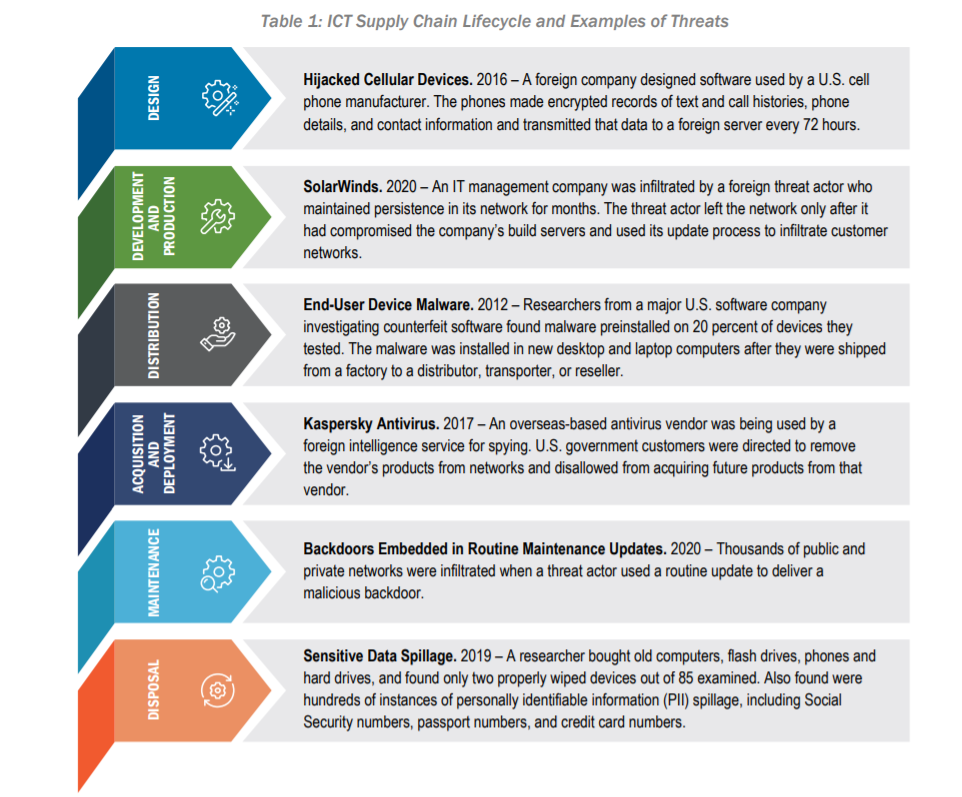

A parte l’ incidente di SolarWinds, altri famigerati attacchi alla catena di approvvigionamento negli ultimi anni, sono inclusi la campagna di malware CCleaner, la compromissione di MeDoc (un software di contabilità ucraino) che ha portato alla diffusione del ransomware NotPetya , l’ operazione ShadowHammer, l’infezione di dispositivi IoT con Windows 7 e l’ abuso di Software Kaspersky Lab per rubare i file dalla NSA.

Un attacco alla catena di fornitura del software si verifica quando i criminali informatici riescono a compromettere l’ambiente di un determinato fornitore ed impiantare malware nel suo software, prima che questo raggiunga i clienti, con lo scopo di infiltrarsi nelle sue reti e nei loro sistemi e clienti.

Una volta che il fornitore è stato violato, i clienti vengono compromessi tramite l’acquisizione di nuovo software già infetto o tramite l’installazione di aggiornamenti o hotfix che risultano apparentemente leciti, ma contenenti software dannoso.

“Questi tipi di attacchi colpiscono tutti gli utenti del software compromesso e possono avere conseguenze diffuse per i clienti di software governativi, di infrastrutture critiche e del settore privato”

riporta CISA e NIST in un documento “Difesa dagli attacchi della catena di fornitura del software”.

Le tecniche comuni utilizzate dagli aggressori quando lanciano attacchi in supply-chain includono il

Pertanto, i criminali informatici possono compromettere il meccanismo di aggiornamento di un fornitore e quindi violare i sistemi di firma, utilizzare certificati self-signed o aggiungere del proprio codice all’interno di librerie accessibili pubblicamente .

Ma c’è una importante riflessione riportata nel documento che dice:

“Gli attacchi alla supply chain del software richiedono in genere una forte attitudine tecnica e un impegno a lungo termine, quindi sono spesso difficili da eseguire. […] In generale, è più probabile che gli attori delle minacce persistenti avanzate (APT) abbiano sia l’intento che la capacità di condurre questo tipo di campagne che sono altamente tecniche e prolungate nel tempo, che possono danneggiare la sicurezza nazionale”

Per mitigare i rischi associati agli attacchi alla catena di approvvigionamento, i difensori della rete dovrebbero applicare le best-practices di sicurezza informatica di settore prima che si verifichi l’attacco,

CISA e NIST raccomandano di utilizzare software di terze parti “nel contesto di un programma di gestione del rischio” che dovrebbe includere un approccio C-SCRM formale a livello di organizzazione .

Difendersi dagli attacchi della catena di fornitura del software include anche raccomandazioni per i fornitori di software, come implementare e seguire un ciclo di vita di sviluppo software (SDLC) e integrare un framework di sviluppo software sicuro (SSDF) per garantire che non forniscano software dannoso o vulnerabile.

Fonte

https://www.redhotcyber.com/wp-content/uploads/attachments/defending_against_software_supply_chain_attacks_508.pdf