Cognyte ha condotto ricerche su larga scala sulla criminalità informatica in tutto il mondo, nonché un monitoraggio e un’analisi approfondita sui forum underground.

Questo risulta utile per comprendere i modelli di comportamento dell’attaccante e le vulnerabilità comuni e quindi aiutare le organizzazioni a difendersi e a comprendere le modalità di mitigazione.

Cognyte ha condotto uno studio completo su aggressori particolarmente attivi e ha analizzato statisticamente:

La ricerca vuole scoprire i vettori di attacco comunemente usati, il TTP (Tattiche, tecniche e procedure) dell’attaccante, le vulnerabilità più comunemente usate e la motivazione e gli obiettivi dell’attacco.

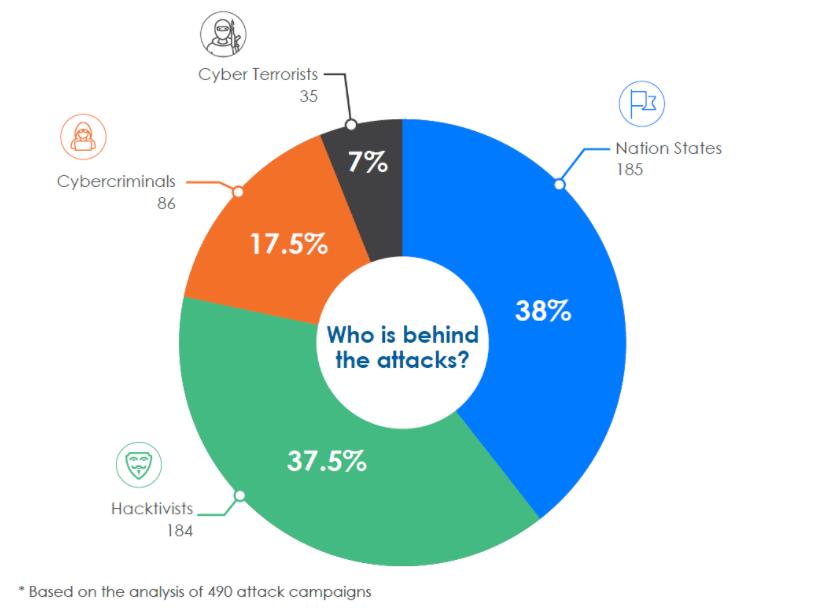

La fonte più grande delle minacce può essere riassunta con questo grafico:

La minaccia più grande proviene ancora dagli aggressori sostenuti dallo stato e dagli hacktivist, anche se in questo caso, potrebbe risultare comprendere la differenza tra Cyber criminali e National State.

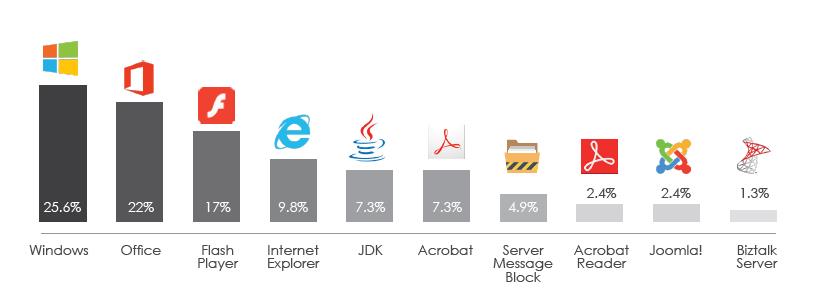

Per quanto riguarda i prodotti più vulnerabili, il podio viene guadagnato da Microsoft con Windows ed Office in pole position, seguito da Flash Player (che ha raggiunto la EoL da poco tempo) e da Internet Explorer. Al quinti posto abbiamo Java seguito da Adobe Acrobat e SMB.

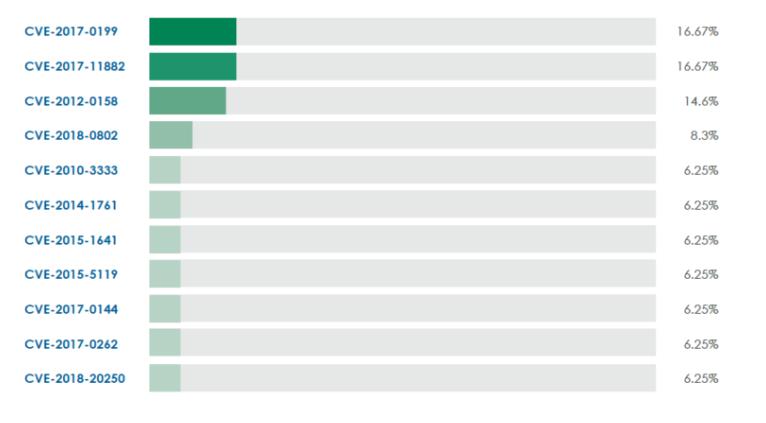

Gli aggressori coglieranno alcune opportunità disponibili per lanciare attacchi.Le tre vulnerabilità più comuni sono :

Sinonimo che gli attacchi di phishing (dato che si parla di Microsoft Office nei primi due casi), con allegati malevoli la fanno da padrone.

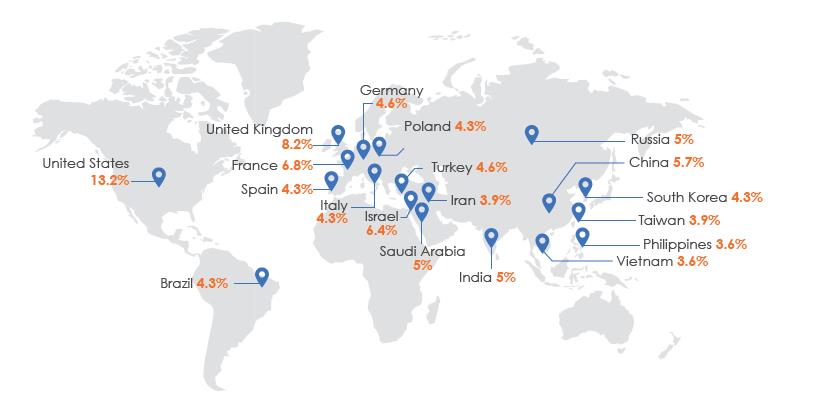

Gli Stati Uniti hanno ricevuto il maggior numero di attacchi, pari al 13,2% del totale.

Seguono la Cina (9,6%), Regno Unito (8,2%) e Francia (6,8%). L’italia si posiziona ad un 4,3% del totale complessivo.

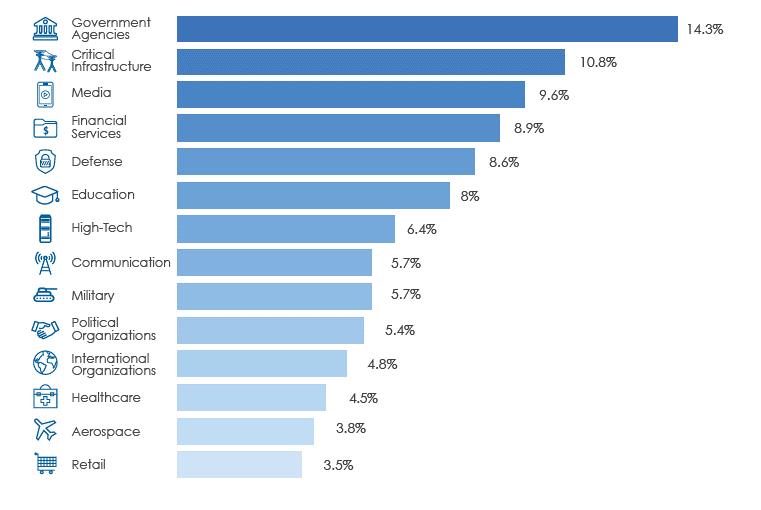

Mentre le principali settori verso i quali vengono condotti attacchi informatici sono I governi, le infrastrutture critiche e l’industria dei media sono spesso favoriti dagli aggressori.

L’importanza di un’intelligente completa sulle minacce per l’efficacia dell’organizzazione della sicurezza informatica non può essere sottovalutata. Ciò richiede l’esecuzione della profilazione e del clustering degli attori delle minacce, la caccia alle minacce e l’ambito delle minacce e dei rischi.

Si consiglia inoltre di mantenere un’unica base di conoscenza che contenga un’analisi contestualizzata di tutti i principali parametri e distinzioni. Ciò include le motivazioni e gli obiettivi, le modalità operative e le competenze tecniche utilizzate dai criminali informatici.

Mantenere aggiornate queste risorse, è profondamente prezioso per aumentare la resilienza di ogni organizzazione, oltre ad avere i corretti skill e le giuste informazioni, anche avere gli strumenti giusti è fondamentale.

Fonte

https://www.cognyte.com/blog/must-have-insights-on-todays-most-prominent-threat-actors/